Supprimer WannaCry virus (Guide de suppression) - Août 2017 mise à jour

Guide de suppression de virus WannaCry

Quel est Le virus rançongiciel WannaCry?

Cyber attaque massive: le rançongiciel WannaCry affecte plus de 230 000 ordinateurs dans le monde entier

Le virus WannaCry est un programme de type rançongiciel qui utilise l'exploit EternalBlue pour infecter les ordinateurs exécutant le système d'exploitation Microsoft Windows. Ce rançongiciel est également connu sous le nom de WannaCrypt0r, WannaCryptor, WCry, et Wana Decrypt0r.

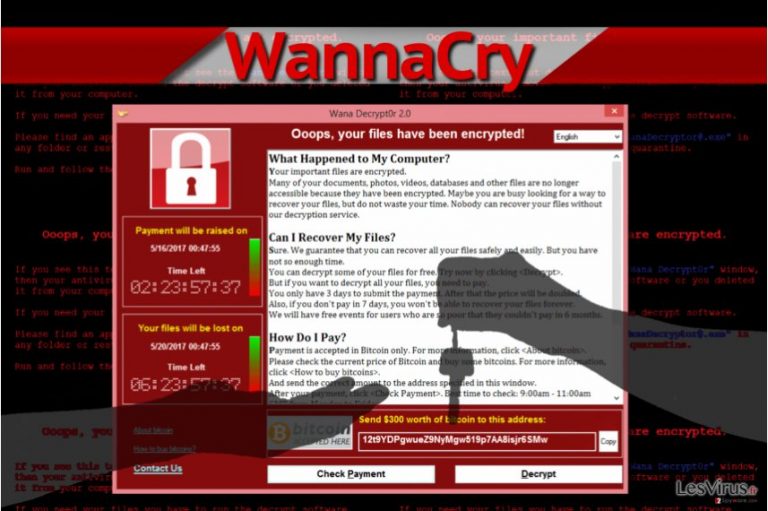

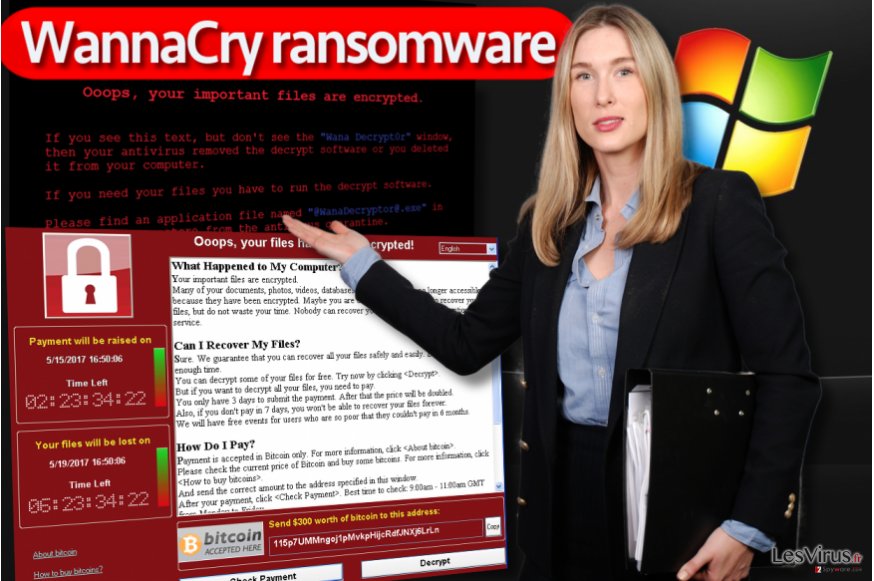

Une fois qu'il pénètre dans un ordinateur cible, il crypte rapidement tous les fichiers et les marque avec l'une des extensions de fichier suivantes: .wcry, .wncryt et .wncry. Le virus rend les données inexploitables en utilisant un puissant chiffrement, il change le fond d'écran, crée une note de rançon « Lisez-moi! .txt », puis lance une fenêtre de programme appelée « Wanna Decrypt0r » qui informe que les fichiers de l'ordinateur ont été cryptés.

Le programme malveillant exhorte la victime à payer une rançon allant de 300 $ à 600 $ en Bitcoins et promet de supprimer tous les fichiers si la victime ne parvient pas à payer au bout de 7 jours. Le logiciel malveillant élimine les clichés instantanés ou Volume Shadow Copies pour empêcher la victime de restaurer les données cryptées. En plus de cela, le rançongiciel agit comme un ver car dès qu'il s'infiltre dans le PC cible, il commence à chercher d'autres ordinateurs à infecter.

Le logiciel malveillant utilise une faille de sécurité dans le système d'exploitation Windows et se propage rapidement à l'aide d'outils de partage de fichiers (tels que Dropbox ou les lecteurs partagés) sans demander l'autorisation de la victime. Par conséquent, si vous avez subi cette cyberattaque, vous devez supprimer WannaCry dès que possible pour l'empêcher de se propager. Malgré le fait que le virus promet de restaurer vos fichiers après le paiement, il n'y a aucune raison de se fier aux déclarations des criminels.

L'équipe de Lesvirus.fr recommande de supprimer ce rançongiciel en mode sans échec avec mise en réseau en utilisant des programmes anti-maliciels tels que FortectIntego.

Les cybercriminels ont utilisé ce ransomware lors de la cyber-attaque massive lancée le vendredi 12 mai 2017 . Selon les derniers rapports, l'attaque malveillante a touché plus de 230 000 ordinateurs dans plus de 150 pays. L'impact de la cyber-attaque est horrible – bien que le virus cible les organisations de tous les secteurs, les institution des soins de santé semblent avoir le plus souffert .

À cause de cette attaque, plusieurs services hospitaliers ont été suspendus, par exemple, des centaines de chirurgies ont été reportées. Selon les rapports, les premières grandes entreprises affectées par ce rançongiciel étaient Telefonica, Gas Natural et Iberdrola. Certaines des entreprises concernées avaient des sauvegardes de données, tandis que d'autres ont dû faire face à des conséquences tragiques. Toutes les victimes sont invitées sans exception, à effectuer le suppression de WannaCry le plus rapidement possible, car cela peut permettre d'éviter une plus grande propagation de ce rançongiciel.

WannaCry est diffusé par l'exploit EternalBlue

Le principal vecteur d'infection de WannaCry est l'exploit EternalBlue, qui est un outil de cyber-espionnage volé à la National Security Agency (NSA) des EU et publié en ligne par un groupe de pirates informatiques appelé Shadow Brokers. L'exploit EternalBlue vise la vulnérabilité Windows CVE-2017-0145 dans le protocole SMB (Server Message Block) de Microsoft.

Cette faille de Windows a déjà été corrigée, comme le suggère le bulletin de sécurité Microsoft MS17-010 (publié le 14 mai 2017). Le code d'exploitation utilisé par les auteurs était destiné à infecter les systèmes Windows 7 et le serveur Windows 2008 périmés, par contre les utilisateurs de Windows 10 ne peuvent pas être affectés par ce virus. Le logiciel malveillant arrive généralement comme un Trojan dropper qui contient le kit d'exploitation et le rançongiciel lui-même.

Le Trojan dropper tente alors de se connecter à l'un des serveurs distants pour télécharger le rançongiciel sur l'ordinateur. Les dernières variantes de WannaCry sont distribuées par le biais de girlfriendbeautiful [.] Ga / hotgirljapan.jpg? I = 1 dans la région d'APAC. Ce ransomware peut affecter toute personne n'ayant pas assez de connaissances sur la distribution des rançongiciels, par conséquent, nous vous suggérons de lire ce guide de prévention du rançongiciel Wanna Cry que nos experts ont préparé:

- Installez la mise à jour de sécurité du système MS17-010 que Microsoft a récemment publié. Il corrige cette vulnérabilité particulière que le rançongiciel vise. Les mises à jour ont été exceptionnellement diffusées, même pour les anciens systèmes d'exploitation tels que Windows XP ou Windows 2003.

- Maintenez tous les autres programmes de l'ordinateur à jour.

- Installez un logiciel anti-maliciel réputé pour protéger votre ordinateur contre les tentatives illégales d'infection par des programmes malveillants.

- N'ouvrez jamais des courriels provenant d'inconnus ou de companies avec qui vous ne traitez aucune affaire.

- Désactivez SMBv1 en appliquant les instructions fournies par Microsoft.

Les versions de WannaCry

.wcry virus file extension virus / Le virus à extension de fichier .wcry. Il semble que c'est la première version de cet ignoble rançongiciel. Il a d'abord été détecté au début de février 2017 et, au début, ce virus ne paraissait pas être celui qui pouvait surpasser les virus aussi répandus que Cryptolocker, CryptXXX ou Cerber.

Le virus utilise le chiffrement de cryptographie AES-128 pour verrouiller les fichiers de manière sécurisée, ajoute des extensions de fichiers .wcry à leurs noms de fichiers et demande qu'on transfère 0,1 Bitcoin dans un portefeuille virtuel fourni. Ce logiciel malveillant a d'abord été distribué par le biais des courriers indésirables ou spams; cependant, ce virus en particulier n'a pas généré beaucoup de revenus pour ses développeurs. Bien que les fichiers cryptés par ce ransomware semblent être irrécupérables sans clé de décryptage, les développeurs ont décidé de mettre à niveau le programme malveillant.

WannaCrypt0r ransomware virus / Le virus rançongiciel WannaCrypt0r. C'est un autre nom donnée à la version mise à jour du rançongiciel. La nouvelle version choisit les vulnérabilités de Windows comme son vecteur d'attaque primaire et crypte tous les fichiers stockés sur le système en quelques secondes. Les fichiers concernés peuvent être reconnus à partir d'extensions ajoutées au nom de fichier juste après l'extension de fichier d'origine – .wncry, wncryt ou .wcry. Il n'y a aucun autre moyen de restaurer des données corrompues que d'avoir une sauvegarde ou la clé privée créée pendant le processus de cryptage des données. Le virus exige généralement 300 $, toutefois, il augmente le prix de la rançon à 600 $ si la victime ne paie pas dans les trois jours.

WannaDecrypt0r ransomware virus / Le virus rançongiciel WannaDecrypt0r. WannaDecrypt0r est le programme que le virus lance après une infiltration réussie dans le système cible. Les chercheurs ont déjà remarqué Wanna Decryptor 1.0 et les versions de Wanna Decryptor 2.0 chez les victimes.

Le logiciel malveillant affiche une horloge de compte à rebours montrant combien de temps il reste pour payer la rançon avant que le prix ne monte en flèche, ainsi qu'une autre horloge de compte à rebours identique qui montre combien de temps il reste avant que le virus n'efface toutes les données de l'ordinateur. Cette version en particulier a secoué la communauté virtuelle le 12 mai 2017, mais quelques jours plus tard, elle a été neutralisée par un chercheur en sécurité au nom de MalwareTech.

Comment supprimer Wanna Cry et restaurer les fichiers cryptés ?

Vous devez utiliser les moyens professionnels pour supprimer le virus WannaCry et ne pas essayer de désinstaller ce programme malveillant manuellement. C'est un virus extrêmement dangereux qui utilise des méthodes sophistiquées pour se propager dans l'ensemble du système informatique et infecter également les ordinateurs connectés et les périphériques intelligents. Plus vite vous désactiverez ce virus, mieux ce sera , alors vous ne devez plus perdre de temps.

Si vous avez un outil de sauvegarde de données, ne vous précipitez pas à le brancher sur l'ordinateur compromis, sinon, les copies sauvegardées de vos données seront également cryptées. Pour de meilleurs résultats, nous vous suggérons de suivre les instructions de suppression de WannaCry fournies par l'équipe lesvirus.fr.

Guide de suppression manuel de virus WannaCry

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Pour supprimer le virus WannaCry pour de bon, suivez attentivement toutes les étapes fournies et assurez-vous de démarrer votre PC dans le mode adéquat. De cette façon, vous désactiverez le virus et pourrez créer un environnement favorable au lancement du logiciel de suppression des logiciels malveillants.

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer WannaCry à l'aide de System Restore

Si la prémière méthode ne vous aide pas à éliminer le programme malveillant, nous vous suggérons vivement d'essayer cette autre option.

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de WannaCry. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer WannaCry de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.À moins que vous soyez disposé à perdre entre 300 $ à 600 $ ou si avez une sauvegarde de données, il n'y a aucun autre moyen de restaurer des fichiers cryptés par ce virus redoutable. Les analystes de logiciels malveillants travaillent sur des échantillons de virus et un jour, ils pourront concevoir un outil de décryptage; Toutefois, ce jour pourrait être encore très lointain, car il est presque impossible d'inverser le processus de cryptage sans avoir la bonne clé de décryptage. En attendant, nous vous suggérons d'essayer ces options de récupération de données:

Si vos fichiers ont été cryptés par WannaCry, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Installez et exécutez Data Recovery Pro

Data Recovery Pro peut être un outil pratique pour vous si vous souhaitez restaurer une partie des fichiers cryptés. Voici comment l'utiliser.

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel WannaCry;

- Restituez-les.

Recherchez le Volume Shadow Copies

Parfois, même les virus les plus sophistiqués peuvent ne pas achever toutes les tâches malveillantes, par conséquent, si vous êtes assez chanceux, le virus pourrait avoir laissé des copies masquées du volume dans le système. Pour les trouver et les utiliser pour la récupération de données, installez le logiciel ShadowExplorer.

- Téléchargez Shadow Explorer à partir de http://shadowexplorer.com/;

- Suivez les étapes de l'Assistant d'installation de Shadow Explorer et installez cette application dans votre ordinateur;

- Lancez le programme et glissez sur menu déroulant qui se trouve à l'angle supérieur gauche pour sélectionner le disque des données encodées. Vérifiez bien les dossiers qui s'y trouvent;

- Cliquez droit sur le dossier que vous voulez restaurer et sélectionnez “Export”. Vous pouvez aussi sélectionner l'endroit où vous voulez le sauvegarder.

Les outils de décyptage de WannaCry ne sont pas encore disponibles.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de WannaCry et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.