Supprimer Cerber 4.1.1 virus (Guide de suppression) - Mise à jour Nov 2016

Guide de suppression de virus Cerber 4.1.1

Quel est Le virus rançongiciel Cerber 4.1.1?

Le rançongiciel Cerber 4.1.1 attaque les utilisateurs. Que sait-on de ce virus ?

Le virus rançongiciel Cerber 4.1.1 a fait son apparition le même jour que le rançongiciel Cerber 4.1.0 (Cerber 4.1.0 ransomware). Ces deux virus appartiennent à l’infâme famille de malware appelée Cerber virus qui a déjà été actualisée plusieurs fois. Ce groupe de virus rançongiciel reste toujours au top, donc vous devez vous montrer prudent si vous voulez l’éviter. Quelles sont les nouvelles caractéristiques que présente cette dernière version du virus Cerber 4.1.1 ? Il semble que la seule chose qui ait changé soit l’affichage d’un fond d’écran personnalisé sur le bureau de l’ordinateur de la victime qui l’informe du cryptage d’un type particulier de fichiers et de l’obligation de payer un décrypteur spécial pour cette version. Les versions précédentes de ce virus peuvent être identifiées par les extensions de fichiers ajoutées aux données cryptées. Ils utilisent les extensions .cerber, .cerber2 et .cerber3. Si vous les voyez à côté de vos fichiers, assurez-vous de supprimer le virus Cerber 4.1.1 ou d’autres versions de rançongiciel similaires de votre ordinateur. Vous pouvez y parvenir en utilisant un programme anti-logiciel malveillant actualisé comme FortectIntego.

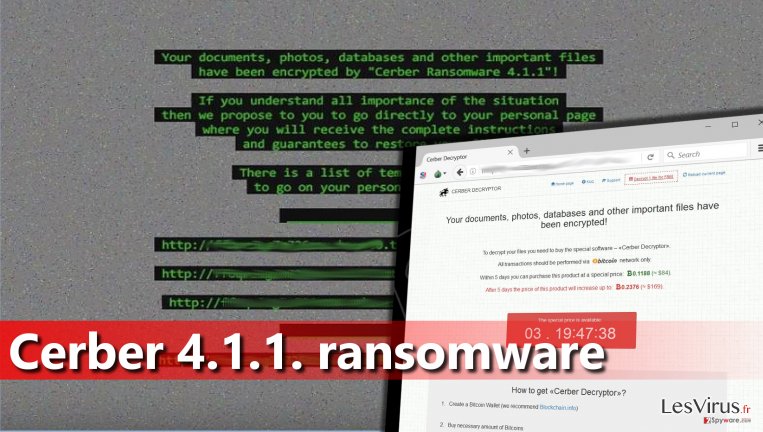

Comme nous l’avons déjà dit, le rançongiciel Cerber 4.1.1 est la dernière version de cet infâme virus crypto-ransomware, et il fonctionne absolument en secret. Une fois exécuté, il commence à fouiller les fichiers ciblés dans les profondeurs du système. De cette façon, l’utilisateur peut ne rien remarquer de suspect, car la seule chose qui pourrait éveiller les soupçons de l’utilisateur est la performance de plus en plus lente de l’ordinateur pendant le cryptage. Au cours de ce processus, il génère et ajoute certaines extensions de fichier aux fichiers cryptés – les fichiers personnels enregistrés sont marqués d’une extension de 4 symboles unique, par exemple .dep3. Une fois que la version 4.1.1 crypte tous les dossiers, elle achève sa procédure malveillante en cryptant les fichiers qui se trouvent sur le bureau, dépose le fichier README.HTA (la note de rançon) sur le bureau, lit un fichier .vbs qui est un message audio et enfin change le fond d’écran du bureau avec une image qui affiche le texte suivant :

Vos documents, photos, bases des données et d’autres fichiers importants ont éte cryptés par “Cerber ransomware 4.1.1”!

[…]

Voici une liste d’adresses temporaires à utiliser ci-dessous dans votre page personnelle :

Le virus ne donne pas assez d’informations sur le nouveau fond d’écran, mais il laisse des URL qui mènent à la supposée » page de paiement « , où les victimes peuvent apprendre comment acheter des Bitcoins et les transférer ensuite dans le portefeuille Bitcoin des criminels. Les mêmes URL ainsi que d’autres informations sur l’attaque peuvent être trouvées dans le fichier .hta. Ces URL ne peuvent normalement pas être ouvertes à partir des navigateurs Web ordinaires, mais peuvent être lancées par le navigateur Tor. La note de rançon fournit des informations si détaillées sur la manière d’ouvrir ces sites que même des utilisateurs de PC inexpérimentés peuvent les ouvrir facilement. Chacune de ces URL conduit à une page qui présente le décrypteur de Cerber (Cerber Decryptor). Tout comme les versions précédentes de ce ransomware, la version 4.1.1 demande à l’utilisateur de sélectionner une langue, puis d’effectuer une simple tâche de confirmation de sa nature humaine et ce n’est qu’après cela qu’il révèle des informations sur la façon d’acheter le décrypteur. Curieusement, il s’avère que la version du rançongiciel Cerber 4.1.1 exige une rançon plus faible que ses prédécesseurs. Il demande notamment de payer 0.1188 Bitcoin (≈ $ 84) dans les 5 jours suivant l’attaque ou 0.2376 Bitcoin (≈ $ 169) 5 jours après.

Ce n’est plus un secret pour personne que Cerber se démarque de tous les autres rançongiciels, car il est précisément programmé et conçu pour convaincre les victimes de payer la rançon. Le site Web de paiement de la rançon comporte des sections telles que » FAQ « , « Support en ligne » et aussi » Décryptez 1 Fichier GRATUITEMENT « , où les victimes peuvent télécharger un fichier crypté pour tester l’efficacité du décrypteur et comprendre qu’il existe réellement et fonctionne correctement. Si votre ordinateur a été infecté par ce ransomware malveillant, nous vous recommandons de ne pas payer la rançon, même si c’est à vous de décider s’il faut la payer ou non. Rappelez-vous que tant que les victimes acceptent de payer la rançon, les cybers criminels continueront de créer de nouveaux virus – ne contribuez pas à alimenter leur motivation en vous soumettant à leurs exigences. Si vous êtes tenté de payer cette rançon, rappelez-vous que seulement 20% des victimes ayant payé pour ce service de décryptage, ont effectivement reçu le code dont ils avaient besoin. En cas d’infection, effectuez tout d’abord la suppression de Cerber 4.1.1. Ensuite, occupez-vous de vos fichiers en utilisant les étapes de récupération des données indiquées ci-dessous.

Comment ce virus malicieux s’introduit dans le PC des victimes ?

Selon les dernières nouvelles, Cerber est diffusé par le moyen de la campagne pseudo-Darkleech, qui cible les sites Web WordPress. Si la victime pénètre dans un site Web compromis, il ou elle est redirigée vers le site qui contient le kit d’exploit RIG. Le kit d’exploit explore les vulnérabilités de l’ordinateur de la victime (inspecte les programmes obsolètes et profite des lacunes de sécurité) et installe ensuite les logiciels malveillants dans l’ordinateur de l’utilisateur. L’attaque est bien organisée et peut être complètement incompréhensible pour les utilisateurs d’ordinateurs qui ne connaissent pas les stratagèmes que les créateurs de logiciels malveillants expérimentés utilisent. Toutefois, les auteurs de ce rançongiciel utilisent également une technique ancienne mais très efficace pour infecter les ordinateurs – ils envoient des emails insidieux contenant des pièces jointes néfastes. Une fois que la victime ouvre une telle pièce jointe, le fichier malveillant télécharge le malware et commence la procédure de cryptage. Évitez les emails suspects et ne laissez pas votre curiosité vous conduire à la catastrophe – n’ouvrez pas les courriels louches qui prétendent que vous devez accepter un paiement de 500 $ qui vous aurait été envoyé récemment via Paypal, et évitez les factures bizarres, les documents et d’autres fichiers suspects que des personnes inconnues vous envoient par courrier électronique. Si vous vous rendez compte que l’auteur de tels emails insistent pour que vous ouvrez les pièces jointes a ce courrier électronique, mieux vaut ne pas le faire !

La procédure de suppression de Cerber 4.1.1

Le virus Cerber 4.1.1 est un nouveau logiciel de rançon, et il ne peut être éliminé qu’avec un logiciel antivirus ou anti-malware mis à jour. Assurez-vous d’utiliser un logiciel anti-malware approprié et puissant pour effectuer cette procédure, car si vous laissez des composants malveillants dans le système, cela peut endommager vos fichiers sans vous laisser la possibilité de les restaurer. En outre, l’outil de suppression automatique de Cerber 4.1.1 garantit une élimination complète de ce logiciel malveillant, de telle sorte qu’il n’apparaisse plus sur votre ordinateur après un certain temps. Enfin, nous aimerions ajouter que vous ne devriez pas essayer de supprimer le rançongiciel Cerber 4.1.1 manuellement parce que cette tâche ne peut être effectuée que par ceux qui se considèrent comme des spécialistes en informatique. Les fichiers cryptés par ce virus peuvent être restaurés à partir d’une sauvegarde, mais si vous n’en avez pas, il n’y a probablement aucune chance de récupérer les données cryptées. Néanmoins, nous vous suggérons d’essayer les options de récupération de données fournies ci-dessous.

Guide de suppression manuel de virus Cerber 4.1.1

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Cerber 4.1.1 à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Cerber 4.1.1. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer Cerber 4.1.1 de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.Si votre ordinateur a été infecté par Cerber v.4.1.1, vous pouvez commencer à vous demander si vous devez payer la rançon ou non. Tout d’abord, sachez qu’effectuer le paiement motive les cybers criminels à poursuivre leurs projets de rançongiciels. Deuxièmement, vous pouvez perdre votre argent et ne recevoir aucune explication, car vous n’avez aucun moyen de forcer les criminels à vous aider. Par conséquent, vous devriez réfléchir par deux fois avant de decider d’acheter ces Bitcoins.

Si vos fichiers ont été cryptés par Cerber 4.1.1, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Essayez d’utiliser Data Recovery Pro

Les chercheurs en matière de Malwares travaillent encore à concevoir un outil de décryptage de Cerber 4.1.1 – il est très difficile de craquer ce ransomware afin de découvrir sa clé principale. Par conséquent, nous vous suggérons de créer une copie des données cryptées pour avoir une sauvegarde des données non affectées, puis d’essayer cette méthode. N’oubliez pas de supprimer d’abord le virus Cerber 4.1.1 !

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel Cerber 4.1.1;

- Restituez-les.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Cerber 4.1.1 et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.