Supprimer .wcry virus (Instructions de suppression) - Juin 2017 mise à jour

Guide de suppression de virus .wcry

Quel est Le virus d'extension de fichier .wcry?

L'extension de fichier .wcry préfigure la cyber infection hasardeuse

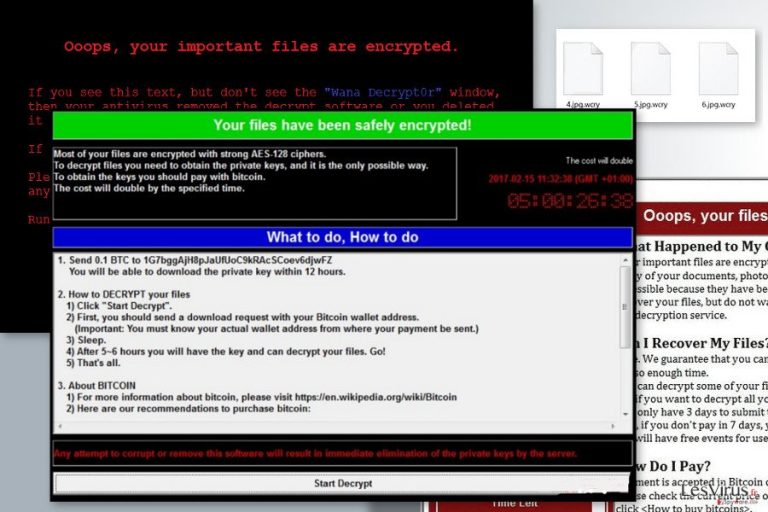

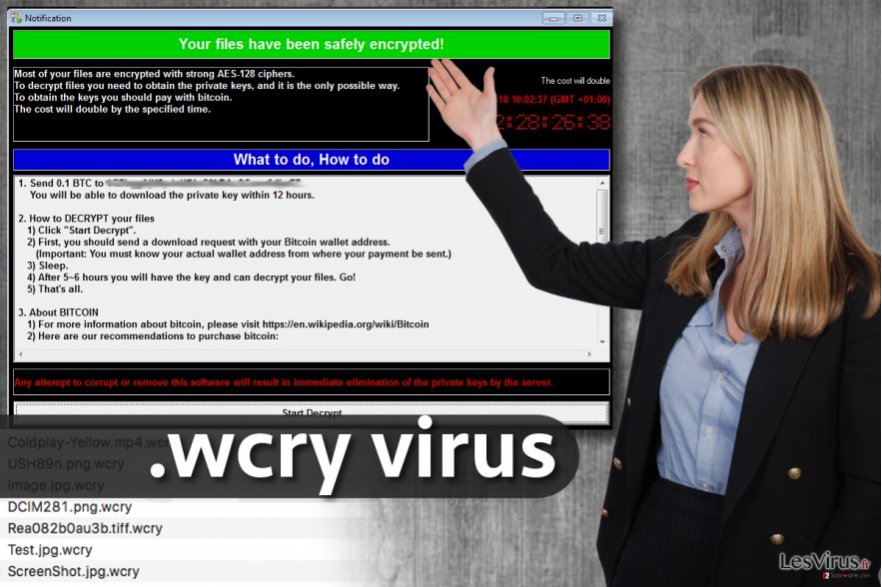

Le virus d'extension de fichier .wcry est un crypto-maliciel aussi connu sous le nom de WannaCry, WanaCrypt0r, Wana Decrypt0r, WanaCrypt0r 2.0 et WannaCryptor. Ce rançongiciel a été repéré en février 2017. Il utilisait un algorithme de cryptage AES-128 pour corrompre les fichiers sur l'ordinateur attaqué et ajoutait l'extension de fichier .wcry à chacun d'eux. Après le chiffrement des données, il laissait également un message dans lequel les cybercriminels exigeaient de payer une rançon de 0,1 Bitcoin pour la récupération des données. Cependant, le virus a été mis à jour et, le 12 mai 2017, les cybercriminels ont lancé une attaque mondiale massive. Ce maliciel a déjà infecté plus de 200 000 appareils et a extorqué environ 50 000 $. . Toutefois, le nombre des attaques devrait augmenter, ainsi que le montant de la rançon. Les cybercriminels demandaient de payer 300 $; Cependant, après quelques jours, la rançon a augmenté jusqu'à 600 $. Par contre, si vous avez subi l'attaque de cette menace cybernétique, ne cherchez pas votre carte de crédit ou quelqu'un qui peut vous prêter de l'argent. La chose la plus importante à faire en ce moment est de supprimer le virus .wcry. Ce maliciel peut non seulement crypter les fichiers, mais aussi installer d'autres logiciels malveillants. Alors, n'hésitez plus un seul instant et exécutez une analyse complète du système avec un programme professionnel de suppression de logiciels malveillants, tels que FortectIntego.

Il n'y a aucun moyen d'arrêter les virus rançongiciels une fois qu'ils ont commencé la procédure de cryptage, car ces programmes l'achèvent très rapidement . Vous pourriez ou non constater un ralentissement du système, – habituellement, les rançongiciels n'attirent pas trop l'attention de la victime, ni ne provoquent aucun soupçon pendant la procédure de cryptage. Dès que le cryptage des données est terminé, le virus du fichier .wcry affiche une fenêtre de notification stipulant ceci :

Vos fichiers ont été cryptés en toute sécurité !

La plupart de vos fichiers sont cryptés par le puissant chiffrement AES-128.

Pour décrypter les fichiers, vous devez obtenir les clés privées, et c'est la seule façon possible.

Pour obtenir ces clés, vous devez payer en bitcoin.

Le coût doublera à l'heure spécifiée.

La fenêtre du programme décrit comprend une horloge à rebours qui affiche le temps qui reste jusqu'à la prochaine augmentation du prix de la rançon. En dessous, il y a un tableau « Que faire, comment faire », qui explique que la victime doit envoyer 0,1 BTC (environ 100 USD) à un portefeuille Bitcoin spécifié. Selon cette note de rançon, la victime devrait avoir accès à l'outil de décryptage dans les 12 heures. Si vous avez été infecté par le rançongiciel .wcry, nous vous suggérons de supprimer le virus et de ne pas payer la rançon. Il se peut que les criminels ne répondent jamais à votre sollicitation , et vous pourriez ne jamais revoir vos fichiers (sauf si vous avez une sauvegarde, bien sûr). Alors, vous devez supprimer le virus d'extension de fichier .wcry et vous protéger contre d'autres cyber-infections. Une fois que vous l'avez fait, vous pourrez restaurer les fichiers à partir d'outils de sauvegarde. En ce moment, les sauvegardes sont les seules solutions pour sauver vos fichiers gratuitement. Cependant, vous ne devez pas abandonner et essayer d'autres options de récupération des données. Nous pensons qu'ils vous aideront à restaurer au moins certains de vos fichiers.

Les techniques de distribution du rançongiciel

Lorsque le cheval de Troie .wcry a été découvert, il se propageait par des pièces jointes malveillantes. Ainsi, les utilisateurs avaient été avisés de faire attention aux courriels que les scammeurs préparaient particulièrement. Ils prétendent souvent être des personnes dignes de confiance qui travaillent prétendument pour des grandes entreprises comme Amazon ou Paypal, mais les factures et les confirmations de paiement qu'ils envoient contiennent généralement des logiciels malveillants. Nous vous suggérons donc de vérifier doublement l'identité de l'expéditeur des courriers électroniques ou des fichiers qui y sont joints avant de les ouvrir. Certains virus rançongiciels légèrement plus sophistiqués (par exemple, Spora ou Cerber) se propagent à l'aide d'outils perfectionés tels que des kits d'exploitation. Pour vous protéger, installez un programme anti-maliciel réputé sur le système de votre PC. Nous vous recommandons vivement d'éviter les sites Internet qui vous sont inconnus ou peu familiers. Ne cédez pas à la tentation de cliquer sur les titres d'article cliquables, les annonces accrocheuses et soyez extrêmement prudent lorsque certains sites suspects tentent de vous convaincre d'installer un programme ou une mise à jour. Il y a de fortes chances que vous soyez infecté par un maliciel tout d'un coup.

Toutefois, depuis le milieu du mois de mai, les logiciels malveillants utilisent une nouvelle stratégie de distribution et d'infiltration. Actuellement, il profite d'une vulnérabilité dans Microsoft Windows et diffuse des logiciels malveillants avec l'aide d'EternalBlue exploit. Le groupe de pirates shady appelé « Shadow Brokers » a volé cet outil d'espionnage de la National Security Agency (NSA). Les cybercriminels ont profité de cette fuite et ont utilisé cet outil pour cibler la vulnérabilité CVE-2017-0145 dans le système d'exploitation Windows. Les utilisateurs sont averti de mettre à jour le système d'exploitation, ainsi que tous les logiciels installés sur leurs appareils. Ce problème a déjà été corrigé par Microsoft et des mises à jour sont disponibles même pour les utilisateurs qui utilisent toujours les systèmes Windows XP, Windows 2003, Windows 7 et Windows Server 2008. Alors, vous devez installer ces mises à jour immédiatement.

Le meilleur moyen de supprimer le virus d'extension de fichier .wcry

Après l'attaque de ce rançongiciel, nous vous recommandons vivement de ne pas payer la rançon et de supprimer le virus .wcry maintenant – de cette façon, vous protégerez votre ordinateur d'autres attaques de logiciels malveillants, car vous ne saurez jamais de quoi ce virus est capable. Les dernières versions de ce rançongiciel sont connues pour installer d'autres logiciels malveillants sur le périphérique. Compte tenu du fait que les virus rançongiciels sont dangereux, nous vous recommandons d'utiliser un programme anti-maliciel pour l'élimination de .wcry. Si vous avez besoin de conseils sur le programme à utiliser, nous vous suggérons de choisir un parmi ceux-ci : FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes. Un guide complet sur la façon de désinstaller ce rançongiciel est fourni ci-dessous.

Guide de suppression manuel de virus .wcry

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Veuillez lire attentivement ces instructions avant de commencer quoi que ce soit. Si vous avez des questions, posez-les avant de commencer la procédure d'élimination du virus.

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer .wcry à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de .wcry. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer .wcry de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.En cas d'attaque par ce rançongiciel, tous les fichiers (ou du moins la grande majorité d'entre eux) peuvent être récupérés à partir d'une sauvegarde. C'est pourquoi nous conseillons toujours aux utilisateurs d'en créer. Si vous n'avez pas de sauvegarde, vous pouvez essayer ces méthodes de récupération de données. En outre, ce virus rançongiciel n'a pas encore été entièrement analysé, donc nous ne pouvons pas nier le fait qu'il est possible de craquer ce virus et de créer un outil de décryptage gratuit.

Si vos fichiers ont été cryptés par .wcry, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Utilisez Data Recovery Pro

Installez Data Recovery Pro en appliquant les instructions fournies ci-dessous et analysez votre système pour détecter les fichiers corrompus. Ce programme essaiera de les restaurer.

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel .wcry;

- Restituez-les.

Utilisez ShadowExplorer

ShadowExplorer vérifie si les clichés instantanés des volumes ou Volume Shadow Copies de Windows sont encore sur le système ou non. Si le virus les a supprimés, cela signifie que vous ne pourrez pas les utiliser pour récupérer vos fichiers. S'il ne les a pas supprimés, vous pouvez les utiliser pour restaurer des fichiers corrompus.

- Téléchargez Shadow Explorer à partir de http://shadowexplorer.com/;

- Suivez les étapes de l'Assistant d'installation de Shadow Explorer et installez cette application dans votre ordinateur;

- Lancez le programme et glissez sur menu déroulant qui se trouve à l'angle supérieur gauche pour sélectionner le disque des données encodées. Vérifiez bien les dossiers qui s'y trouvent;

- Cliquez droit sur le dossier que vous voulez restaurer et sélectionnez “Export”. Vous pouvez aussi sélectionner l'endroit où vous voulez le sauvegarder.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de .wcry et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.