Supprimer Cerber virus (Instructions de suppression) - Juin 2018 mise à jour

Guide de suppression de virus Cerber

Quel est Le virus Cerber?

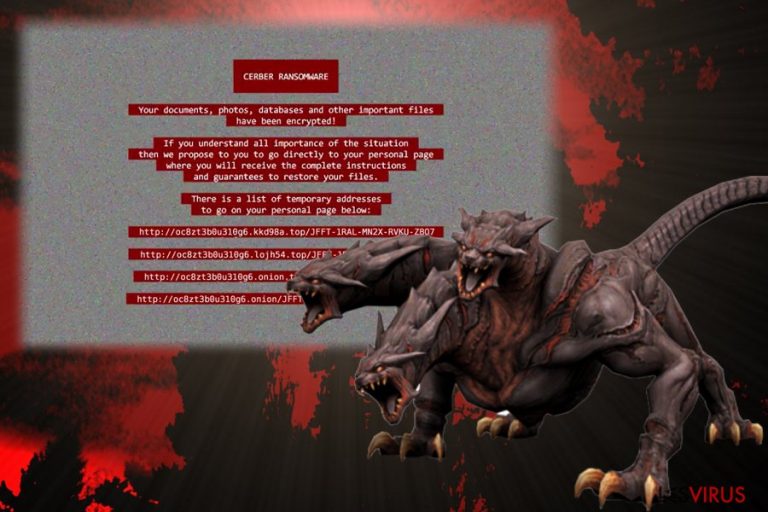

Le virus Cerber verrouille les fichiers et exige de payer une rançon

Cerber est un virus informatique malveillant qui utilise l'algorithme de cryptage AES[1] pour encoder ou crypter les fichiers de sa victime. Tout comme les autres virus de type « ransomware » ou logiciel-rançon, un utilisateur peut le télécharger à travers des spams malveillants qui transportent un fichier exécutable malveillant. Un détail très intéressant sur ce virus est qu'il ne peut pas attaquer votre ordinateur si vous habitez dans l'un de ces pays suivants : l'Azerbaïdjan, l'Arménie, de Géorgie, du Bélarus, du Kirghizistan, Kazakhstan, Moldova, le Turkménistan, le Tadjikistan, la Russie, l'Ouzbékistan, l'Ukraine[2]. Malheureusement, si aucun de ces noms ne correspond à votre pays de résidence actuel, c'est que ce virus peut attaquer votre ordinateur.

Il est paramétré pour s'exécuter automatiquement au prochain démarrage de l'ordinateur. Une fois que l'ordinateur est allumé, ce virus envoie les messages d'erreur de manière aléatoire, puis redémarre votre ordinateur en mode sans échec avec prise en charge réseau. Malheureusement, le virus redémarre votre ordinateur à nouveau, et cette fois à un régime normal, et il commence alors son processus d'encodage.

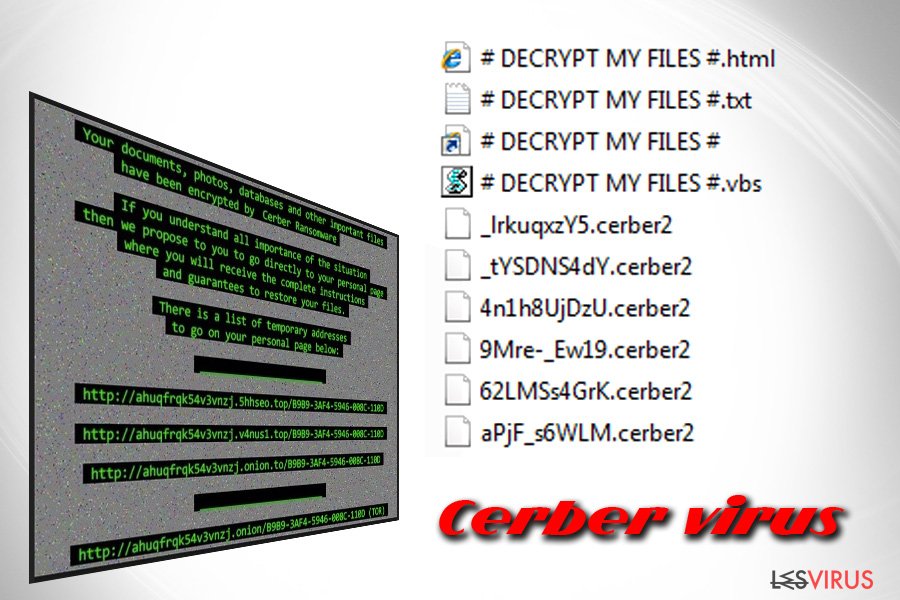

Lorsque le processus de cryptage est achevé, le virus Cerber laisse des messages de rançon dans chaque dossier contenant les fichiers infectés. Ces messages de rançon sont intitulés : » DECRYPT MY FILES » (DECRYPTER MES FICHIERS). L'extension du fichier peut varier, il peut s'agir d'un fichier .html, .txt ou .vbs file. Le fichier .vbs fait passer également un message[3] sonore qui dit ceci :

Attention. Attention. Attention. Your documents, photos, databases and other important files have been encrypted!

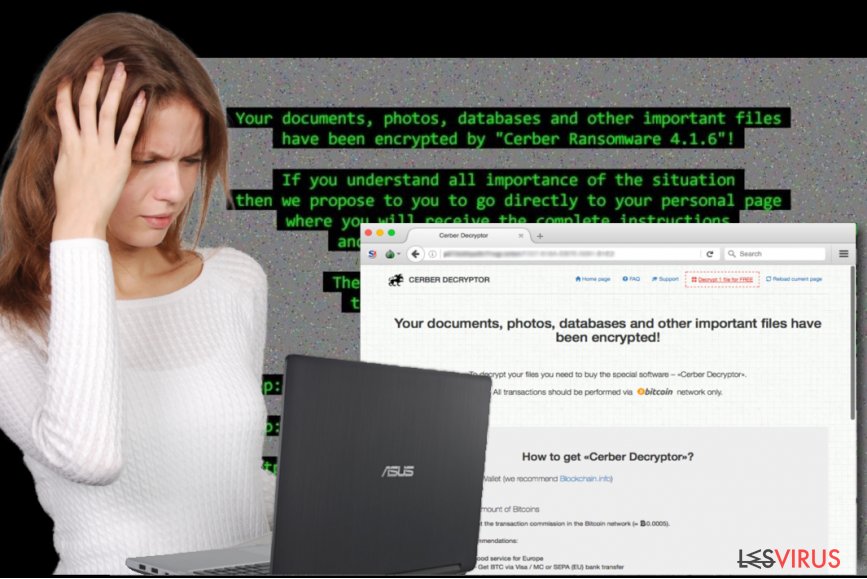

Le message de rançon explique ce qui est arrivé à votre ordinateur et vous fournit des instructions sur la façon de récupérer vos fichiers. En peu de mots, ce virus vous demande de télécharger Tor Browser pour accéder à l'adresse du site Web où vous pourrez payer la rançon de manière anonyme . Il demande de payer 1,25 BitCoins, ce qui correspond à environ 512 $. Il avertit aussi que la rançon sera doublée si vous ne la payez pas dans un délai de sept jours. Si la victime verse une rançon, ce logiciel-rançon fournit un lien de téléchargement unique pour obtenir un outil de décryptage. Malheureusement, il est impossible de décrypter ses fichiers gratuitement.

Existe-t-il un moyen de décrypter des fichiers sans payer la rançon?

Malheureusement, il est impossible de décrypter les fichiers verrouillés par Cerber ransomware sans payer de rançon. Cependant, il est recommandé de ne pas payer de rançon[4], car cela ne ferait qu'encourager les cyber-criminels à poursuivre leurs activités frauduleuses et à créer encore plus de virus informatiques. De plus, gardez à l'esprit qu'il n'y a PAS de garantie que ces cybercriminels vont réellement vous aider à récupérer vos fichiers.

Vous pouvez ne pas recevoir le décrypteur Cerber, même après avoir payé. En outre, cet outil peut tout aussi être endommagé, et apporter d'autres logiciels malveillants sur votre ordinateur de manière à l'endommager encore plus. Par conséquent, vous ne devez pas collaborer avec les cyber-criminels à tous les niveaux, parce que leur objectif principal est de se faire de l'argent, et ils font de leur mieux pour y arriver.

Le fait de supprimer le virus de votre ordinateur ne pourra pas annuler l'encodage des fichiers. Essayer de récupérer vos fichiers en utilisant l'outil décrypteur suggéré par les pirates n'est pas non plus une option sûre . La meilleure décision est de se tourner vers des moyens plus fiables pour récupérer vos données. Le moyen le plus rapide et le plus sûr d'y parvenir est d'importer vos données à partir d'un périphérique de sauvegarde.

Nous vous recommandons fortement de ne PAS garder les copies de vos données sur les outils de stockage en ligne, parce que certains virus peuvent y accéder via votre connexion Internet et les infecter aussi. Il est préférable de garder vos fichiers stockés sur un disque dur externe et le mettre à jour régulièrement. Mais il y a aussi des risques dans ce cas . Si le disque dur externe est connecté à l'ordinateur au moment de l'infiltration du virus, les fichiers stockés seront aussi très probablement cryptés. Donc, vous devez vous assurer que vous débranchez le périphérique de stockage externe de votre ordinateur chaque fois que vous sauvegardez des fichiers. Si vous ne disposez pas d'une sauvegarde, vous devez essayer ces outils de décryptage – Photorec, Kaspersky virus-fighting utilitiesor R-Studio. Sachez que vous devez complètement éliminer le virus Cerber de votre appareil avant de tenter de récupérer vos fichiers suivant l'une des façons mentionnées ci-dessus. Vous pouvez le faire en utilisant un logiciel anti-logiciel malveillant comme FortectIntego.

Comment ransomware Cerber se propage ?

Selon certains rapports, le logiciel malveillant Cerber permet à d'autres cyber-criminels de se joindre à son réseau d'affiliation et leur permet de propager ce virus s'ils le veulent. Les promoteurs originaux du virus Cerber prennent une partie du bénéfice et laissent l'autre partie à leurs affiliés ou partenaires. Sachez que les cyber-criminels propagent surtout ce virus à travers des spams, alors évitez d'ouvrir des emails suspects provenant d'expéditeurs inconnus. Même si la plupart de ces courriers malveillants arrivent sous la forme de » Spams « , il est possible qu'un email porteur du virus se glisse dans votre boîte de réception de manière régulière.

Donc, vous devriez être particulièrement prudent lors de l'ouverture des pièces jointes provenant de sources inconnues et qui accompagnent des emails suspects[5]. Souvent, les cyber-criminels se font passer pour des représentants des institutions gouvernementales ou celles des forces de l'ordre. Il est donc conseillé de toujours vérifier la légitimité de ces emails lorsque vous les recevez. Cerber ransomware peut également infiltrer votre ordinateur avec aide du cheval de Troie. Par conséquent, vous devriez éviter les téléchargement dans des sites Web douteux, car vous pourrez télécharger un fichier infecté porteur de ce virus malveillant. Inutile de vous rappeler que vous devez éviter de visiter des pages Web à haut risque et d'interagir avec les pop-ups et d'autres notifications que vous pouvez y rencontrer.

Comment faire pour supprimer le virus Cerber?

Il ne fait aucun doute que le ransomware ou logiciel-rançon Cerber est l'un des virus informatiques les plus dangereux aujourd'hui. Les experts en informatique travaillent encore pour créer un outil de décryptage qui pourra aider les victimes de Cerber à décrypter leurs fichiers, mais au moment de la rédaction du présent rapport, il n'existe pas encore de façon de décrypter ces fichiers encodés sans payer de rançon.

Toutefois, si vous n'êtes pas disposé à payer, nous vous suggérons de supprimer le virus Cerber de votre machine aussi tôt que possible. C'est une menace cybernétique dangereuse et bien structurée. Par conséquent, les experts recommandent d'utiliser un outil professionnel de suppression des logiciels malveillants pour supprimer cette menace des ordinateurs des victimes.

Cependant, vous devez garder présent à l'esprit que la suppression de Cerber ne se fera pas toujours aussi facilement que vous l'espérez. Le virus peut essayer attaquer votre antivirus juste pour rester sur votre ordinateur / PC. Donc, si votre antivirus ne lance pas le scan ou est incapable d'éliminer le virus, suivez les instructions fournies ci-dessous et essayez à nouveau d'effectuer un scanning de votre ordinateur.

Guide de suppression manuel de virus Cerber

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Cerber à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Cerber. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Cerber et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.

- ^ L'AES : Advanced Encryption Standard. SecuriteInfo. Expert en Sécurité Informatique depuis 1999.

- ^ Sylvain Rolland. Le virus Cerber, nouvelle terreur des ordinateurs. La Tribune. L'information boursière, économique et financière quotidienne en ligne.

- ^ Le ransomware Cerber est vendu comme un service et il parle. Le Monde Informatique. actualités, dossiers et tendances IT.

- ^ Olivia Morelli. Quelques éléments à considérer avant de payer une rançon aux cybers criminels. LesVirus. Un site dédié à la cyber-sécurité.

- ^ Épidémie de virus par mail : d’où ils viennent et comment s’en protéger. Atlantico. Un vent nouveau sur l'info.