Qu'est-ce que les mail bombers et comment le supprimer?

Un mail bomber est un programme informatique, qui peut être installé sur n’importe quel ordinateur connecté à Internet. Dans la plupart des cas, ce programme peut s’exécuter à partir de l’ordinateur du pirate comme serveur illégal de courriel, mais il peut également être installé sur un PC compromis. La plupart des mail bombers sont conçus pour inonder les boîtes email des victimes avec une quantité excessive de messages électroniques remplis de pièces jointes volumineuses. Pour être en mesure de tromper autant de personnes que possible, ces messages sont remplis de notifications liées à la publicité, telles que les notifications concernant les remises de prix, les comparaisons de prix, des opportunités d’affaires et des promotions. Dans la plupart des cas, ces offres sont trompeuses et ne peuvent qu’entrainer des problèmes dans l’ordinateur, tels que les ralentissements et l’instabilité du système.

Un mail bomber n’est pas un parasite ni une application informatique virale, mais son activité peut être plus que simplement ennuyeuse. Sachez que ce parasite peut sérieusement affecter les performances de votre PC et diminuer votre vitesse Internet. Dans la plupart des cas, les mail bombers sont divisés en plusieurs applications et outils conçus par des pirates ou les spammeurs pour leurs propres besoins. Autant les mails bombers légitimes que les malveillants sont très semblables les uns aux autres et peuvent être utilisés dans le même but. La seule différence est que les applications légitimes (qui sont aussi appelés les programmes de diffusion de masse) sont uniquement utilisées par des sociétés de renom qui cherchent à informer leurs clients sur leurs nouveaux produits, services, mises à jour et bien d’autres choses. Parallèlement, les versions malveillantes de mail bombers cherchent à bombarder leurs victimes avec une quantité excessive de spams et de messages électroniques trompeurs.

Dès qu’un Mail bomber pénètre dans le système, il cause les activités suivantes :

Bien que les mail bombers puissent sembler être des menaces relativement inoffensives, leur activité sur le système peut causer un certain nombre de problèmes dans les ordinateurs des utilisateurs. Sachez qu’un seul mail bomber peut vous empêcher de recevoir et d’envoyer des emails. En outre, après avoir affecté les ordinateurs de la maison ou ceux du bureau, cette menace peut entrainer de graves problèmes, tels que les ralentissements du système, les problèmes de performance, et les problèmes de connexion à Internet. Certaines personnes se sont également plaintes des plantages du système.

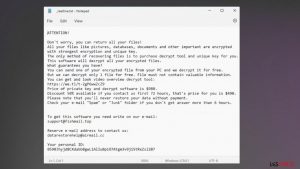

Si un mail bomber se retrouve entre les mains d’une personne malveillante, il ou elle peut l’installer sur un système compromis et l’utiliser comme serveur de courriel illégal pour envoyer des spams. En conséquence, l’utilisateur de l’ordinateur affecté peut être accusé d’activités frauduleuses et peut même se retrouver en prison. Enfin, il faut ajouter que les mail bombers peuvent constituer une menace pour la vie privée de l’utilisateur. Ces menaces ont activement propagé des messages électroniques indésirables, lesquels sont remplis de liens malveillants. Ces liens peuvent vous conduire à l’infiltration de virus supplémentaires, tels que les faux anti-spyware, les adwares ou publiciels, les ransomwares ou rançongiciels et des infections potentiellement dangereuses semblables.

En résumé, un mail bomber peut facilement être utilisé pour initier les activités suivantes :

- Envoyer une quantité excessive de messages électroniques anonymes remplis de contenus trompeurs, des contenus publicitaires, des liens malveillants et d’autres pièces jointes.

- Surcharger les serveurs de courriel et les ordinateurs par l’envoi d’innombrables messages électroniques chargés de fichiers joints volumineux

- Réduire la vitesse de connexion Internet et diminuer les performances globales du système. Un bon nombre de mail bombers ont souvent été à l’origine de l’instabilité des logiciels.

- Faire planter les ordinateurs en les inondant avec des milliers d’emails ou en causant la perte de la connexion Internet.

- Ne fournir aucune fonctionnalité de désinstallation, se dissimuler de la vue de l’utilisateur en utilisant les processus de modification du nom des fichiers et d’autres objets.

Les techniques de propagation utilisées par les mail bombers

Les mail bombers ne sont pas considérés comme des virus frauduleux. Par conséquent, ils ne peuvent pas se propager de la même manière que les virus. Gardez présent à l’esprit qu’ils doivent être installés et contrôlés par certaines personnes qui les installent sur le système. Cependant, les mails bombers peuvent apparaitre dans le système après l’installation d’autres logiciels. En fait, deux méthodes principales ont souvent été utilisées pour la diffusion des mails bombers sur Internet et sur les ordinateurs infectés.

1. Un programme de diffusion massive des messages électroniques légitime peut être installé manuellement par l’administrateur du système ou tout autre utilisateur. Seuls les utilisateurs ayant suffisamment des droits d’installation de logiciels peuvent installer un mail bomber dans le système. Un pirate peut aussi essayer de faire intrusion dans le système du PC ciblé et effectuer la configuration de son mail bomber à l’intérieur.

2. Les mail bombers malveillants sont souvent installés à l’aide d’autres parasites, tels que les virus, chevaux de Troie, les backdoors ou des outils d’administration à distance. Ils peuvent se faufiler dans le système à l’insu et sans l’approbation de l’utilisateur. Ces mail bombers ne disposent d’aucune fonction de désinstallation et peuvent seulement être contrôlés par leurs auteurs ou par leurs propriétaires. Les mail bombers malveillants sont pour la plupart compatibles avec le système d’exploitation Microsoft Windows. Cependant, les dernières versions peuvent être susceptibles d’affecter aussi le système Mac OS X .

Les exemples de mail bombers les plus populaires

Les mail bombers malveillants et les programmes de diffusion de masse légitimes ne sont pas considérés comme des programmes largement répandus. Qeul que soit le type de programme que nous allons essayer de décrire, ils semblent pratiquement tous identiques. Les exemples suivants illustrent les caractéristiques typiques des mail bombers.

KaBoom! et Avalanche sont les mail bombers les plus populaires qui ont inondé les ordinateurs avec une quantité excessive d’emails et de spams anonymes. Ils sont quelques-uns des mail bombers les plus efficaces et les plus largement utilisés.

Aenima est un mail bomber efficace, rapide et facile à utiliser, conçu pour envoyer une grande quantité d’emails et de spams anonymes. Ce parasite peut être utilisé pour inonder certains ordinateurs, surcharger les serveurs de messagerie ou le réseau local. Aenima peut envoyer des emails avec des en-têtes, corps de message ou des fichiers joints différents. Le parasite ne se propage pas tout seul et doit être installé manuellement. Sa présence dans le système indique qu’un ordinateur a été compromis et qu’il est maintenant utilisé comme un serveur de courriel illégal pour diffuser les spams.

Infecté par un mail bomber? Voici ce qu’il faut savoir sur sa suppression

Les mail bombers malveillants ne doivent jamais être conservés sur un ordinateur, car ils peuvent vous causer divers problèmes. Ils peuvent causer des ralentissements graves et d’autres problèmes liés au fonctionnement de votre PC. La meilleure façon de détecter une telle menace et de la supprimer de votre ordinateur est d’utiliser un outil anti-spyware fiable. Les experts en sécurité ont sélectionné ces deux programmes anti-logiciels malveillants efficaces qui ont déjà réparé des milliers d’ordinateurs: il s’agit de FortectIntego, SpyHunter 5Combo Cleaner.

Cependant, vous devez également vous rappeler que la plupart des mails bombers n’ont rien en commun avec les virus et, par conséquent, doivent être désinstallé manuellement. Bien qu’il faille garder présent à l’esprit que certains de ces programmes ne possèdent pas de fonction de désinstallation fonctionnelle, vous devez aussi vous rappeler que vous pouvez toujours recevoir de l’aide de la part de l’équipe de 2-Spyware.com. Vous pouvez envoyer vos questions dans la section « Poser une question ».

Les récents virus ajoutés à la base des données

Désinstallant Virus AutoIt v3 script

Désinstaller les publicités Pashkahome.com

Guide de suppression du rançongiciel Bozq

mise à jour des renseignements: 2016-11-08