Qu'est-ce que les floodeurs et comment le supprimer?

Les floodeurs sont des programmes malveillants utilisés pour surcharger la communication normale sur Internet ou sur le réseau et réduire les performances du système de l’ordinateur infecté. Si l’ordinateur visé est un serveur, ce programme malveillant peut causer des attaques du genre Deni de Service (DoS), ping de la mort, ICMP, la surcharge HTTP et bien d’autres problèmes du même genre. Ces problèmes sont déclenchés par l’envoi d’innombrables paquets d’informations au système, ce qui bloque la connexion à celui-ci.

Sachez que toutes les versions de floodeurs ne sont pas pareilles. Certains sont conçus exactement comme les chevaux de Troie et servent d’outils de piratage. Ce type de floodeur peut être utilisé pour obtenir un accès à distance au système de l’ordinateur ciblé et voler des données dans celui-ci. Dès que l’assaillant a la possibilité de se connecter à l’ordinateur ciblé, il est capable de voler les informations sensibles de la victime (mots de passe, identifiants de connexion bancaire, informations de la carte de crédit, etc.), de modifier les composants importants du système et même d’installer d’autres programmes malveillants dans le système.

Plus tôt vous supprimerez les virus floodeurs de votre système, mieux ce sera. Les experts en sécurité informatique recommandent d’utiliser un logiciel de sécurité fiable pour supprimer ce malware et d’autres programmes potentiellement indésirables afin de réduire les risques éventuels liés à la sécurité de l’ordinateur. De même que la plupart des menaces informatiques, les floodeurs ne fournissent aucune option de « Désinstallation » et ils essaient de cacher leurs fichiers très profondément à l’intérieur du système pour empêcher leur suppression. C’est la raison pour laquelle l’option de suppression automatique est très conseillée. Sachez que certaines versions de floodeurs peuvent bloquer le logiciel de sécurité légitime et peuvent même empêcher son installation du système. Cependant, les outils perfectionnés de suppression des malwares peuvent très rarement être désactivés.

Quelques symptômes indiquant que l’ordinateur est infecté par un Floodeur

- Les problèmes liés aux performances du PC. Lorsqu’un PC est infecté par un floodeur, on remarque des lenteurs, les plantages du navigateur ou du système, des arrêts subits et bien d’autres problèmes du même genre. L’écran bleu de la mort peut aussi interrompre la victime à cause de la présence d’un floodeur.

- Des problèmes lors de l’exécution des programmes. Ces virus peuvent facilement désactiver les applications légitimes, telles que le logiciel de sécurité, les navigateurs web et d’autres applications similaires. Ils peuvent également supprimer des fichiers légitimes et des composants utiles du système.

- L’apparition de fenêtres et d’alertes flashs. Les floodeurs peuvent aussi causer des notifications perturbatrices. Ils peuvent également déclencher des problèmes de redirections vers des sites web peu familiers ou dangereux, lesquels cherchent à accroitre leur trafic de visiteurs et leurs ventes. Ce type de sites doit être évité et il ne faut jamais s’y fier.

Les méthodes utilisées par les Floodeurs pour s’introduire dans le système

- Les logiciels illégaux et les progiciels ou packs logiciels. La plupart des floodeurs infecte les ordinateurs par le biais d’autres programmes. Ils peuvent être téléchargés en même temps que des jeux illégaux, des programmes de sécurité sans licence et même avec des logiciels légitimes.

- Les sites web infectés. Les sites web illégaux ont très activement contribué à la propagation des logiciels malveillants, y compris les floodeurs. En général, des virus se cachent dans les sites pornographiques, les sites de jeux et d’autres domaines similaires remplis de contenus publicitaires.

- Les logiciels pairs-à-pairs (P2P). Tous les programmes qui utilisent les réseaux de partage peuvent exposer l’utilisateur aux risques d’infections de malwares, y compris les floodeurs, chevaux de Troie, publiciels, pirates de navigateur et d’autres virus semblables.

- D’autres logiciels malveillants. Les floodeurs peuvent être installés dans le système par les chevaux de Troie, les vers et d’autres menaces similaires qui sont généralement utilisées pour diffuser les malwares.

Les Floodeurs les plus populaires

ICQBomber. ICQ.Bomber est un floodeur extrêmement dangereux, qui est souvent utilisé la plupart de temps comme un outil de piratage ou d’intrusion informatique. Une fois à l’intérieur de l’ordinateur, il commence à collecter des informations sensibles, comme les données bancaires, les identifiants de connexion à des sites web importants, les mots de passe et d’autres données semblables. La perte de telles informations peut conduire la victime au vol d’identité et à bien d’autres problèmes connexes. ICQ.Bomber peut aussi installer d’autres logiciels malveillants dans le système et désactiver les composants légitimes du système pour empêcher sa suppression. Ces versions doivent, pour la plupart, être installées manuellement. C’est pour cette raison que les développeurs de ce virus doivent utiliser diverses méthodes pour convaincre leurs victimes de les télécharger dans le système. La méthode la plus couramment utilisée pour la diffusion de ce floodeur est le pack logiciel ou les logiciels illégaux.

KillZone. Ce Flooder est surtout utilisé pour lancer des attaques de type Deni de Service, ICMP, HTTP et autres contre l’ordinateur distant. Cela peut empêcher l’utilisateur du PC d’obtenir des services nécessaires et d’ouvrir les logiciels souhaités. KillZone a été activement diffusé dans le même bundle ou pack que des faux logiciels anti-espions, des ransomwares et autres logiciels malveillants similaires qui assaient de se dissimuler de la vue de la victime le plus longtemps possible. De plus, ce logiciel malveillant peut aider ses développeurs à bloquer les sites de sécurité légitimes et les programmes anti-spyware de bonne réputation qui sont habituellement utilisés pour l’élimination de tels logiciels malveillants. Les réseaux de partage de fichiers pairs-à-pairs (P2P) sont considérés comme les moyens les plus utilisés pour propager ce virus. Vous devez donc être très prudent lors du téléchargement des fichiers torrent et des contenus similaires sur votre ordinateur.

CriminalMSN. Cette menace sert surtout d’outil d’intrusion informatique utilisé pour voler des informations sensibles auprès des utilisateurs de PC. De la même manière que les chevaux de Troie, il peut entraîner la perte d’informations de connexion, de mots de passe, de données bancaires et d’informations similaires à des milliers d’utilisateurs. Cependant, après avoir infiltré l’ordinateur, il peut également essayer de surcharger la connexion, d’installer ou de télécharger un logiciel donné et provoquer d’autres activités indésirables sur le système. CriminalMSN est considéré comme un ancien virus, car il a fait son apparition en 2003. Néanmoins, vous ne pouvez jamais savoir comment les développeurs de ce programme peuvent utiliser ce virus dans les jours à venir.

Supprimer les floodeurs du système

Les flooders sont considérées comme des menaces cybernétiques très agressives, capables de se cacher le plus longtemps possible de la vue de leurs victimes. Ils peuvent travailler à votre insu et effectuer certaines activités pendant des mois.

Pour être sûr que tous les fichiers suspects qui sont liés au flooder seront éliminés, les experts en sécurité recommandent de choisir l’option de suppression automatique. Dans ce cas, nous vous recommandons d’utiliser l’un des programmes anti-spyware réputés ayant montré d’excellents résultats pour ce qui est de détecter des fichiers malveillants dans le système: il s’agit de FortectIntego, SpyHunter 5Combo Cleaner. Assurez-vous que vous utilisez les dernières versions de ces programmes pour ne pas laisser des restes malveillants dans votre ordinateur.

Si vous ne pouvez pas vous débarrasser du floodeur à l’aide de ces outils, vous pouvez toujours contacter les experts de sécurité de 2spyware et leur exposer votre problème.Vous pouvez le faire sur la page Poser une question. Ces experts informatiques feront des recherches sur le flooder concerné et vous fourniront le meilleur guide de suppression disponible.

Les récents virus ajoutés à la base des données

Désinstallant Virus AutoIt v3 script

Désinstaller les publicités Pashkahome.com

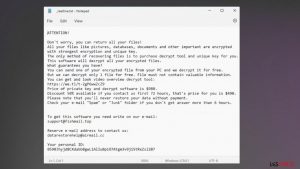

Guide de suppression du rançongiciel Bozq

mise à jour des renseignements: 2016-11-15