Qu'est-ce que les backdoors et comment le supprimer?

Backoors sont écrits par des pirates pour exploiter les vulnérabilités du système et obtenir un accès non autorisé

Un backdoor encore appelé une « porte dérobée » est un programme informatique malveillant qui est utilisé pour donner à un pirate l'accès non autorisé et à distance à un ordinateur compromis en exploitant les vulnérabilités du système. Un Backdoor opère en arrière-plan et se dérobe de la vue de l'utilisateur. Il ressemble beaucoup aux autres virus et logiciels malveillants et est de ce fait difficile à déceler.

Un pirate peut utiliser le backdoor pour espionner un utilisateur, pour gérer ses fichiers, installer des logiciels supplémentaires ou des menaces dangereuses, contrôler tout le système du PC et attaquer d'autres hôtes. Souvent, le backdoor possède d'autres capacités néfastes, comme l'enregistrement des frappes, la capture d'écran, l'infection et le cryptage des fichiers. Un tel parasite est issu de la combinaison entre différentes menaces sécuritaires privées, lesquelles sont interdépendantes et n'ont pas besoin d'être contrôlées.

La plupart des backdoors sont des programmes malveillants qui doivent être d'une certaine manière installés dans un ordinateur. Cependant, certains parasites n'ont pas besoin d'installation, étant donné que certaines de leurs parties sont déjà intégrées dans le logiciel qui fonctionne avec l'hôte distant. Les programmateurs laissent parfois de telles portes dérobées dans leurs logiciels pour des raisons de diagnostics et de dépannages. Pourtant, les pirates informatiques les utilisent pour s'introduire dans le système.

D'une manière générale, les backdoors sont des chevaux de Troie, virus, enregistreurs de frappe, logiciels espions et des outils d'administration à distance spécifiques. Ils fonctionnent de la même manière que les applications virales énumérées. Cependant, leurs fonctionnalités et charges virales sont beaucoup plus complexes et dangereuses, ce qui fait qu'ils soient classés dans une catégorie spécifique.

Les réseaux informatiques sont constamment attaqués, et il est important de les protéger contre tous les types de menaces

Les Backdoors ne sont pas capables de se propager et d'infecter les systèmes à l'insu de l'utilisateur. La plupart de ces parasites doivent être installés manuellement dans un même pack logiciel que d'autres logiciels. Il existe quatre moyens par lesquels ces menaces s'infiltrent dans le système.

- Des utilisateurs non avertis peuvent accidentellement installer des backdoors ordinaires dans leurs ordinateurs. Ces backdoors peuvent être joints à des messages emails ou à des programmes de partage de fichiers. Leurs auteurs leur donnent des noms susceptibles de n'éveiller aucun soupçon et incitent les utilisateurs à ouvrir et à exécuter de tels fichiers.

- Les Backdoors sont souvent installés par d'autres parasites comme les virus, chevaux de Troie et même les logiciels espions. Ils s'introduisent dans le système à l'insu et sans le consentement de l'utilisateur et affectent ceux qui utilisent un ordinateur compromis. Certaines menaces peuvent être manuellement installées par des utilisateurs véreux qui ont assez de droits pour l'installation d'un logiciel. Une infime partie des backdoors peut être diffusée en exploitant les systèmes distants qui comportent certaines vulnérabilités.

- Plusieurs backdoors peuvent être déjà intégrés dans des applications en particulier. Même des programmes légitimes peuvent avoir des fonctionnalités d'accès à distances illégales. Le pirate peut entrer en contact avec l'ordinateur à travers ce type de programme installé pour avoir immédiatement accès au système sans autorisation et prendre ainsi le contrôle de certains logiciels.

- Certains backdoors infectent l'ordinateur en exploitant certaines vulnérabilités du logiciel. Ils opèrent ainsi comme les vers et se propagent à l'insu de l'utilisateur. L'utilisateur ne peut rien remarquer de suspect, car ces menaces n'affichent aucun assistant de configuration, aucune boîte de dialogue ni de messages d'alertes.

Les backdoors les plus répandus affectent beaucoup plus les ordinateurs utilisant le système d'exploitation de Microsoft Windows. Cependant, de nombreux parasites moins rampants sont conçus pour opérer dans différents environnements comme Mac OS X et d'autres aussi.

Les risques associés à ce nouveau virus comprennent le vol d'informations personnelles, l'usurpation d'identité et les pertes financières.

Un backdoor permet à l'assaillant de travailler avec l'ordinateur infecté comme s'il s'agissait de son propre PC et de l'utiliser pour atteindre des objectifs malicieux et effectuer des activités criminelles. Dans bon nombre des cas, il est difficile de découvrir celui qui contrôle le parasite. En effet tous les backdoors sont difficiles à détecter. Ils peuvent violer la vie privée de l'utilisateur pendant des mois et même des années avant que celui-ci ne se doute de quelque chose.

Une personne malintentionnée peut utiliser un backdoor pour connaître tout ce qu'il veut savoir sur l'utilisateur, pour obtenir et divulguer des informations d'une valeur inestimable telles que les mots de passe, les identifiants de connexion, les numéros de la carte de crédit, les détails exacts concernant le compte bancaire, des documents personnels importants, le carnet d'adresses, les centres d'intérêt, les habitudes de navigation et bien d'autres.

Le backdoor peut être utilisé à des fins dévastateurs. Lorsque le pirate ne réussit pas à obtenir des informations importantes et utiles dans un ordinateur infecté, ou s'il les a déjà piraté, il peut alors décider de détruire tout le système pour effacer ses traces. Cela signifie que tous les disques durs seront formatés et tous les fichiers qui s'y trouvent seront irrémédiablement supprimés.

Lorsqu'un backdoor trouve moyen de s'infiltrer dans le système, il effectue les activités suivantes:

- Permet à l'intrus de créer, supprimer, renommer, copier ou modifier un fichier, exécuter diverses commandes, modifier les paramètres du système, modifier le registre de Windows, exécuter, contrôler et mettre fin à des applications, installer d'autres logiciels ainsi que les parasites.

- Permet au pirate de contrôler les périphériques du matériel informatique, de modifier les paramètres connexes, arrêter ou redémarrer un ordinateur sans demander la permission.

- Il peut voler les informations personnelles sensibles, les documents importants, les mots de passe, identifiants de connexion, les détails d'identité, enregistre l'activité des utilisateurs et traque les habitudes de navigation web.

- Enregistre les frappes et les captures d'écran. De plus, il envoie toutes les données collectées vers une adresse email prédéfini, les télécharge sur un serveur FTP prédéterminé ou les transfère par le biais d'une connexion Internet à un hôte distant.

- Infecte les fichiers, corrompt les applications installées et endommage le système entier.

- Distribue des fichiers infectés à des ordinateurs distants comportant des failles de sécurité, effectue des attaques contre des hôtes distants et définis par le pirate.

- Installe un serveur FTP caché qui peut être utilisé par des personnes malveillantes à diverses fins illégales.

- Réduit la vitesse de connexion à Internet et les performances globales du système.

- Empêche son retrait en cachant ses dossiers et ne fournissant aucune fonction de désinstallation.

Il s'agit de programmes que les pirates installent sur des ordinateurs, des réseaux ou d'autres appareils pour prendre le contrôle de l'appareil cible

Il existe différents types de backdoors. Les exemples suivants illustrent comment ces parasites peuvent être à la fois fonctionnels et extrêmement dangereux.

FinSpy est un backdoor qui permet à un assaillant distant de télécharger et d'exécuter des fichiers arbitraires à partir d'Internet. Le parasite réduit la sécurité globale du système en modifiant les paramètres de pare-feu par défaut de Windows et en initiant d'autres modifications du système. FinSpy repose sur des fichiers qui utilisent des noms aléatoires, il est donc très difficile de détecter ce backdoor et le retirer du système. Le backdoor exécute automatiquement à chaque démarrage de Windows et il ne peut être neutralisé qu'avec l'aide d'un anti-spyware à jour.

Tixanbot est un backdoor extrêmement dangereux qui donne à l'assaillant distant un accès total non autorisé à un ordinateur compromis. L'intrus peut gérer l'ensemble du système et les fichiers, télécharger et installer des applications arbitraires, mettre le backdoor à jour, changer la page d'accueil par défaut d'Internet Explorer, attaquer d'autres hôtes distants et d'obtenir des informations du système.

Tixanbot termine l'exécution des services essentiels du système et des processus liés à la sécurité, ferme l'anti-spyware actif et supprime les entrées de registre en rapport avec les pare-feu, antivirus et anti-logiciels espions afin de les empêcher de s'exécuter au démarrage de Windows. Le parasite bloque également l'accès aux ressources web de bonne réputation liées à la sécurité. Tixanbot peut se propager. Il envoie des messages avec certains liens vers tous les contacts MSN. En cliquant sur ce lien, l'on télécharge et installe le backdoor.

Briba est un backdoor qui donne au pirate l'accès à distance et non autorisé à un système informatique infecté. Ce parasite exécute un serveur FTP caché, qui peut être utilisé pour le téléchargement et l'exécution des logiciels malveillants. L'activité de Briba peut entraîner une instabilité notable, la perte des performances de l'ordinateur et la violation de la vie privée.

Retrouver cet intrus malveillant et de supprimer toutes les portes dérobées

Les backdoors sont des parasites extrêmement dangereux qui doivent être éliminés du système. Vous pouvez difficilement dénicher ou supprimer un backdoor manuellement. C'est la raison pour laquelle nous recommandons fortement d'utiliser l'option de suppression automatique.

Il y a beaucoup de programmes qui sont conçus pour l'élimination des virus backdoors. Cependant, celui qu'on considère comme le plus fiable est FortectIntego. Vous pouvez également essayer SpyHunter 5Combo Cleaner comme un outil alternatif de sécurité. Cependant, assurez-vous que vous le mettez à jour ainsi que d'autres programmes avant de les lancer. Cela vous aidera à prévenir les défaillances et d'autres problèmes qui pourraient apparaître lors de la tentative de suppression d'un backdoor en particulier.

Les récents virus ajoutés à la base des données

Désinstallant Virus AutoIt v3 script

Désinstaller les publicités Pashkahome.com

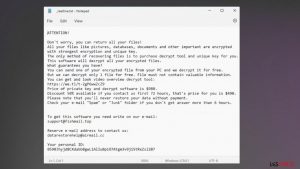

Guide de suppression du rançongiciel Bozq

mise à jour des renseignements: 2016-10-12