Supprimer Zepto virus (Guide de suppression) - 2017 mise à jour

Guide de suppression de virus Zepto

Quel est Le virus Zepto?

Le virus Zepto : une nouvelle version du rançongiciel Locky

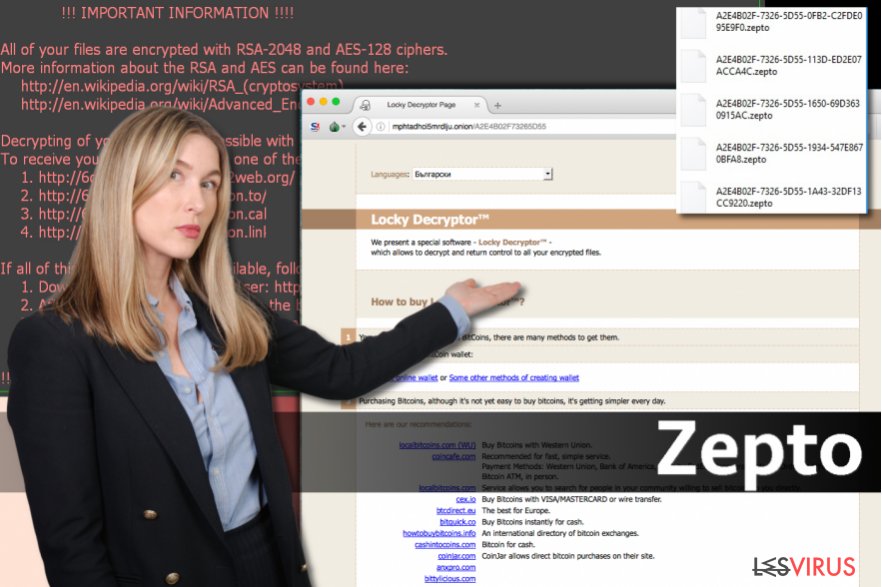

Le rançongiciel[1] ou ransomware Zepto est le nouveau virus Locky[2] et il est parenté à un logiciel malveillant, Bart malware, récemment créé. Zepto crypte des fichiers avec l’algorithme de chiffrement RSA-2048 et AES-128, les rendant inaccessibles, et à la fin du processus de cryptage, il change l’image du bureau de l’ordinateur par une image qui présente des informations sur le virus et sur ce qu’il a fait dans le système informatique.

Pendant le processus de codage, le virus remplace les noms des fichiers cryptés par de longs codes, qui commencent par l’identité de la victime et se terminent avec des caractères aléatoires et des extensions de fichier .zepto. Par exemple, si l’identité de la victime est A4E2H02F74165D00, le fichier crypté sera rebaptisé A4E2H02F-7416-5D00-[4 caractères aléatoires] – [12 caractères aléatoires].zepto.

Tout comme d’autres virus qui exigent des rançons, ce virus laisse des messages de rançon appelés _ [2 caractères] _HELP_instructions.html et _ [2 caractères] _HELP_instructions.txt sur plusieurs dossiers, mesages qui contiennent les informations sur le processus de décryptage. Ils déclares qu’il n’y a aucune autre façon de décrypter des fichiers ou dossiers, sauf de payer une rançon et de recevoir une clé privée et un programme de décryptage.

Après cela, suivent les instructions sur ce qu’il faut faire pour avoir accès au site de paiement Zepto, qu’on peut joindre par le navigateur Tor. Nous avons découvert que le site de paiement fait la publicité du décrypteur Locky[3], qui peut être acheté pour 4 Bitcoins (approximativement 2541 USD). Il semble que les fraudeurs aient augmenté le prix de la rançon en considérant le nombre considérable de victimes qui avaient payé les rançons[4] après la découverte de Locky dans leurs ordinateurs.

Zepto est un nouveau virus et malheureusement, il n’y a aucun antidote pour cela. De plus, il est peu probable que les experts qui font des recherches dans le domaine des logiciels malveillants aient du succès dans la découverte d’un outil de décryptage de Zepto dans un avenir proche, parce qu’il a été développé par les mêmes criminels qui ont créé Locky.

Ce virus était et est toujours l’une des plus puissantes variantes de ransomware et aucune tentative des chercheurs en matière de logiciels malveillants pour créer un outil de décryptage n’a eu du succès.

Malheureusement, il semble que ces cybercriminels savent ce qu’ils font et veulent vraiment tirer profit de leurs compétences en programmation, étant donné que leurs programmes malveillants semblent être non craquables. Si pendant que vous lisez cet article votre ordinateur n’est pas encore infecté, veuillez suivre ces règles pour protéger votre ordinateur des attaques de Zepto:

- Installez un logiciel anti-logiciel malveillant sur votre ordinateur pour le protéger des virus malveillants;

- Maintenez vos logiciels à jour. Notre conseil est d’activer les mises à jour automatiques;

- SAUVEGARDEZ vos fichiers. En réalité, ceci est la seule façon de sécuriser vos données du cryptage. Vous devez créer des copies de vos fichiers ou dossiers et les sauvegarder sur des périphériques de stockage amovibles et ensuite les déconnecter de votre ordinateur. Vous pouvez utiliser ses sauvegardes dans le cas où votre ordinateur est infecté par un ransomware;

- N’ouvrez jamais des courriers électroniques suspects ou des fichiers attachés à ceux-ci ! Les cybers criminels propagent ce virus en envoyant des lettres mensongères dans des milliers de comptes emails, prétendant délivrer des factures, la facture de téléphone, la contravention pour excès de vitesse, les CV, ou d’autres documents semblables.

Comment ce virus se propage ?

Comme nous l’avons déjà mentionné, les auteurs de ce virus créent des faux comptes électroniques, en essayant de leur donner une apparence crédible et envoient des fichiers ou dossiers à l’apparence officielle, généralement des documents Word. Habituellement, ces escrocs insèrent des codes malveillants dans un fichier Word[5], baptisé Facture.

Un tel code malveillant peut être activé par la fonction Macros de Word, assurez-vous donc que vous ne le faites pas au cas où vous voyez un texte brouillé après avoir ouvert un document Word que vous avez reçu via un courrier électronique. Les criminels envoient aussi des fichiers JS, qui peuvent être activés juste en les ouvrant.

En général, nous vous recommandons d’éviter de cliquer ou d’ouvrir n’importe quelle sorte de contenu en ligne si vous n’êtes pas sûrs qu’il soit sécurisé. Les cybers criminels utilisent de nombreuses techniques pour tromper les utilisateurs d’ordinateur et il peut être difficile de se maintenir au parfum des nouvelles sorties et de connaître toutes les sources d’infection.

Nous vous conseillons de protéger votre ordinateur avec un logiciel anti-logiciel malveillant, de sauvegarder vos données et d’éviter les courriers électroniques et les sites web suspects. Pour plus d’informations sur la prévention d’une éventuelle attaque de Zepto , lisez cet article – How to protect your computer from Locky? 5 tips for taking control. (Comment protéger votre ordinateur de Locky ? 5 conseils pour réussir).

Comment supprimer le ransomware Zepto ?

La suppression de Zepto est un processus assez compliqué et vous ne devez PAS essayer de supprimer ses composants par vous-mêmes.

Même les chercheurs en matière de logiciels malveillants qualifiés ont souvent beaucoup de mal à éliminer ce type de logiciel malveillant, donc nous vous conseillons d’utiliser un outil de suppression de logiciel malveillant (par exemple, FortectIntego) qui a été conçu par des chercheurs experts en matière de logiciels malveillants pour éliminer le virus Zepto automatiquement.

Il n’y a aucun doute que cette infection ignoble essayera de vous empêcher de le faire, mais veuillez suivre ces instructions pour exécuter un programme anti-logiciel malveillant :

Guide de suppression manuel de virus Zepto

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Zepto à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Zepto. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Zepto et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.

- ^ Jean-Marc De Jaeger. Locky, le «rançongiciel» qui cible les abonnés de Free. Le Figaro. Actualité en direct et informations en continu.

- ^ Le ransomware Zepto : un nouveau Locky ?. Sophos France Blog. Blog de sécurité en entreprise.

- ^ Le virus Locky vous rend vos photos de vacances contre rançon. Levif. Tous les jours, toute l'info..

- ^ Stéphane le Calme. Angleterre : deux entreprises sur trois ont payé la rançon suite à une attaque de ransomware. Developpez. Le club des développeurs et IT Pro.

- ^ Emmanuel Ghesquier. Attention au ransomware Locky qui utilise de fausses factures. Presse-citron. Connectez-vous à l'innovation.