Supprimer Osiris virus - 2016 mise à jour

Guide de suppression de virus Osiris

Quel est Le virus rançongiciel Osiris?

La renaissance de Locky : le rançongiciel Osiris fait son apparition

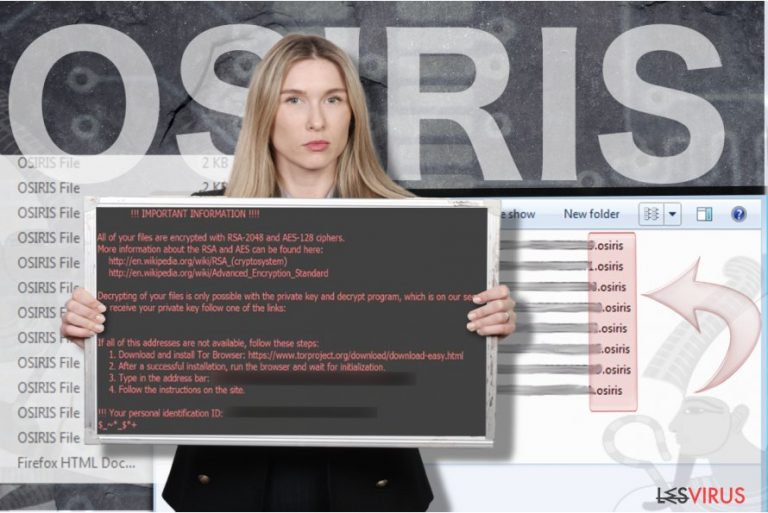

Le virus Osiris fonctionne comme une nouvelle version du fameux malware crypteur de fichiers Locky[1], dont le nom provient d’un dieu égyptien.[2] Les auteurs du virus Locky manifestent un grand intérêt pour la mythologie antique puisqu’ils nomment chaque version du virus d’après un certain dieu nordique; on peut par exemple citer, Odin, Thor, Petya ou Aesir.[3] Le premier foyer du virus crypteur de dossiers Osiris a été observé le 5 décembre , 2016. La nouvelle version du virus semble avoir été significativement améliorée et est actuellement capable de contourner la détection de nombreux programmes antivirus (actuellement, le taux de détection est de 8/56). Le virus agit comme un rançongiciel classique – il envahit le système en utilisant la technique du cheval de Troie, s’installe silencieusement dans l’ordinateur de la victime et commence à espionner le système tout entier à la recherche de la liste des types de fichiers ciblés. Tous les fichiers qui se trouvent dans la liste d’extension des fichiers ciblés du virus sont fortement cryptés à l’aide des cryptogrammes d’encodage RSA-2048 et AES-128. Chaque fichier reçoit alors l’extension de fichier .osiris et perd le nom du fichier original parce que le ransomware le remplace par un ensemble de symboles [8 symboles] – [4 symboles] – [4 symboles] – [8 symboles aléatoires] – [12 symboles aléatoires ]. Les 16 premiers symboles représentent l’ID (identifiant) de la victime.

Après la procédure de cryptage, le virus ajoute une note de rançon OSIRIS-9b28.html à chaque dossier, y compris sur le bureau. La note de rançon contient des liens vers des articles Wikipedia sur les codes de cryptage RSA-2048 et AES-128 pour aider la victime à comprendre ce que le virus a fait de ses données personnelles. La note explique que le décryptage n’est possible qu’avec une clé de décryptage spéciale, que seuls les auteurs du virus possèdent. Pour l’acheter, la victime doit installer le navigateur Tor et accéder à un site de paiement unique (chaque victime en a un). Enfin, le logiciel malveillant Osiris change l’image du bureau par le fond d’écran classique de Locky (fond noir avec un texte écrit en rouge). Le virus Osiris, tout comme les versions précédentes de Locky suggère d’acheter Locky Decryptor, qui est vendu pour 0,5-4 Bitcoins. Le bitcoin ou BTC est une monnaie virtuelle que presque tous les virus rançongiciel exige. Le paiement en Bitcoins permet aux criminels de rester dans l’anonymat. La victime est invitée à acheter des Bitcoins en ligne, puis à les transférer dans le portefeuille Bitcoin fourni. Nous exhortons toutes les victimes de supprimer le virus d’extension de fichier Osiris dès que possible et d’analyser le système de leur ordinateur à l’aide d’outils anti-malware puissants comme FortectIntego ou SpyHunter 5Combo Cleaner. L’ordinateur doit être nettoyé de manière professionnelle parce que ces dernières versions de Locky ajoutent des logiciels malveillants supplémentaires au système et inscrivent aussi les ordinateurs infectés dans le réseau botnets. N’essayez pas de supprimer Osiris manuellement, car vous pourrez causer plus de mal que de bien à votre PC.

Si vos données ont été compromis par la dernière version du rançongiciel Locky ransomware, vous pourriez vous demander si vous devez ou pas payer la rançon. Nous comprenons que les fichiers peronnels sont extrêmement précieux et que personne n’aimmerait les perdre ainsi du jour au lendemain. Cependant, des institutions comme les hôpitaux ou les institutions gouvernementales ne peuvent pas se permettre de perdre toutes leurs donées parce qu’elles ne peuvent pas fonctionner sans ces données, c’est la raison pour laquelle certaines institutions payent des rançons énormes pour décrypter leurs données cryptées (par exemple Hollywood Presbyterian Medical Center a payé 17 000 $[4]). Néanmoins, il y a des cas où les victimes payent la rançon, mais ne reçoivent aucune réponse de la part des cybers criminels. Par conséquent, nous vous suggérons de considérer la suppression d’Osiris comme une tâche prioritaire. Si vous êtes un utilisateur à domicile, vous pouvez restaurer certains de vos fichiers à partir des périphériques de stockage des données comme la clé USB, ou un CD ou mieux encore, à partir d’un disque dur externe dans lequel vous avez conservé vos copies de sauvegarde. Malheureusement, il n’est pas possible de récupérer les données autrement que par la sauvegarde. Nous recommandons vivement aux victimes de lire la presse écrite du FBI concernant les virus rançongiciels et comment protéger les fichiers des malwares qui cryptent les fichiers.

Les méthodes de distribution courantes

Les nouvelles récentes indiquent que les dernières versions de Locky sont actuellement diffusées par des emails louches qui comportent la mention « Photo/Scan/Document from office » sur la ligne de l’objet. Ces emails contiennent une pièce jointe malveillante (fichier .zip), qui, une fois extraite, dépose un fichier .vbs dans le système.[5] Si la victime cède à sa curiosité et ouvre ce fichier, celui-ci active simplement la charge destructrice du rançongiciel. Le fichier .vbs se connecte rapidement aux serveurs en ligne et sans le consentement de l’utilisateur, télécharge Locky dans le système. Le virus s’active sans afficher les assistants d’installation ou des notifications et il crypte toutes les données en quelques minutes. Par ailleurs, une nouvelle technique de distribution a été découverte récemment. Il semblerait que Locky se propage actuellement par le biais des messages Facebook sous forme du fichier photo_9166.svg. Pareillement aux autres versions, le virus à extension de fichier Osiris vous demande aussi d’activer les paramètres macros. Plus tard, sa charge destructrice est transmise par le fichier Rundll32.exe. Ensuite, un installateur DLL est téléchargé et placé dans le dossier %Temp%. Vous pourrez facilement remarquer ces fichiers, car ils portent l’extension .spe. En outre, méfiez-vous du message spam appelé « New(910). »

De : Savannah [Savannah807@victimdomain.tld]

Réponse – à : Savannah [Savannah807@victimdomain.tld]

Date: 12 December 2016 at 09:50

Objet: New(910)Scanné par CamScanner

Envoyé de Yahoo Mail sur Android

Méfiez-vous des messages d’arnaque qui affichent « Échec d’envoi d’email. » On a constaté une tendance à injecter des malwares dans ce type de message. Toutefois, Osiris est aussi transmis d’une manière encore plus sophistiquée, notamment à l’aide des kits d’exploitation et des chevaux de Troie. Apparemment, le rançongiciel Osiris peut être transmis par le moyen de Pony Trojan, Nemucod, ainsi que d’autres logiciels malveillants. Pour en savoir plus sur les méthodes de propagation propres à Locky, parcourez cette page : Le virus Locky : modus operandi, méthodes de distribution et de suppression.

Élimination du rançongiciel Osiris – mission impossible?

Le virus Osiris doit être éliminé convenablement. Ce type de malware appartient à la famille des crypto-ransomware les plus dangereux au monde, et il ne doit en aucun cas être sousestimé. Il est capable de compromettre sérieusement le système de l’ordinateur et peut utiliser des outils supplémentaires pour y effectuer des activités illégales. En conséquence, pour le supprimer, nous vous suggérons d’utiliser un outil anti-malware. Pour commencer la suppression du virus Osiris, redémarrez votre ordinateur comme les instructions ci-dessous vous l’indiquent. Enfin, retenez que même si les experts en sécurité initient constamment des mises à jour automatiques de votre logiciel et du système d’exploitation en général pour réduire les risques d’infection des rançongiciels, votre vigilance personnelle est tout aussi importante.

Guide de suppression manuel de virus Osiris

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Osiris à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Osiris. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer Osiris de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.Les fichiers cryptés par le rançongiciel à extension de fichier .osiris sont pratiquement irrécupérables à moins que vous ayez une sauvegarde des données ou si vous êtes prêt à payer l’outil de décryptage chez les criminels (ce que nous vous déconseillons de faire). Bien que présentement, il n’y ait aucun outil de décryptage des fichiers, vous pouvez quand même essayer ces méthodes de récupération des données :

Si vos fichiers ont été cryptés par Osiris, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Utilisez Data Recovery Pro pour sauver certains fichiers

Data Recovery Pro peut ne pas permettre de récupérer tous les fichiers, mais peut aider à récupérer certains.

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel Osiris;

- Restituez-les.

Cherchez Windows Versions Précédentes

Si vous avez activé la fonction Restauration du Système avant, vous pouvez en tirer profit à présent. Suivez les étapes suivantes pour restituer certains fichiers individuels :

- Retrouvez un des fichiers cryptés que vous souhaitez restaurer et cliquez droit dessus;

- Sélectionnez “Properties”, et allez dans l'onglet “Previous versions”;

- Là, cherchez toutes les copies disponibles du fichier dans “Folder versions”. Vous devez sélectionner la version que vous voulez restituer et cliquez sur “Restore”.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Osiris et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.

- ^ Locky virus. How to Remove?. 2spyware.

- ^ Ases. Wikipedia. Le projet d’encyclopédie libre.

- ^ De Locky à Petya : un ransomware peut en cacher un autre. ITespresso.

- ^ Los Angeles hospital paid $17,000 in bitcoin to ransomware hackers. the Guardian.

- ^ Julie Grassin. Le Ransomware, virus « star » du moment !. Cyber risk and security blog.