Supprimer Ykcol virus (Guide de suppression) - Instructions de suppression de virus

Guide de suppression de virus Ykcol

Quel est Le virus rançongiciel Ykcol?

Locky se propage actuellement sous la forme du virus rançongiciel Ykcol – protégez votre ordinateur dès maintenant !

Le rançongiciel Ykcol est la dernière souche de l'infâme virus rançongiciel Locky. Ce dernier débarque après les versions récemment publiées de Lukitus et Diablo6 et il utilise la combinaison de chiffrement RSA-2048 et AES-128 pour crypter les fichiers des victimes. Ce virus ajoute l'extension de fichier .ykcol à chaque fichier crypté et laisse les fichiers ykcol.bmp et ykcol.htm sur le bureau.

Les développeurs de Locky ont choisi ce nouveau nom pour ce rançongiciel simplement en inversant le nom initial du virus par l'arrière. Ce logiciel malveillant est présentement diffusé par les spams malveillants qui transmettent des pièces jointes compromises contenant un script qui télécharge et exécute le virus Ykcol dans le système.

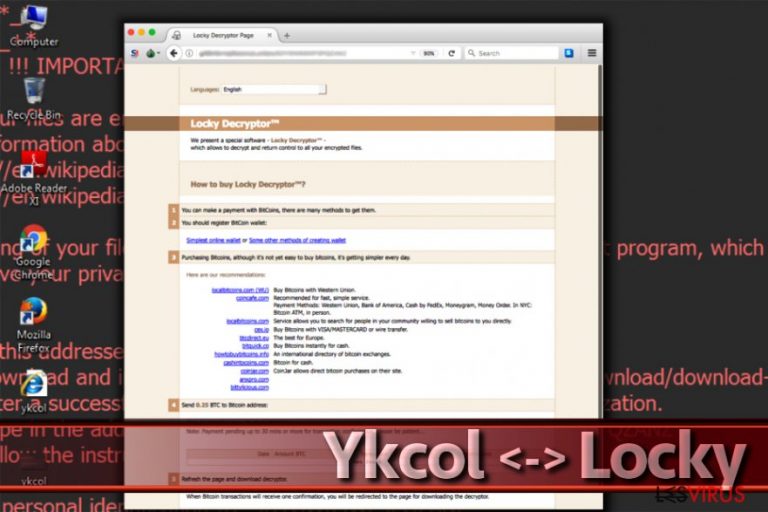

Après le piratage du système, le virus malveillant se place dans les fichiers mentionnés qui fonctionnent comme des notes de rançon. Le fichier BMP est défini comme fond d'écran du bureau tandis que le fichier HTM s'ouvre à partir du navigateur et fournit des liens qui conduisent l'utilisateur sur sa page de paiement (laquelle est accessible seulement par le navigateur Tor). Pour voir les contenus de sa page de paiement personnelle, la victime doit télécharger le navigateur susmentionné et entrer dans le site Web .onion à partir de celui-ci.

La page de paiement du réseau Tor présente le » décrypteur de Locky » qui est l'outil de décryptage proposé par les auteurs de ce rançongiciel. Alors que les versions précédentes de ce virus demandaient la moitié d'un Bitcoin pour restituer les fichiers, le maliciel Ykcol demande 0,25 Bitcoin.

Cependant, étant donné la valeur sans cesse croissante des Bitcoins, ce montant équivaut approximativement à un peu plus de 1000 dollars US, ce qui représente un prix élevé pour le décryptage des données.

Les experts en Cyber sécurité recommandent d'ignorer les exigences des criminels et d'utiliser les méthodes de récupération accessibles pour restaurer les données au lieu de payer la rançon aux cybercriminels. Il n' y a présentement aucune bonne nouvelle concernant des tentatives réussies de restauration des données, donc la seule méthode la plus efficace pour restaurer les données en ce moment est l'utilisation d'une sauvegarde.

NoVirus.uk recommande vivement de supprimer le virus Ykcol de l'ordinateur le plus vite possible. Le rétablissement de l'ordinateur après une attaque de rançongiciel prend du temps, et pour utiliser normalement l'ordinateur à nouveau, vous devez vous débarrasser du maliciel avant de faire quoi que ce soit d'autre. Utilisez un programme fiable comme FortectIntego ou Malwarebytes pour nettoyer votre PC. De plus, vous devez redémarrer votre PC en mode sans échec avec mise en réseau pour éliminer cette nouvelle version de Locky.

Commencez la suppression de Ykcol en lisant les directives fournies au bas de cet article. Dès que vous aurez compris comment préparer votre ordinateur pour cette tâche, vous devez le faire immédiatement. Une fois que votre PC est en mode sans échec avant la suppression du maliciel, exécutez un logiciel anti-maliciel pour trouver les fichiers malveillants et les supprimer. Nous voulons aussi vous rappeler de mettre votre logiciel de sécurité à jour avant de scanner votre PC lors de la suppression du maliciel.

Les méthodes de distribution utilisées à l'heure actuelle pour propager le rançongiciel Locky

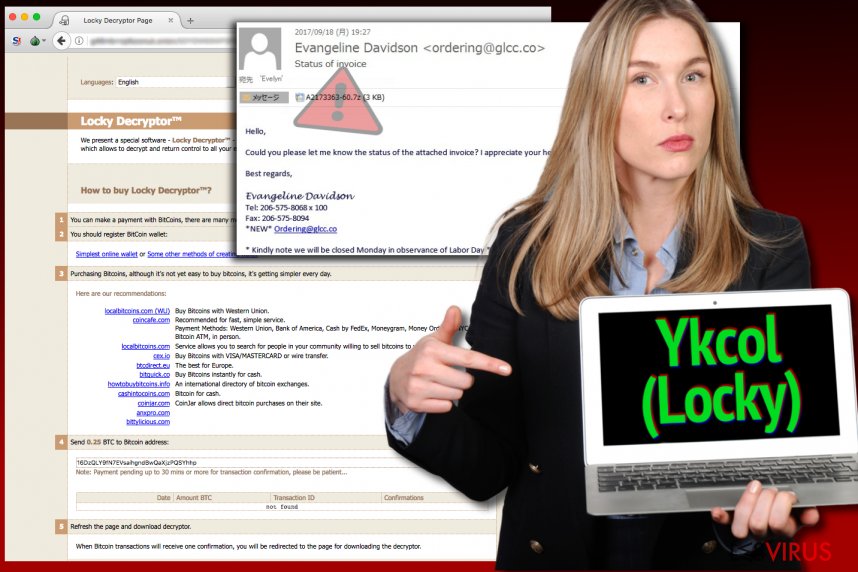

Toutes les variantes de Locky sont habituellement véhiculées par les pourriels ou spams, et le virus Ykcol ne fait pas exception. Cette dernière variante du rançongiciel est diffusée par les campagnes de pollupostage qui transmettent des fausses pièces jointes 7Zip contenant un fichier .vbs à l'intérieur. Les emails malveillants se basent une fois de plus sur les fausses factures. Les emails contenant des pièces jointes malveillantes demandent gentiment à la victime de consulter « la facture jointe » et donne à l'expéditeur le statut de celle-ci.

Le document joint a un nom composé d'une série de caractères aléatoires et contient un fichier VBS qui une fois ouvert, se connecte à l'un des serveurs distants et télécharge la charge de Locky à partir de là. Après le téléchargement réussi du rançongiciel, le fichier VBS l'exécute. Ensuite, la victime perd tous ses fichiers immédiatement et découvre les notes de rançon laissées par les cybercriminels.

Les auteurs de cet outil d'escroquerie virtuelle utilisent depuis toujours différentes techniques de diffusion des maliciels, mais il apparaît que l'hameçonnage et les spams malveillants demeurent la méthode favori qu'ils utilisent pour tromper les victimes. Les développeurs de Locky changent rarement les tactiques de distribution étant donné que depuis lors ces méthodes fonctionnent très bien.

Supprimer le virus Ykcol immédiatement

Si cette récente version du virus Locky a attaqué votre PC, et compromis vos fichiers, la première chose à faire est de supprimer le virus Ykcol du système. Malheureusement, ce logiciel malveillant peut refuser de sortir facilement de votre ordinateur, donc vous aurez besoin d'utiliser les programmes développés par les experts informatiques pour identifier et supprimer ce virus.

La suppression de Ykcol peut s'avérer compliquée parce que ce logiciel malveillant cherche à éviter d'être détecté grâce à des techniques de camouflage professionnelles. Toutefois, si votre logiciel de sécurité ne parvient pas à l'empêcher de crypter vos fichiers, vous devez le mettre à jour pour supprimer les résidus du maliciel Locky dès maintenant. Cela protégera et préservera votre ordinateur des activités illégales que le virus peut essayer d'initier.

Guide de suppression manuel de virus Ykcol

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Si vous êtes infecté par Locky, vous devez agir rapidement. La première chose à faire pour supprimer le virus d'extension de fichier de votre PC est de préparer votre PC à la suppression du maliciel et ensuite d'utiliser un logiciel professionnel de suppression des logiciels malveillants pour supprimer le rançongiciel.

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Ykcol à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Ykcol. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer Ykcol de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.Si vos données sont endommagées par le rançongiciel Ykcol, vous verrez l'extension de fichier .ykcol ajoutée à leurs noms. Ces fichiers ne peuvent pas être restaurés sans une sauvegarde, bien que les experts en cybersécurité recommandent toujours d'essayer d'autres méthodes alternatives de récupération des données, lesquelles sont énumérées ci-dessous :

Si vos fichiers ont été cryptés par Ykcol, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Remédiez aux dommages grâce à Data Recovery Pro

Vous pouvez remédier aux dommages causés par le rançongiciel Ykcol en utilisant un logiciel de récupération des données appelé Data Recovery Pro. Nous avons ajouté quelques instructions simples sur la façon d'utiliser cet outil pour essayer de restaurer certains fichiers cryptés. REMARQUE : Il n'y a malheureusement aucune garantie que ce logiciel vous permettra de récupérer toutes vos données. Étant donné le caractère sophistiqué du rançongiciel qui a crypté vos fichiers, ce logiciel de récupération des données peut s'avérer impuissant.

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel Ykcol;

- Restituez-les.

L'outil de décryptage de Locky

Tous les experts en cybersécurité déconseillent de payer la rançon aux cybercriminels. Premièrement, la somme qu'ils demandent est énorme; de plus les chances de restauration des fichiers sont très faibles. Il n'a aucune garantie que ces escrocs vous aideront à restaurer vos fichiers. En outre, nous pensons que le fait de payer la rançon à ces arnaqueurs contribue à les motiver à continuer leurs activités, et c'est la raison pour laquelle nous ne recommandons pas de le faire.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Ykcol et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.