Supprimer NotPetya virus (Guide de suppression) - tutoriel

Guide de suppression de virus NotPetya

Quel est Le virus rançongiciel NotPetya?

Le maliciel baptisé NotPetya virus sème un chaos totale

Le virus NotPetya a été identifié comme la nouvelle version du rançongiciel qui a vu le jour après avoir fait arrêter le système d'exploitation Windows OS dans le monde entier. Parmi les pays les plus touchés figurent les États-Unis, le Royaume-Uni , l'Espagne et, certainement, l'Ukraine .

À cause de cette situation, des vols ont été retardés et des stations-service ont cessé de fonctionner correctement. En outre, le virus visait la centrale de Chernobyl et les employés ont été obligés de continuer le contrôle des niveaux de rayonnement manuellement. Jusqu'à présent, le virus :

- corrompt les paramètres MBR, les échantillons individuels de logiciels malveillants et crypte les fichiers

- demande une rançon de 300 $ USD

- exploite les vulnérabilités du système d'exploitation Windows

- affiche wowsmith123456@posteo.net comme adresse de contact

- se déguise en tant que Petya, mais fonctionne comme un maliciel indépendant

- cible les États-Unis, l'Europe et en particulier l'Ukraine

La menace s'intègre dans les paramètres de démarrage empêchant les systèmes de démarrer normalement. À ce stade, la menace ne semble pas ajouter d'extension aux fichiers car elle ne les crypte pas, mais en fait, elle cause une panne du système. Selon le message de rançon, la menace exige 300 $ et indique qu'il faut les transférer à wowsmith123456@posteo.net.

Heureusement, l'expert en informatique Lawrence Abrams a trouvé un antidote pour prévenir l'attaque de ce logiciel malveillans. Non seulement les entreprises ont été frappées à l'échelle mondiale, mais aussi les individus. Si vous faites partie de ces victimes, assurez-vous de supprimer NotPetya avec l'aide d'un outil anti-spyware, tel que FortectIntego ou Malwarebytes.

Petya ou NotPetya?

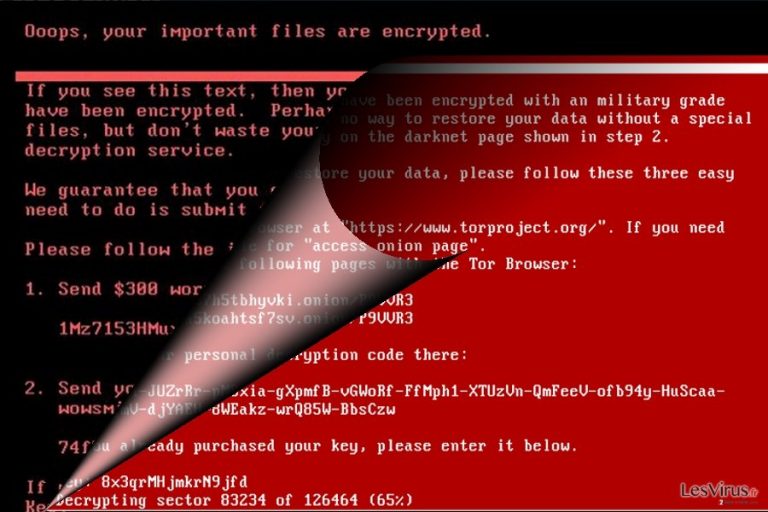

Le maliciel commence ses déclarations de la même façon que l'infâme menace Wannacry :

Ooops, vos fichiers importants sont cryptés.

Si vous voyez ce texte, c'est que vos fichiers ne sont plus accessibles, car ils ont été chiffrés. Peut-être que vous vous préoccupez à chercher un moyen de récupérer vos

fichiers, mais ne perdez pas votre temps. Personne ne peut récupérer vos fichiers sans notre

service de décryptage.

Nous vous garantissons que vous pouvez récupérer tous vos fichiers en toute sécurité et facilement. Tout ce que vous devez faire c'est d'envoyer le paiement et d'acheter la clé de décryptage.

Veuillez suivre les instructions suivantes:

1. Envoyez la valeur de 300 $ de Bitcoin à l'adresse suivante:

Lflz7153HHuxXTuR2R1t78mGSdzafithBUX

2. Envoyez votre identifiant de portefeuille Bitcoin et votre clé d'installation personnelle à l'adresse email

Wowsmith123456@posteo.net.

Si vous avez déjà acheté votre clé, veuillez l'entrer ci-dessous.

Bien que, de prime abord, la communauté virtuelle pensait que le maliciel en question était Petya car il ciblait également les paramètres principaux de démarrage, perturbant ainsi les processus de démarrage, cependant, les professionnels de l'informatique affirment maintenant que l'infection se déguise sous le nom du titre précédent, mais en fait, il s'agit d'un logiciel malveillant différent. Actuellement, le virus porte le nom de virus NotPetya.

Il semble que ses auteurs ont appris des leçons des erreurs des développeurs de WannaCry. Le maliciel NotPetya s'appuie également sur les vulnérabilités de Windows.

Malgré les avertissements des responsables de la sécurité cybernétique, le logiciel malveillant a réussi à causer des ravages. Les installations internationales telles que l'aéroport n'ont pas mis à jour leurs systèmes, ce qui a entraîné de sérieux dégats.

Fait intéressant, le premier déclenchement de la menace a été repéré en Ukraine. Il semble que ce pays est devenu un « objet de test » pour les pirates informatiques. Le virus précédent, WannaCry avait d'abord frappé avec puissance ce pays. Juste après l'attaque, le virus XData a frappé à nouveau l'Ukraine.

NotPetya tire profit des outils de piratage informatique de l'ANS

Les cybercriminels tirent profit des outils de piratage informatique récemment divulgués par l'ANS (Agence nationale de la sécurité). Le piratage par NotPetya est plus susceptible de se produire si votre système d'exploitation est obsolète. C'est surtout les versions de Windows 7 qui ont subi cette attaque.

Heureusement, un « antidote » a été trouvé – vous devez créer un fichier texte intitulé Perfc dans votre dossier C: Windows. Il est possible que ce logiciel malveillant utilisent d'autres méthodes de distribution : les courriers indésirables et les kits d'exploitation . À présent, passons à la section concernant la suppression de NotPetya.

Éliminer définitivement le rançongiciel NotPetya

Malgré que vous ayez affaire à un type de rançongiciel puissant, son élimination devrait être votre priorité absolue. Alors, dépêchez-vous d'éliminer le virus NotPetya. Heureusement, c'est un logiciel malveillant qui est détecté par presque tous les outils antivirus sérieux.

Étant donné que le virus corrompt le processus de démarrage, vous ne pourrez peut-être pas accéder à votre logiciel de cybersécurité, dans ce cas, les instructions ci-dessous vous seront utiles. Si vous avez été frappé par la version qui crypte les fichiers, décryptez vos données avec un programme alternatif en attendant que le décrypteur de NotPetya Decrypter soit publié.

[GI = method-1] Vous devriez entrer par le Mode sans échec pour vous débarrasser du virus NotPetya. Ce mode accorde un accès limité aux fonctions essentielles. Par ailleurs, vous pourrez accéder à l'outil de sécurité. La suppression complète de NotPetya ne devrait pas prendre beaucoup de temps. [/ GI]

Guide de suppression manuel de virus NotPetya

Supprimer NotPetya à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de NotPetya. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer NotPetya de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.Si vos fichiers ont été cryptés par NotPetya, vous pouvez utiliser plusieurs méthodes pour les récupérer:

La méthode Data Recovery Pro

Ce logiciel peut être pratique pour restaurer les fichiers endommagés ou perdus.

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel NotPetya;

- Restituez-les.

Décrypter les fichiers avec ShadowExplorer

En ce moment, le logiciel malveillant n'a pas encore manifesté sa capacité à supprimer les copies masquées de volume (volume shadow copies), donc vous pouvez réussir à restaurer les fichiers affectés avec l'aide de cet outil.

- Téléchargez Shadow Explorer à partir de http://shadowexplorer.com/;

- Suivez les étapes de l'Assistant d'installation de Shadow Explorer et installez cette application dans votre ordinateur;

- Lancez le programme et glissez sur menu déroulant qui se trouve à l'angle supérieur gauche pour sélectionner le disque des données encodées. Vérifiez bien les dossiers qui s'y trouvent;

- Cliquez droit sur le dossier que vous voulez restaurer et sélectionnez “Export”. Vous pouvez aussi sélectionner l'endroit où vous voulez le sauvegarder.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de NotPetya et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.