Supprimer .xtbl virus (Guide de suppression) - 2016 mise à jour

Guide de suppression de virus .xtbl

Quel est Le virus .xtbl?

Pourquoi devriez-vous éviter le virus .xtbl ?

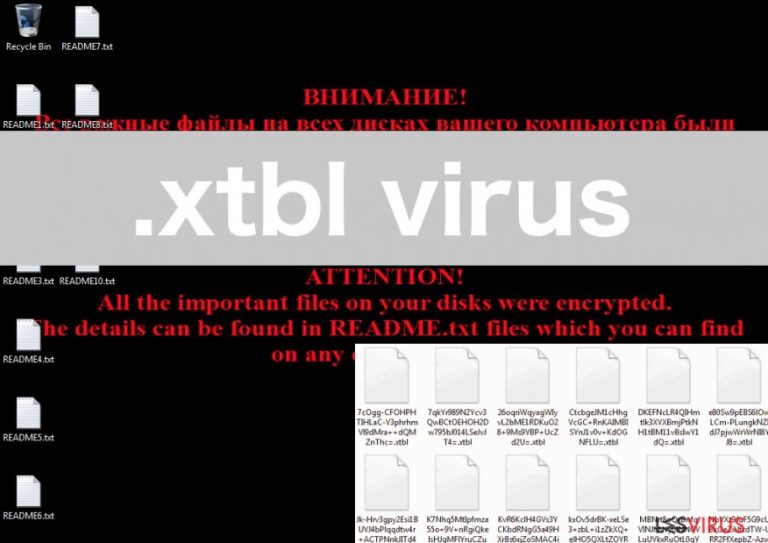

Si vous vous retrouvez subitement dans l’incapacité d’accéder à vos fichiers et que vous constatez que leurs titres ont été modifiés par un fatras de lettres, il est probable que vous soyez infecté par le virus ransomware .xtbl . Le nom de ce virus provient de l’extension de fichier par lesquels les fichiers réguliers, tels que .docx, .pdf ou .xls sont remplacés après son infiltration dans le système. Toutefois, la modification de l’extension des fichiers n’est que la pointe de l’iceberg comparée aux problèmes que vous aurez à faire face si jamais ce virus attaque votre PC. .xtbl est un programme de type ransomware ou rançongiciel, car il utilise la technique de cryptage des fichiers pour extorquer de l’argent à ses victimes. En d’autres termes, il verrouille les fichiers avec un algorithme sophistiqué qui est pratiquement indéchiffrable, à moins, bien sûr, vous ayez une clé privée. Malheureusement, cette clé est stockée sur un serveur distant et bien protégé. Et, comme vous pouvez déjà l’imaginer, les cyber criminels n’ont pas l’intention de vous remettre cette clé aussi facilement. En échange de cette clé, les pirates exigent une somme d’argent considérable. Rappelez-vous que payer l’argent est la dernière chose que vous devriez faire, parce que vous pouvez facilement vous faire arnaquer et perdre tout votre argent. La meilleure chose à faire est de supprimer le virus ransomware .xtbl de l’ordinateur le plus vite possible afin d’éviter des dégâts supplémentaires. Les utilitaires de lutte contre les virus tels que FortectIntego peuvent être utilisés à cette fin.

Lorsque le virus rançongiciel .xtbl crypte les données, il crée le document README.txt (LISEZMOI.txt) sur chaque dossier contenant les données corrompues. Au lieu de votre fond d’ écran ordinaire, vous verrez aussi une note, vous encourageant à lire le document LISEZMOI. Dans ce fichier, les cyber criminels donnent à l’utilisateur un code d’identification et deux adresses email différentes par lesquelles ce code doit être envoyé afin de récupérer les fichiers. Des détails supplémentaires sur le système de paiement et d’autres détails sont fournis seulement après que les victimes entrent en contact avec les cyber criminels. Il est présumé que la somme demandée pour la récupération des fichiers peut varier entre 0,5 et 4 BitCoints. Mais comme nous l’avons déjà mentionné, le fait de payer cette rançon aux cyber-criminels peut être possible, mais ce n’est pas la façon la plus sage de récupérer vos données. Par conséquent, nous vous recommandons de considérer plutôt l’élimination du virus .xtbl. Vous pourrez ensuite essayer de restaurer vos fichiers à l’aide des outils de récupération des données, tels que PhotoRec , R-Studio ou Kaspersky virus-fighting utilities. Cependant, nous vous conseillons de ne pas vous faire trop d’illusions à ce propos.

D’autres versions du virus

ransomware .xtbl

.green_ray@india.com.xtbl. Tout comme le ransomware .xtbl, ce virus se faufile dans le système de l’ordinateur sans être détecté et crypte les fichiers qui y sont contenus. De même que .xtbl, il affiche une notification sur l’écran, et donne des informations plus détaillées sur la récupération des fichiers dans le document supplémentaire créé sur les dossiers cryptés. Par ailleurs, le titre de la demande de rançon diffère de celui de .xtbl, et au lieu de LISEZMOI.txt, vous verrez « Comment déchiffrer vos fichiers.txt. » Malgré ces différences mineures, ce virus est tout aussi dangereux que .xtbl, et vous devez donc le supprimer de votre ordinateur dans les plus bref delais.

JohnyCryptor@aol.com.xtbl. Cette version du virus est également pratiquement identique à .green_ray @ india.com.xtbl. Il se propage par les spams et, une fois dans le système, crypte les fichiers avec un algorithme du niveau militaire. Il utilise également le même « Comment déchiffrer vos fichiers.txt » pour informer la victime du cryptage de ses fichiers et encourage les utilisateurs à contacter les cyber criminels par l’adresse email JohnyCryptor@aol.com. Avoir ce virus sur votre ordinateur peut influencer négativement les performances de votre système et constituer une menace pour vos futurs fichiers, vous devez donc supprimer JohnyCryptor@aol.com.xtbl de votre ordinateur dès que vous en avez la possibilité.

.ecovector3@aol.com.xtbl. De même que les autres versions du virus .xtbl mentionnées ci-dessus, ce virus pénètre dans l’ordinateur de manière trompeuse, se présentant comme un document légitime ou une mise à jour logicielle. En réalité, dès que ce porteur de virus s’installe dans l’ordinateur, il commence à analyser les fichiers du système et procède au cryptage des données. Aucune de vos photos, aucun de vos documents ou archives ne sont en sécurité lorsque ce virus s’introduit, par conséquent, vous devez vous en débarrasser immédiatement lorsque vous constatez que vous ne pouvez plus accéder à vos fichiers.

gerkaman@aol.com.xtbl. Ce ransomware crypte également les données et invite les victimes à contacter les auteurs du virus par courrier électronique. Cependant, la somme d’argent que les cyber criminels demandent en échange d’une clé de décryptage demeure encore unconnue. Nous supposons qu’ils pourraient être prêts pour des négociations. Si votre ordinateur est infecté par ce virus, vous ne devez même pas envisager de payer une rançon, car il est peu probable que ces cyber criminels vous envoie la clé de décryptage.

veracrypt@india.com.xtbl est une autre version de la famille des virus .xtbl, qui fonctionne de façon similaire aux versions précédentes. En bloquant les fichiers des victimes, le virus peut inciter les utilisateurs à leur transférer de l’argent pour le décryptage et se faire ainsi des profits très facilement. Ce qui constitue la caractéristique particulière de cette version est qu’elle propose aux utilisateurs de décrypter un fichier de leur choix pour que cela serve d’assurance. En dehors de cet aspect nouveau, ce virus ne diffère pas beaucoup de ses prédécesseurs et est tout aussi dangereux et frauduleux.

Comment le virus ransomware .xtbl se propage et infecte les ordinateurs ?

Le virus .xtbl, ainsi que ses autres versions, se propage par les spams encore appelés pourriels. Il peut apparaître comme une pièce jointe légitime au début, mais en réalité, un script malveillant se trouve caché derrière. Habituellement, le virus se propage en format JavaScript ou Word. Si vous avez accidentellement téléchargé l’un de ces virus, il n’y a presque rien que puissiez faire pour arrêter le virus, car les JavaScript activent automatiquement les virus, et ces derniers commencent immédiatement leurs activités maveillantes sur votre ordinateur. D’autre part, les documents Word peuvent vous laisser un petit espoir. Ce virus a besoin du script des macros de Word pour s’activer, alors si ce script est désactivé, l’infection ne sera pas capable de se propager. Bien que le virus peut essayer de vous convaincre d’activer les macros, vous ne devez pas le faire parce que de cette façon, vous serez simplement en train de permettre à une menace malveillante d’entrer dans votre ordinateur.

Les instructions pour supprimer le virus .xtbl

Ce qui est particulièrement regrettable quand on parle des virus ransomwares est qu’ils laissent rarement les ordinateurs sains et saufs. Habituellement, les fichiers restent verrouillés et parfois un formatage complet du système est nécessaire pour éliminer toutes les conséquences. Contrairement à ce que la plupart des utilisateurs pensent, la suppression du virus .xtbl ne signifie pas que les fichiers verrouillés seront décryptés. Néanmoins, cela est crucial si vous voulez que votre ordinateur fonctionne à nouveau normalement. Si certains résidus des fichiers du virus sont laissés sur votre ordinateur, ils peuvent favoriser la réapparition du virus dans votre machine ou créer des vulnérabilités du système permettant à d’autres logiciels malveillants de s’y faufiler. Par conséquent, vous devez utiliser uniquement les meilleurs outils de suppression des virus. Ce que vous devez garder à l’esprit, cependant, c’est que le virus .xtbl peut essayer de combattre l’antivirus et bloquer ses processus. Dans ce cas, vous pouvez essayer d’appliquer les étapes suggérées à la fin de cet article et exécuter à nouveau le scannage. Toutefois, si vous rencontrez toujours des difficultés pendant le processus d’élimination de ce virus, n’hésitez pas à nous contacter.

Guide de suppression manuel de virus .xtbl

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer .xtbl à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de .xtbl. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de .xtbl et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.