Supprimer Uigd virus (virus) - Les méthodes de décryptage inclues

Guide de suppression de virus Uigd

Quel est Uigd ransomware?

Le virus du fichier Uigd peut affecter la machine plus que d'autres fichiers ordinaires, il faut donc le supprimer au plus vite

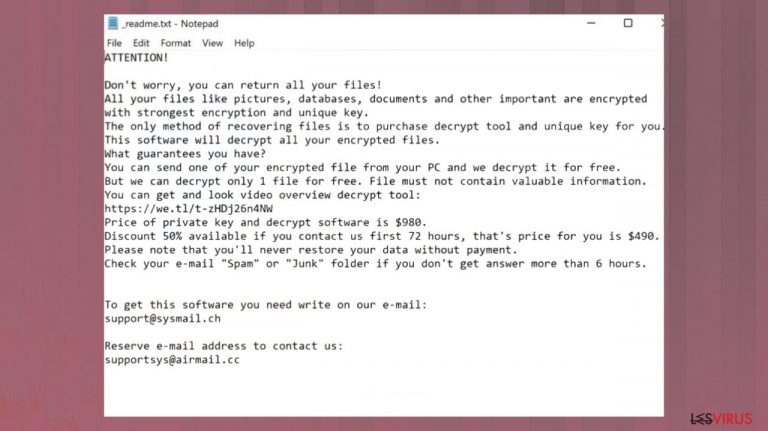

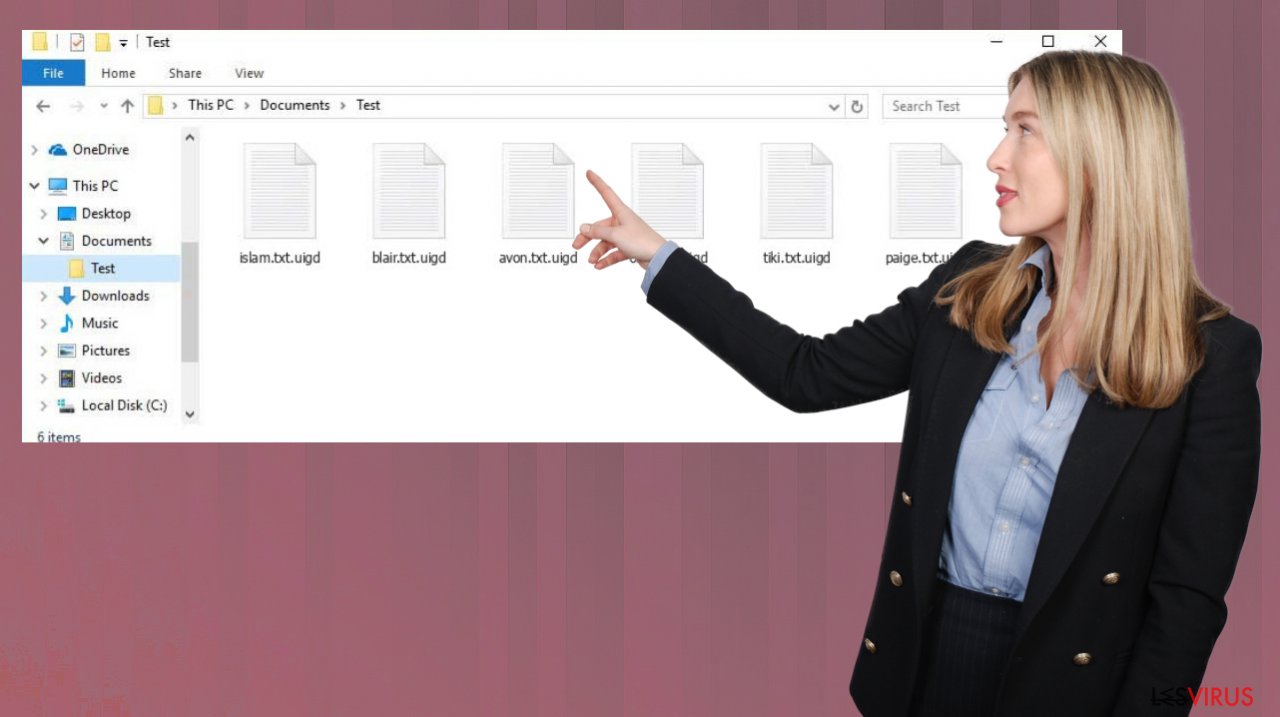

Le rançongiciel Uigd est un virus qui s'attaque aux ordinateurs Windows en utilisant diverses méthodes d'infiltration principalement liées à la distribution de fichiers malveillants. Une fois à l'intérieur, il utilise un algorithme de cryptage pour verrouiller tous les documents, archives, vidéos, musiques et autres fichiers trouvés sur la machine. La deuxième étape de l'infection consiste à leur ajouter l'extension .uigd. Ensuite, le rançongiciel délivre un fichier texte de type note de rançon _readme.txt, dans lequel figurent des instructions sur la manière de récupérer les données cryptées et d'autres détails que les criminels souhaitent partager avec les victimes.

Les créateurs de ce malware misent sur des tactiques alarmantes et de fausses déclarations sur les méthodes de décryptage possibles pour inciter les gens à payer. Le paiement se fait en crypto-monnaie Bitcoin et les cyber-escrocs offrent même une remise de 50 % sur la rançon au cours des 72 premières heures, car l'argent est le principal et probablement le seul objectif. Comme ces personnes se moquent de vos données, les experts préconisent de rester à distance de ces personnes et de supprimer le virus à la place.

Selon les auteurs du virus Uigd, les victimes doivent les contacter via support@sysmail.ch, supportsys@airmail.cc email, et communiquer leur identifiant personnel figurant sur la note de rançon. Une fois que c'est fait, les utilisateurs devraient recevoir des instructions supplémentaires et peuvent procéder au paiement qui devrait aboutir à l'obtention d'un outil de décryptage ou d'une clé, ce qui arrive rarement. Généralement, contacter les criminels peut conduire à des pertes d'argent et à des infiltrations de menaces plus dangereuses.

Le rançongiciel Uigd est un type de virus qualifié de rançongiciel en raison des demandes de rançon et du verrouillage des fichiers. Ce type de menace est connu pour accéder aux machines des utilisateurs sans autorisation et crypter tous les fichiers qu'elles contiennent. Ainsi, les cybercriminels à l'origine de l'attaque peuvent demander le paiement d'une rançon en échange d'une clé unique. Toutefois, ces logiciels malveillants engendrent d'autres problèmes.

Le rançongiciel en détail

| Nom | Rançongiciel Uigd |

|---|---|

| Type | Cryptovirus, malware de verrouillage de fichiers |

| Extension | .uigd apparaît après le nom de fichier et le type de fichier d'origine |

| Famille de logiciels malveillants | STOP, virus/ rançongiciels Djvu |

| Note de rançon | _readme.txt |

| Montant de la rançon | 490 $/ 980 $ en bitcoins |

| Distribution | Les fichiers sont joints à des courriels, ajoutés à des cracks de logiciels, à des cheats de jeux |

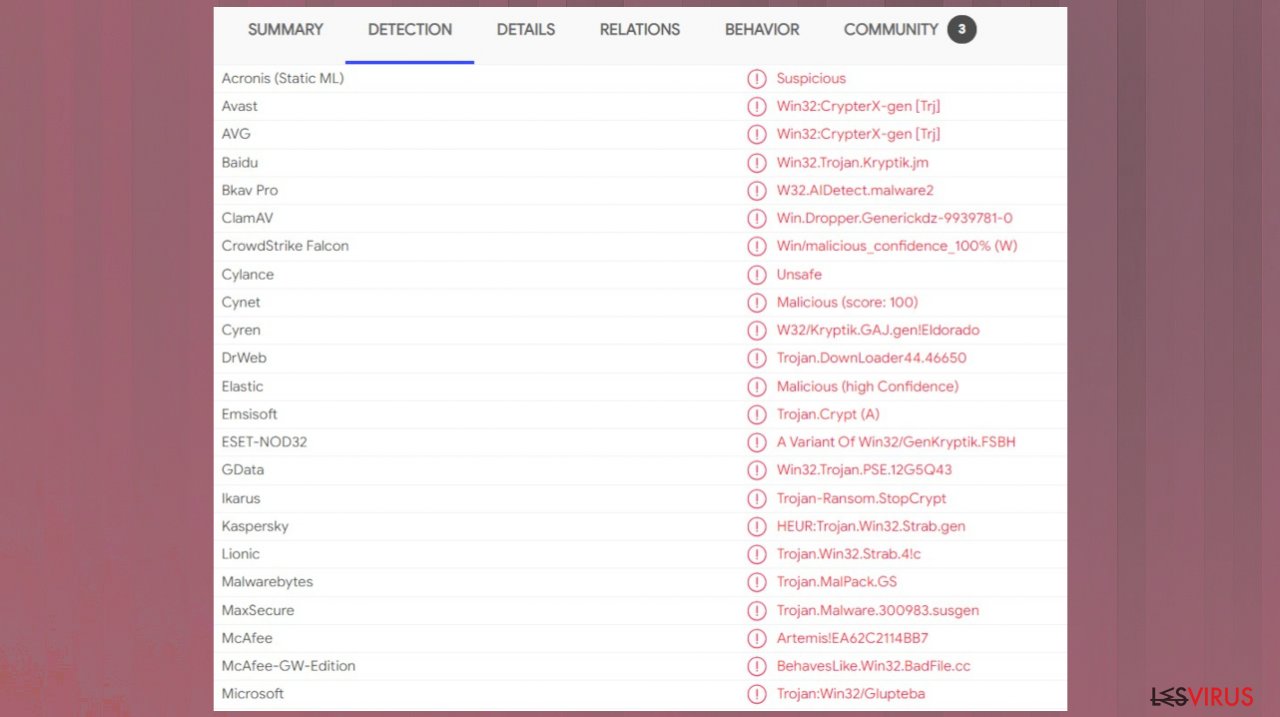

| Noms de détection | Win32:CrypterX-gen [Trj], HEUR:Trojan.Win32.Strab.gen, Trojan.DownLoader44.46650, etc |

| Élimination | Les outils anti-malware sont les seuls logiciels qui peuvent éliminer à coup sûr l'infection de la machine |

| Réparation | Exécuter FortectIntego pour résoudre les problèmes de données et de performances de votre système |

Le logiciel malveillant chiffre tous les fichiers à l'aide d'un puissant algorithme de chiffrement et ajoute l'extension unique à chacun d'eux. Par exemple, un fichier « image.jpg » est transformée en « image.jpg.uigd, », ce qui rend ces données inutilisables. Une fois le cryptage terminé, le virus dépose une note de rançon – message des créateurs, placé sur le bureau.

Elle peut également apparaître à d'autres endroits de l'ordinateur, comme les dossiers contenant les fichiers verrouillés. Dans la note, les attaquants indiquent qu'ils sont prêts à fournir l'outil de décryptage en échange d'une somme d'argent particulière, à payer en crypto-monnaie bitcoin. Il s'agit de fausses affirmations, et vous devriez ignorer complètement le message.

1. Supprimer l'infection et les fichiers supplémentaires liés au malware

Ce type de logiciel malveillant diffuse divers fichiers avec sa charge utile, puis se joint à des processus afin de s'assurer que tout fonctionne correctement, tout en verrouillant des fonctions importantes de la machine, ce qui interfère avec les processus de récupération des fichiers. Le rançongiciel Uigd essaie d'assurer sa persistance avec d'autres processus et activités malveillants, de sorte que les utilisateurs ne peuvent pas le supprimer facilement.

Les virus faisant irruption dans votre système peuvent être dangereux et endommager des données ou des programmes importants. On peut penser que le paiement de la rançon permettra de s'en débarrasser, mais il faut savoir qu'il n'y a aucune garantie que cela fonctionne ! Le meilleur moyen est de supprimer toute infection immédiatement avant que les dommages ne surviennent en utilisant des outils anti-malware.

Des applications comme Malwarebytes ou SpyHunter 5Combo Cleaner peuvent vous aider à supprimer le virus du fichier Uigd, car leur taux de détection montre qu'elles ont réussi à aider les gens à faire face à ces menaces. Les procédures malveillantes peuvent déclencher des problèmes graves, donc plus vite vous supprimez la menace, plus vite vous pouvez passer à la récupération des fichiers. Prenez en considération le fait que le décryptage et la suppression des virus sont deux procédures distinctes.

2. Réparation des performances et des données du système

Lorsqu'un ordinateur est infecté par un logiciel malveillant, son système est modifié et fonctionne différemment. Une infection peut, par exemple, modifier la base de données du registre Windows, endommager les sections vitales de démarrage et autres, supprimer ou corrompre les fichiers DLL, etc. Lorsqu'un fichier système est endommagé par un logiciel malveillant, l'antivirus ne peut rien y faire et le laisse tel quel.

C'est pourquoi nous recommandons vivement l'utilisation d'une technologie brevetée unique en son genre, la réparation FortectIntego. Non seulement elle peut réparer les dommages causés par les virus après l'infection, mais elle est également capable de supprimer les logiciels malveillants qui se sont déjà introduits dans le système par le biais de plusieurs moteurs utilisés par le programme. Par ailleurs, l'application est également capable de résoudre divers problèmes liés à Windows qui ne sont pas causés par des infections de logiciels malveillants, par exemple, les erreurs d'écran bleu, les blocages, les erreurs de registre, les DLL endommagées, etc.

- Téléchargez l'application en cliquant sur le lien ci-dessus

- Cliquez sur le fichier ReimageRepair.exe

- Lorsque le Contrôle de compte d'utilisateur s'affiche, cliquez sur Oui

- Cliquez sur Installer et patientez jusqu'à ce que le programme termine le processus d'installation

- L'analyse de votre machine va commencer immédiatement

- Une fois terminée, vérifiez les résultats – ils seront listés dans le Résumé

- Vous pouvez désormais cliquer sur chacun des problèmes et les résoudre manuellement

- Si vous voyez de nombreux problèmes que vous trouvez difficiles à résoudre, nous vous recommandons d'acheter la licence et de les résoudre automatiquement.

3. Essayer l'option de décryptage possible

Cette menace appartient à la famille des rançongiciels Djvu, apparue il y a quelques années. Aujourd'hui, les créateurs de la menace se débrouillent pour modifier un peu le code et publient de nouvelles versions chaque semaine, voire trois fois par semaine, de sorte que les utilisateurs et les chercheurs peinent à analyser et à développer des outils de décryptage.

Ces menaces associées au groupe étaient auparavant déchiffrables, et de nombreuses personnes ont réussi à récupérer leurs fichiers en utilisant l'une des clés de déchiffrement obtenues par l'équipe de recherche. Par la suite, les identifiants hors ligne qui n'étaient uniques qu'à une version du virus ont été utilisés principalement. En revanche, Uigd ransomware et d'autres versions n'utilisent désormais que des identifiants en ligne. Ceux-ci sont formés de manière unique pour chaque appareil individuel affecté par l'infection.

Si votre ordinateur a été infecté par l'une des variantes de Djvu, vous devriez essayer d'utiliser Emsisoft decryptor for Djvu/STOP. Il est important de mentionner que cet outil ne fonctionnera pas pour tout le monde – il ne fonctionne que si les données ont été verrouillées avec un identifiant hors ligne en raison de l'échec du malware à communiquer avec ses serveurs distants.

Même si vous remplissez cette condition, une personne parmi les victimes doit payer les criminels, récupérer une clé hors ligne, puis la partager avec les spécialistes de la sécurité d'Emsisoft. Par conséquent, il se peut que vous ne puissiez pas restaurer immédiatement les fichiers cryptés. Ainsi, si le décrypteur indique que vos données ont été verrouillées avec un identifiant hors ligne mais ne peuvent pas être récupérées actuellement, vous devriez essayer plus tard. Vous devez également télécharger un ensemble de fichiers – un fichier crypté et un fichier intact – sur les serveurs de l'entreprise avant de poursuivre.

- Téléchargez l'application sur le site officiel Emsisoft.

- Après avoir appuyé sur le bouton Télécharger, un petit pop-up en bas, intitulé decrypt_STOPDjvu.exe devrait apparaître – cliquez dessus.

- Lorsque le Contrôle de compte d'utilisateur s'affiche, cliquez sur Oui.

- Acceptez les termes de la licence en appuyant sur Oui.

- Après l'affichage du message d'alerte, appuyez sur OK.

- L'outil devrait automatiquement remplir les dossiers concernés, bien que vous puissiez également le faire en appuyant sur Ajouter un dossier en bas.

- Appuyez sur Décrypter.

À partir de là, trois résultats sont possibles :

- « Décrypté ! » s'affiche sous les fichiers qui ont été décryptés avec succès – ils sont à nouveau utilisables.

- « Erreur : Impossible de décrypter le fichier avec l'ID : » signifie que les clés pour cette version du virus n'ont pas encore été récupérées, vous devez donc essayer plus tard.

- « Cet identifiant semble être un identifiant en ligne, le décryptage est impossible » – vous ne pouvez pas décrypter les fichiers avec cet outil.

La nouvelle version du rançongiciel fait suite à 400 autres menaces qui ont été libérées en masse chaque semaine. Cela signifie qu'il s'agit d'une des nombreuses versions qui ne subissent pas beaucoup de changements avant d'être ajoutées à ce groupe. Les caractéristiques telles que les notes de rançon et même les e-mails de contact sont parfois modifiés, mais rarement. Le rançongiciel Uigd succède à d'autres versions non décryptables comme Xcbg, Iios, Eyrv. Vous devez vous servir d'outils utiles comme SpyHunter 5Combo Cleaner, Malwarebytes, FortectIntego pour supprimer l'infection.

Guide de suppression manuel de virus Uigd

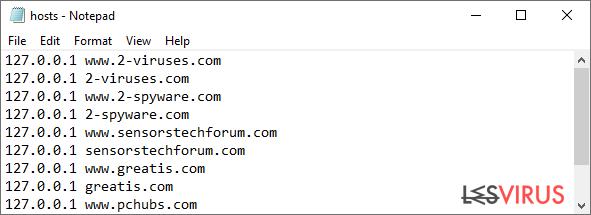

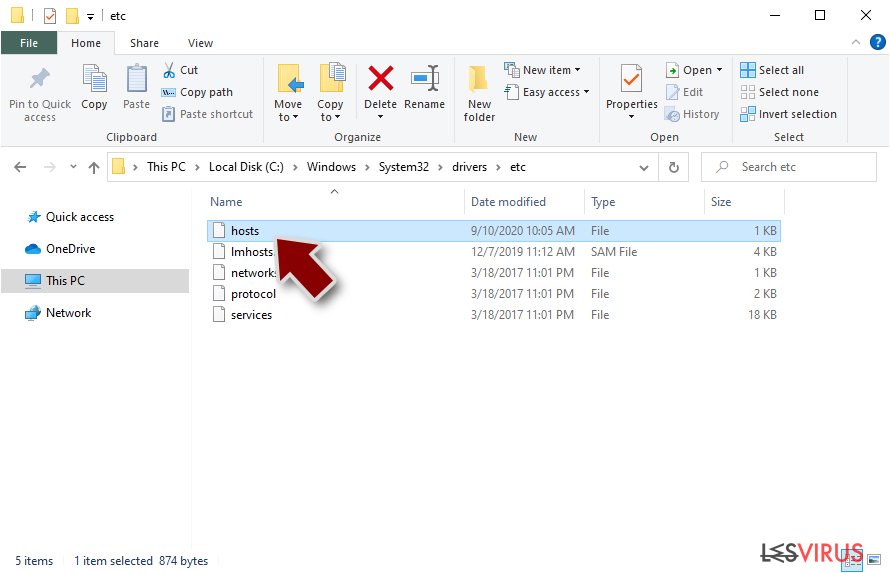

Rançongiciel : modification ou suppression du fichier hôte

Il arrive que certains rançongiciels altèrent le fichier hôte de Windows dans le but d'empêcher les utilisateurs d'accéder à certains sites Web en ligne. Par exemple, les versions du rançongiciel Djvu ajoutent des dizaines d'entrées comportant des URL de sites Web liés à la sécurité, tels que 2-spyware.com. Chacune de ces entrées signifie que les utilisateurs ne seront pas en mesure d'accéder aux adresses web indiquées et qu'au lieu de cela, ils recevront une erreur.

Ci-dessous figure un exemple d'entrées de fichier « hôte » injectées par un rançongiciel :

Pour retrouver la possibilité d'accéder à tous les sites Web sans restrictions, il faut soit supprimer le fichier (Windows le recréera automatiquement), soit supprimer toutes les entrées créées par le malware. Si vous n'avez encore jamais manipulé le fichier « hôte », il suffit simplement de le supprimer en le sélectionnant et en appuyant sur les touches Maj + Suppr de votre clavier. Pour cela, rendez-vous à l'emplacement suivant :

C:\\Windows\\System32\\drivers\\etc\\

Rançongiciel : récupérer vos fichiers à l'aide d'un logiciel de récupération

Comme de nombreux utilisateurs négligent souvent de préparer des sauvegardes de données adéquates avant d'être attaqués par un rançongiciel, ils risquent de perdre définitivement l'accès à leurs fichiers. Il est également très risqué de payer les criminels, car ils risquent de ne pas tenir leurs promesses et de ne jamais renvoyer l'outil de décryptage requis.

Bien que cela puisse paraître désolant, tout n'est pas perdu : un logiciel de récupération des données peut vous aider dans certaines situations (cela dépend fortement de l'algorithme de cryptage utilisé, du fait que le rançongiciel ait réussi ou non à exécuter les tâches programmées, etc.). Puisqu'il existe des milliers de variantes de rançongiciels, il est impossible de savoir tout de suite si un logiciel tiers fonctionnera pour vous.

C'est pourquoi nous vous conseillons d'essayer, quelle que soit la forme de rançongiciel qui a attaqué votre ordinateur. Avant de commencer, vous devez prendre connaissance de plusieurs points importants pour faire face à cette situation :

- Comme les données cryptées de votre ordinateur peuvent être endommagées de façon permanente par un logiciel de sécurité ou de récupération des données, vous devez d'abord en faire des sauvegardes – utilisez une clé USB ou un autre support de stockage.

- Ne tentez de récupérer vos fichiers en utilisant cette méthode qu'après avoir effectué une analyse avec un logiciel anti-malware.

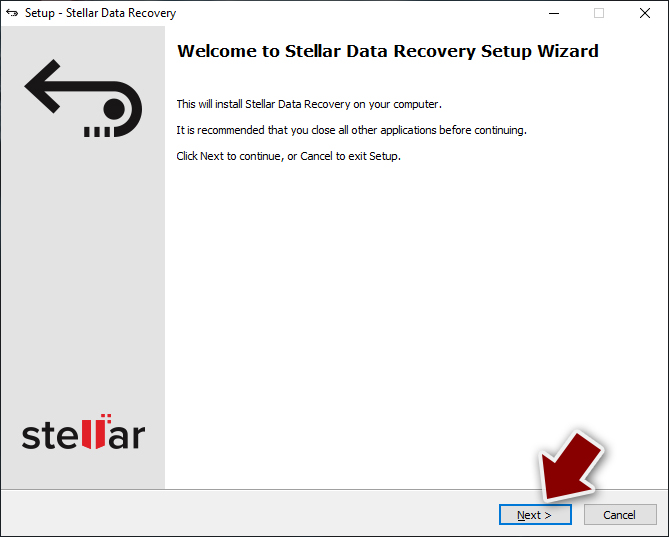

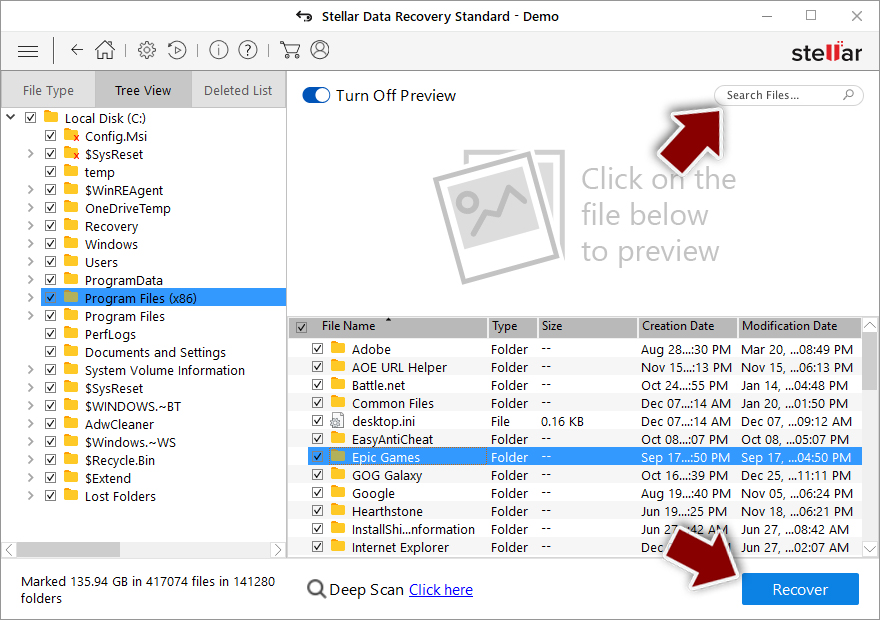

Installer un logiciel de récupération des données

- Téléchargez Data Recovery Pro.

- Faites un Double clique sur Installer pour le lancer.

- Suivez les instructions apparaissant à l'écran pour installer le logiciel.

- Dès que vous appuyez sur le bouton Terminer, vous pouvez utiliser l'application.

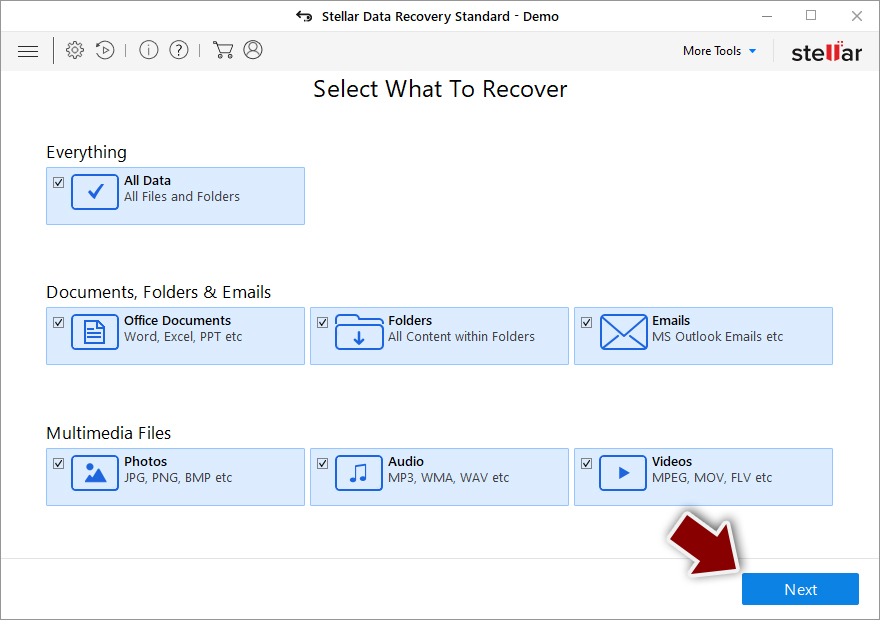

- Sélectionnez Tout ou choisissez les dossiers individuels dans lesquels vous souhaitez récupérer les fichiers.

- Appuyez sur Suivant.

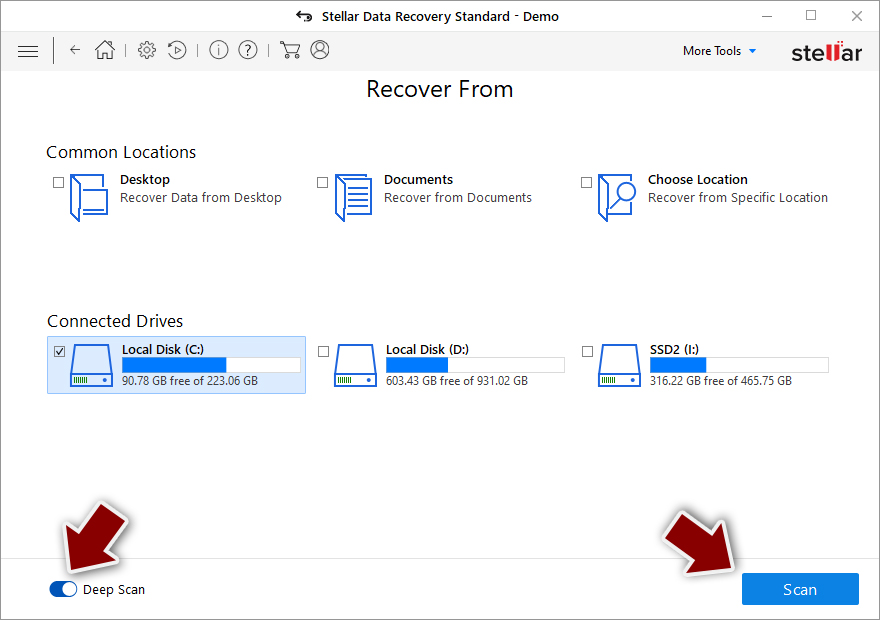

- En bas, activez la fonction Analyse approfondie et choisissez les disques que vous voulez analyser.

- Appuyez sur Analyser et attendez que l'analyse soit terminée.

- Vous pouvez maintenant choisir les dossiers/fichiers à récupérer – n'oubliez pas que vous avez aussi la possibilité de rechercher par le nom du fichier !

- Appuyez sur Récupérer pour récupérer vos fichiers.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Uigd et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.