Supprimer GlobeImposter 2.0 virus (Instructions de suppression) - Oct 2017 mise à jour

Guide de suppression de virus GlobeImposter 2.0

Quel est Le virus rançongiciel GlobeImposter 2.0?

GlobeImposter 2.0 peut prendre plus de 30 fichiers en otage et demander une rançon

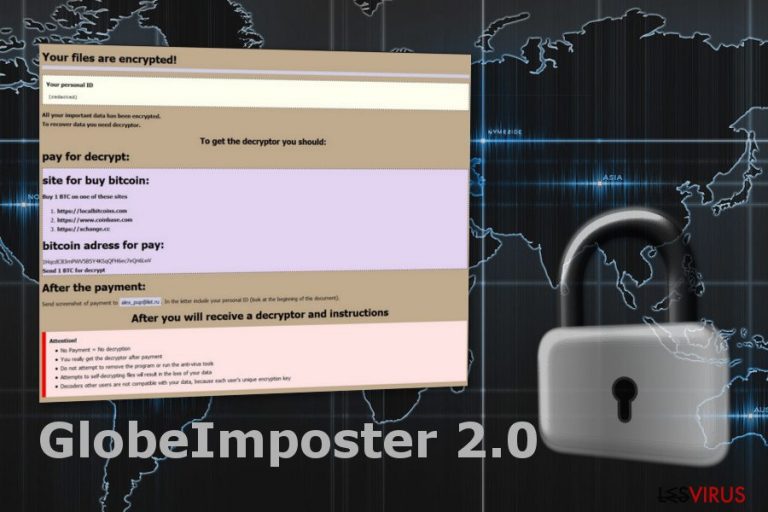

GlobeImposter 2.0 est une nouvelle variante de Globe Imposter qui copie le virus rançongiciel Globe . Ce maliciel cible les utilisateurs anglophones et russophones. Il crypte les fichiers en utilisant l'encodage AES et fournit les instructions de récupération dans le fichier HOW_OPEN_FILES.hta.

La première copie de Globe fût rapidement écrasée par l'équipe de sécurité d'Emsisoft. Les experts avaient trouvé une faille dans le code du virus et l'avait utilisée pour concevoir un logiciel de décryptage. La deuxième version du rançongiciel continue les activités de son prédécesseur. Cependant, les malfaiteurs ont créé plusieurs mises à jour de Globe Imposter.

Le virus GlobeImposter 2.0 cible 34 types de fichiers différents, y compris les documents, les fichiers textes, images, multimédia, etc. Grâce à la cryptographie AES, il verrouille les fichiers ciblés avec l'une des extensions de fichiers suivantes:

- .bad;

- .BAG;

- .FIX;

- .FIXI;

- .legally;

- .keepcalm;

- .pizdec;

- .virginlock[byd@india.com]SON;

- .[xalienx@india.com];

- .725;

- .ocean;

- .rose;

- .GOTHAM;

- .HAPP;

- .write_me_[btc2017@india.com];

- .726;

- .490;

- .skunk.

Dans la note de rançon, les escrocs demandent de payer entre 1 à 10 bitcoin et d'envoyer une capture d'écran à l'adresse alex_pup@list.ru. Toutefois, les experts en sécurité ont remarqué que les cybercriminels utilisent plusieurs autres adresses emails pour communiquer avec les victimes. Certaines de ces adresses pourraient être :

- keepcalmpls@india.com;

- happydaayz@aol.com;

- strongman@india.com;

- byd@india.com;

- xalienx@india.com;

- 511_made@cyber-wizard.com;

- btc.me@india.com.

Cependant, après l'attaque du rançongiciel GlobeImposter 2.0, nous vous déconseillons de vous précipiter pour chercher à connaitre comment acheter et transférer les Bitcoins exigés . Nous comprenons bien que payer la rançon peut sembler être la seule possibilité de récupérer toutes vos images, photos, collections audio et vidéo, ou d'autres documents importants. Cependant, il y a bien des cas où les développeurs de rançongiciels ont pris l'argent de leurs victimes et les ont laissé bredouille.

Pour éviter de gaspiller votre argent, vous devez vous concentrer sur la suppression de GlobeImposter 2.0 plutôt que sur la restauration des fichiers. La première version a très vite été décryptée; donc, il y a de fortes chances qu'un décrypteur soit aussi créé pour la deuxième variante. En attendant, vous pouvez utiliser d'autres méthodes de récupération des données.

La seule méthode sécuritaire pour supprimer GlobeImposter 2.0 est l'utilisation d'un logiciel de sécurité professionnel. Nous vous recommandons vivement de confier cette tâche à FortectIntego. Si vous ne parvenez pas à installer votre outil de sécurité, vous devez tout d'abord désactiver ce crypto-maliciel. Les instructions contenues à la fin de cet article vous indiquerons comment procéder.

Les méthodes de distribution du rançongiciel et les astuces de prévention

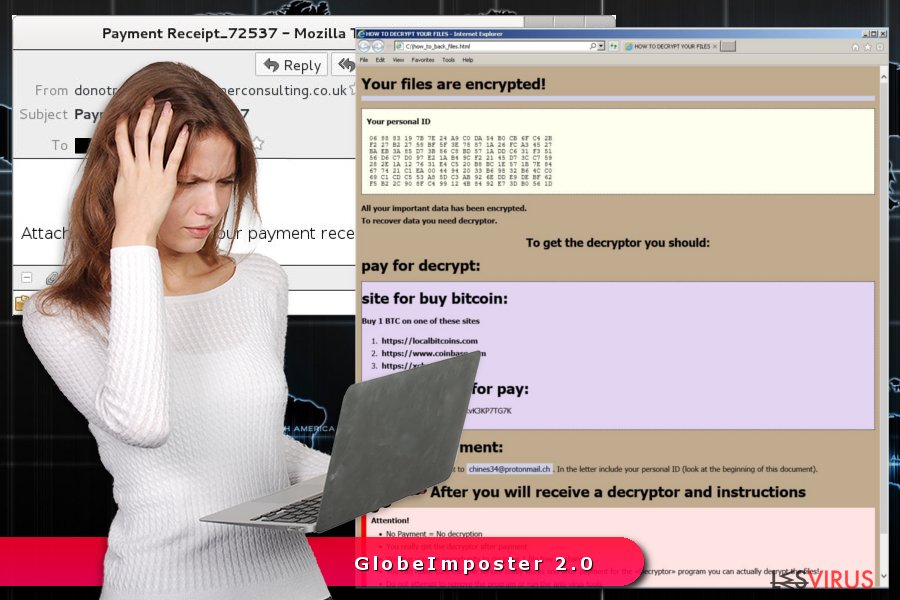

La plupart des virus de cryptage de fichiers utilisent les mêmes campagnes de diffusion, et les spams malveillants occupent la première place parmi les méthodes les plus utilisées. De nombreux utilisateurs sont encore incapables de faire la différence entre un email sécuritaire et un email infecté. En effet, certains cybercriminels s'arrangent à créer des copies parfaites des courriels officiels.

Cependant, les emails sécuritaires se retrouvent très rarement dans le dossier des spams. Qui plus est, les faux courriels manquent de références, comportent beaucoup de fautes de grammaires et d'orthographe, et sont envoyés par des adresses email suspectes. Les courriels affectés comportent souvent un objet ou des documents joints intitulés “Reçu de paiement,” “Facture,” “Message vocale joint” ou “Image scannée. » Donc, vous devez toujours vérifier deux fois les informations avant d'ouvrir ces fichiers.

Globe Imposter 2.0, aussi bien que d'autres virus rançongiciels peuvent aussi se propager par les sites Web infectés, les annonces publicitaires chargées de maliciels ou les kits d'exploitation. Par conséquent, vous ne devez pas visiter les sites web suspects et potentiellement dangereux, et évitez de cliquer sur les publicités qui proposent des offres trop alléchantes et surtout des mises à jour ou téléchargements de logiciels. Enfin, renforcez la confidentialité de votre ordinateur en installant un programme antivirus fiable.

Supprimer le virus GlobeImposter 2.0 avec un logiciel de sécurité professionnel

Comme n'improte quel virus de cryptage de fichier, ce programme malveillant doit être supprimé à l'aide d'un logiciel de sécurité réputé. Nous recommandons FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes pour la suppression de GlobeImposter 2.0. Ces outils professionnels sont en mesure d'identifier et de supprimer les programmes malveillants avec succès.

Si vous ne parvenez pas à installer ou exécuter un logiciel de sécurité, vous devez redémarrer l'ordinateur en mode sans échec avec réseau. Cette méthode permet de désactiver le virus et d'effectuer la suppression automatique. Nous voulons souligner que le fait d'essayer d'effectuer la suppression des composants malveillants manuellement peut entrainer des dommages irréparables dans le système. Donc, vous devez nettoyer votre PC seulement avec des outils ayant une bonne réputation.

Guide de suppression manuel de virus GlobeImposter 2.0

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Si le maliciel vous empêche d'effectuer la suppression automatique, suivez les étapes ci-dessous :

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer GlobeImposter 2.0 à l'aide de System Restore

Ces étapes vous permettront d'initier la suppression automatique.

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de GlobeImposter 2.0. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer GlobeImposter 2.0 de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.Si vos fichiers ont été cryptés par GlobeImposter 2.0, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Data Recovery Pro peut vous aider à restaurer les fichiers cryptés par le virus rançongiciel GlobeImposter 2.0

Suivez les étapes fournies pour utiliser cet outil professionnel qui pourrait être d'une grande aide pour restaurer certains fichiers cryptés :

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel GlobeImposter 2.0;

- Restituez-les.

Récupérez des fichiers individuels grâce à la fonctionnalité Windows Versions Précédentes

Si la fonction de restauration du système était activée avant l'attaque du rançongiciel, suivez les étapes suivantes pour récupérer des fichiers individuels :

- Retrouvez un des fichiers cryptés que vous souhaitez restaurer et cliquez droit dessus;

- Sélectionnez “Properties”, et allez dans l'onglet “Previous versions”;

- Là, cherchez toutes les copies disponibles du fichier dans “Folder versions”. Vous devez sélectionner la version que vous voulez restituer et cliquez sur “Restore”.

ShadowExplorer peut vous aider à restituer les fichiers cryptés par le virus rançongiciel GlobeImposter 2.0

Si le maliciel n'est pas parvenu à supprimer les copies masquées du volume ou Shadow Volume Copies des fichiers ciblés, suivez les étapes suivantes pour récupérer vos fichiers :

- Téléchargez Shadow Explorer à partir de http://shadowexplorer.com/;

- Suivez les étapes de l'Assistant d'installation de Shadow Explorer et installez cette application dans votre ordinateur;

- Lancez le programme et glissez sur menu déroulant qui se trouve à l'angle supérieur gauche pour sélectionner le disque des données encodées. Vérifiez bien les dossiers qui s'y trouvent;

- Cliquez droit sur le dossier que vous voulez restaurer et sélectionnez “Export”. Vous pouvez aussi sélectionner l'endroit où vous voulez le sauvegarder.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de GlobeImposter 2.0 et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.