Supprimer .enc virus (Instructions de suppression de virus)

Guide de suppression de virus .enc

Quel est Le virus à extension de fichier .enc?

Le virus à extension de fichier .ENC : qu’est-ce que c’est et comment peut-il affecter le système de votre ordinateur ?

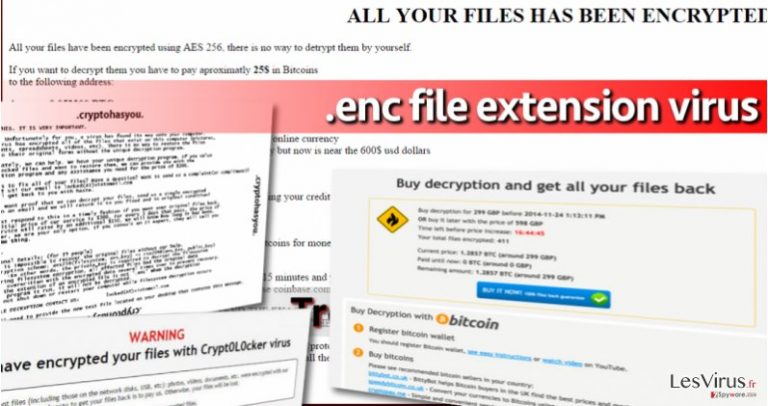

Dès que quelqu’un mentionne l’expression virus à extension de fichier .enc, nous pensons tout de suite aux virus de type rançongiciels. Il semble que les auteurs de rançongiciels aiment utiliser cette extension pour marquer les fichiers cryptés et actuellement, il y a au moins quatre variantes de rançongiciels qui utilisent cette extension pour caractériser les fichiers cryptés.

- Trojan.Encoder.6491

- Crypt0L0cker,

- TorrentLocker,

- Cryptohasyou.

La version la plus récente de ransomware à extension de fichier .enc est le virus Trojan.Encoder.6491, alias virus ransomware Go. Ce virus est écrit en langage de programmation Go, et c’est ce qui le distingue du reste des virus ransomwares, qui sont généralement écrits en C ++ ou langage de programmation C. Le malware à extension de fichier .enc est conçu pour crypter des fichiers en utilisant un cryptage de chiffrement sophistiqué et les rendre inutilisables. Personne n’aimerait perdre ses précieuses données, souvenirs et des semaines de dur travail en moins d’une heure, et les virus rançongiciels essaient de profiter facilement d’une telle situation. Il demande de payer une rançon pour obtenir la clé de décryptage; sinon, tous les fichiers seront perdus à jamais. Malheureusement, dans la plupart des cas, il est impossible de récupérer des fichiers sans avoir à payer la rançon, bien sûr, à moins que la victime possède une sauvegarde. Il est vivement conseillé de supprimer le virus à extension de fichier .enc avec un logiciel anti-malware pour vous assurer qu’il ne causera pas de dommages à vos fichiers ou à votre système informatique durant son parcours. Nous vous recommandons d’utiliser le logiciel FortectIntego, mais n’hésitez pas à utiliser tout autre logiciel que vous préférez. Assurez-vous simplement qu’il est fiable et qu’il peut effectuer la suppression de l’extension de fichier .enc en toute sécurité !

Les différentes versions du malware à extension de fichier .enc

Trojan.Encoder.6491 ransomware virus

Le cheval de Troie Trojan.Encoder.6491 est un exemple de logiciel malveillant repugnant qui est écrit dans la langue de programmation Go de Google. Il utilise le cryptage AES pour corrompre les fichiers de la victime et les rendre inaccessibles. Après le cryptage d’un fichier, il ajoute l’extension de fichier .enc à ce fichier. Après le cryptage de tous les fichiers, le rançongiciel Trojan.Encoder.6491 affiche une note de rançon qui demande de payer 25 $ en Bitcoins. Il fournit une adresse email aux victimes qui veulent poser des questions – helpmedecrypt@protonmail.com. Ce virus semble être déchiffrable, et même si aucun outil de décryptage n’a encore été rendu public, nous croyons fermement qu’un outil de ce genre devrait apparaître bientôt.

Le virus ransomware Crypt0l0cker

Le rançongiciel Crypt0l0cker est une fausse copie du vrai virus Cryptolocker. Nous ignorons la raison pour laquelle ce virus s’est donné ce nom, mais il est probable que ses développeurs admirent les techniques utilisées par Cryptolocker, ou ils désirent simplement utiliser le nom du fameux virus pour déconcerter et effrayer les victimes. Crypt0l0cker fournit des informations sur l’attaque dans le fichier DECRYPT_INSTRUCTIONS.html ou dans la version de fichier .txt et demande à la victime de payer une rançon de 2,2 BTC. Il n’y a aucun moyen de décrypter Crypt0l0cker, donc nous vous suggérons de le supprimer dès que possible à l’aide d’un logiciel anti-malware.

TorrentLocker ransomware virus

C’est la seule version déchiffrable des virus d’extension de fichier .enc. Ce virus crypte les fichiers et demande aux victimes d’acheter le logiciel de décryptage à 550 USD; Cependant, les victimes de ce virus ne devraient pas le faire. La demande de rançon est intitulée DECRYPT_INSTRUCTIONS.html et contient des informations sur la façon d’accéder au site de paiement et de payer la rançon aux cybers criminels. Malheureusement, si vos fichiers ont des extensions de fichiers .enc ajoutés sur eux, il y a très peu de chance que vous ayez été attaqué par Torrentlocker ransomware, parce que dès que la clé de déchiffrement a été mis à la disposition du public, les développeurs du virus ont amélioré le ransomware et ont commencé à distribuer une nouvelle version de celui-ci – le virus Crypt0l0cker.

.Cryptohasyou ransomware virus

Le virus Cryptohasyou est une menace de type ransomware qui utilise un mélange de systèmes de cryptage AES et RSA pour rendre les données inutilisables. Après avoir infecté le système, il crypte les fichiers et laisse une note de rançon intitulée YOUR_FILES_ARE_LOCKED.txt. La demande de rançon explique que la victime doit contacter les auteurs du ransomware à travers l’adresse locked@vistomail.com et payer pour obtenir le logiciel de décryptage qui est censé réparer les fichiers corrompus. La rançon demandée est de 300 $. Malheureusement, il n’y a pas d’outil qui soit en mesure de décrypter les fichiers.enc cryptés par le virus Cryptohasyou.

Comment se propagent les rançongiciels ?

Les virus ransomwares sont transmis aux victimes par diverses techniques trompeuses, mais seulement quelques-unes restent les plus efficaces, malgré que les experts en sécurité s’évertuent à sensibiliser et à avertir les utilisateurs sur les méthodes de prévention des rançongiciels. Nous voulons encore une fois de plus parler des principales techniques de diffusion des ransomwares ou rançongiciels :

- Les emails malveillants. Les criminels ont tendance à envoyer des emails de masse chargés de pièces jointes ou des liens malicieux. Ces couriers sont très dangereux, car ils contiennent généralement des raccourcis URL malveillants, lesquels ne semblent pas suspects à première vue. Ces URL malveillantes peuvent être cachés, même sous une touche à l’apparence sûre comme le bouton « Désinstaller » ! Ils peuvent immédiatement vous rediriger vers des sites Web malveillants. Cependant, le moyen le plus facile d’infecter votre machine avec le ransomware d’extension de fichier .enc est d’ouvrir une pièce jointe envoyée par une personne inconnue. Ne vous avisez pas de faire cela !

- Les kits d’Exploits. Vous pouvez être redirigé vers un site Web contenant un kit d’ exploit, et qui peut scanner votre ordinateur pour détecter des vulnérabilités des logiciels et les utiliser pour infecter le système avec des logiciels malveillants. Par conséquent, nous vous recommandons de supprimer des applications douteuses et de mettre tous les programmes à jour à leurs dernières versions.

- Les publicités malveillantes. Ne soyez pas trompés par des publicités malveillantes qui peuvent provenir de réseaux publicitaires compromis. en général, ces annonces font la promotion des mises à jour de logiciels qui portent effectivement des logiciels malveillants. Ils peuvent également vous rediriger automatiquement vers des sites Web dangereux.

Comment supprimer le virus rançongiciel à extension de fichier .enc ?

Toutes les versions du virus d’extension de fichier .enc peuvent être désinstallés avec un logiciel anti-malware, mais vous devez utiliser un logiciel digne de confiance. Ne soyez pas trompés par les outils anti-malware bon marché et inutiles qui promettent de protéger votre PC, mais qui ne peuvent en réalité pas faire quoi que ce soit. Nous vous recommandons vivement de faire confiance à des puissants anti-malwares comme FortectIntego ou SpyHunter 5Combo Cleaner et de les laisser s’occuper de la suppression du ransomware d’extension de fichier .enc de votre système automatiquement. Dans certains cas, les virus demandeurs de rançon essaient de bloquer les solutions antivirus. Si vous vous retrouvez dans cette situation, suivez les directives de suppression du fichier d’extension .enc :

Guide de suppression manuel de virus .enc

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer .enc à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de .enc. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer .enc de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.Si vos fichiers ont été cryptés par l’un de ces virus, n’envisagez même pas de payer la rançon. Ce virus vous a déjà privé de vos fichiers précieux et maintenant, comme si cela ne suffisait pas, il vous demande votre argent. Ne laissez pas les cybers criminels gagner ! Si vos données ont été compromis, restaurez-les à partir d’une sauvegarde ou utilisez les instructions fournies ci-dessous.

Si vos fichiers ont été cryptés par .enc, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Utiliser Data Recovery Pro

Il existe plusieurs variétés d’outils de restauration des données disponibles, mais nous vous recommandons Data Recovery Pro. C’est un outil qui peut réparer un grand nombre de fichiers infectés, corrompus ou cryptés, par conséquent, nous pensons que ça vaut la peine d’essayer.

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel .enc;

- Restituez-les.

Explorer le Volume Shadow Copies

Parfois, les virus ransomwares oublient ou essayent sans succès de supprimer le Volume Shadow copies (les clichés instantanés des volumes), et si ils restent sur le système, la victime peut les utiliser pour restaurer certains fichiers. Suivez ces instructions et laissez ShadowExplorer trouver ces copies pour vous:

- Téléchargez Shadow Explorer à partir de http://shadowexplorer.com/;

- Suivez les étapes de l'Assistant d'installation de Shadow Explorer et installez cette application dans votre ordinateur;

- Lancez le programme et glissez sur menu déroulant qui se trouve à l'angle supérieur gauche pour sélectionner le disque des données encodées. Vérifiez bien les dossiers qui s'y trouvent;

- Cliquez droit sur le dossier que vous voulez restaurer et sélectionnez “Export”. Vous pouvez aussi sélectionner l'endroit où vous voulez le sauvegarder.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de .enc et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.