Supprimer COM surrogate virus (tutoriel) - Mise à jour Juil 2021

Guide de suppression de virus COM surrogate

Quel est Le virus COM surrogate?

Le COM Surrogate est un type de logiciel malveillant qui remplace le processus légitime, puis l'utilise pour voler des données sur votre machine

Le virus COM surrogate est une version malveillante du modèle d'objet composant – un fichier légitime utilisé par le système d'exploitation Windows qui s'exécute généralement en arrière-plan, et qui est lié au dllhost.exe. Alors que la fonctionnalité initiale de COM est de permettre de créer des objets COM utilisés par Microsoft, le virus COM surrogate est là pour des actes bien plus malveillants.

Depuis 2015, les hackers ont commencé à dissimuler le processus du virus COM surrogate afin de déguiser des chevaux de Troie malveillants, comme Trojan.Poweliks. Selon les fournisseurs de systèmes de sécurité réputés, un nom plus précis pour ce processus malveillant sera le virus Dllhost.exe 32 COM surrogate. L'infiltration de ce type de traitements pourrait révéler des informations sensibles sur les utilisateurs et même permettre aux pirates de voler de l'argent directement sur un compte bancaire.

Le dissimulation d'exécutables malveillants en utilisant les noms légitimes de Windows n'est pas une nouvelle pratique, car les pirates tentent simplement de tromper les utilisateurs pour leur faire croire que le virus COM surrogate n'est qu'un autre processus inoffensif. En réalité, tout exécutable peut être remplacé, dupliqué ou endommagé par un logiciel malveillant.

Afin de faire la différence entre les exécutables malveillants comme le virus COM surrogate et d'autres processus légitimes, les utilisateurs doivent lancer une analyse avec un logiciel de sécurité et/ou vérifier l'emplacement du fichier (il doit être C:\Windows\System32).

| Nom du virus | COM surrogate virus |

|---|---|

| Type de logiciel malveillant | Cheval de Troie |

| Niveau de risque | Élevée. Les chevaux de Troie peuvent dérober des informations personnelles, telles que les données de carte de crédit ou les identifiants de connexion, ouvrir une porte dérobée à d'autres infections cybernétiques, permettre aux pirates de se connecter au PC à distance, etc. |

| Fichiers associés | Dllhost.exe |

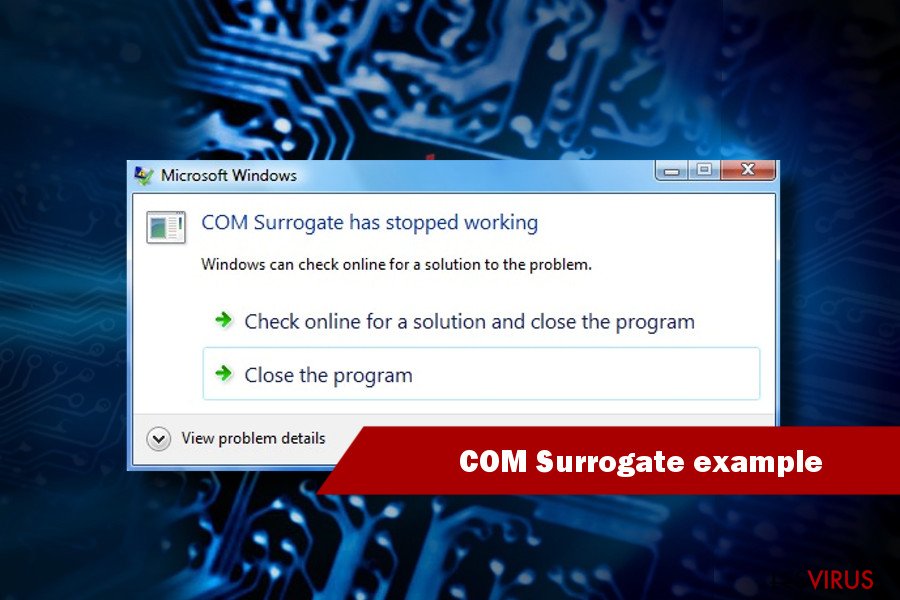

| Message d'erreur affiché | « COM surrogate a cessé de fonctionner » |

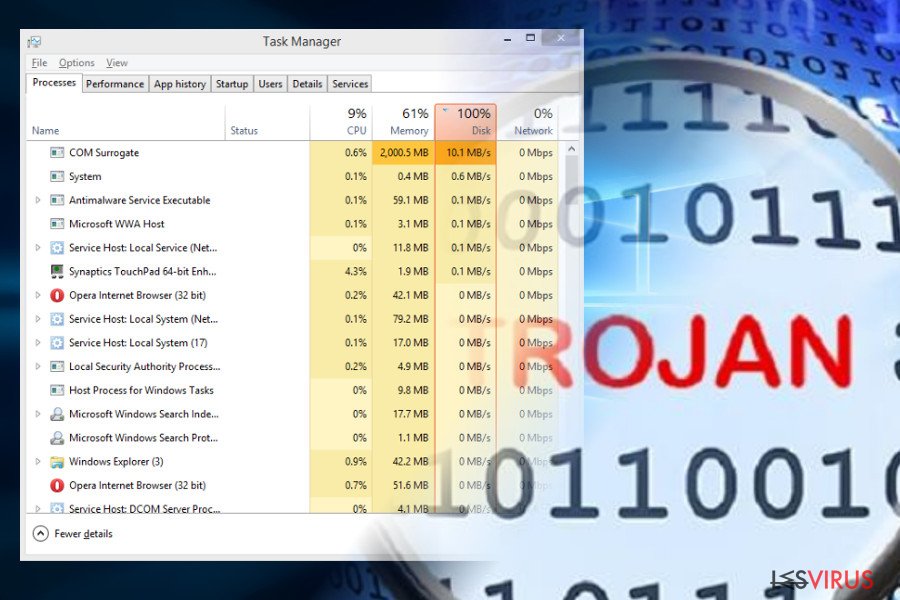

| Symptômes | Plusieurs processus COM surrogate s'exécutant dans le Gestionnaire des Tâches, forte utilisation de disques ou consommation de CPU, ralentissements du système, plantages de programmes, etc. |

| Options de suppression | La suppression manuelle des chevaux de Troie n'est pas possible. Vous devriez plutôt utiliser un logiciel anti-malware, par exemple SpyHunter 5Combo Cleaner |

| Restauration | Utilisez FortectIntego pour la réparation des dommages causés par l'infection |

De nombreux utilisateurs de Windows cherchent une réponse à la question de savoir si oui ou non Com surrogate est un virus. En fait, la réponse à cette question est simple : le fichier COM surrogate original n'est pas malveillant. Au contraire, c'est l'un des fichiers essentiels du système d'exploitation Windows qui ne doit en aucun cas être supprimé.

Cependant, les criminels peuvent dissimuler le cheval de Troie sous la fausse copie du processus de COM surrogate. En fait, la possibilité de se dissimuler sous le nom d'un processus Windows légitime est une caractéristique clé du cheval de Troie COM surrogate. Si vous le trouvez dans votre Gestionnaire des Tâches, n'hésitez pas à le supprimer du système.

Il s'infecte par le biais de diverses méthodes, notamment les clés USB

Comme beaucoup d'autres chevaux de Troie, le virus COM surrogate peut être utilisé pour de nombreuses activités malveillantes, notamment le vol d'informations personnelles et d'autres données considérées comme confidentielles. De plus, ce logiciel malveillant peut être utilisé pour aider d'autres virus à s'infiltrer dans le système, permettre l'exécution de codes à distance et être utilisé à diverses autres fins.

Vous devez immédiatement effectuer un contrôle de votre ordinateur en utilisant un logiciel anti-espion fiable si vous soupçonnez que votre ordinateur est infecté par le virus COM surrogate. En général, les systèmes touchés commencent à fonctionner plus lentement que d'habitude, ont tendance à tomber en panne, et consomment de façon excessive la RAM ou le CPU.

De plus, vous pourriez avoir des problèmes lors de l'utilisation de programmes de Microsoft Office, tel que Bloc-notes ou d'autres applications. Enfin, soyez prudents quant aux programmes suspects qui peuvent apparaître sur votre PC et interrompre vos sessions de navigation. Ils peuvent aussi être considérés comme l'un des signes indiquant que le système est infecté par le virus COM surrogate.

Toutefois, vous devez également noter que ces problèmes peuvent être causés par plusieurs autres virus informatiques différents. Cependant, si vous pouvez trouver des processus suspects et inconnus fonctionnant dans le Gestionnaire des Tâches, vous devriez penser au programme de suppression des virus COM surrogate. Suivez nos conseils et analysez votre PC avec un logiciel anti-programmes malveillants fiable. Une fois le virus éliminé, analysez votre appareil avec FortectIntego pour réparer les dommages causés et rétablir le fonctionnement normal de votre système.

Les faux substituts ne sont pas programmés à partir de zéro comme leurs homologues réels

Veuillez ne pas confondre cette entrée avec COM surrogate Dllhost.exe qui est un processus système crucial pour l'hébergement de certains services et processus du système d'exploitation Windows. En général, cette interface donne aux développeurs la possibilité de créer des objets COM s'attachant à plusieurs programmes et de les étendre.

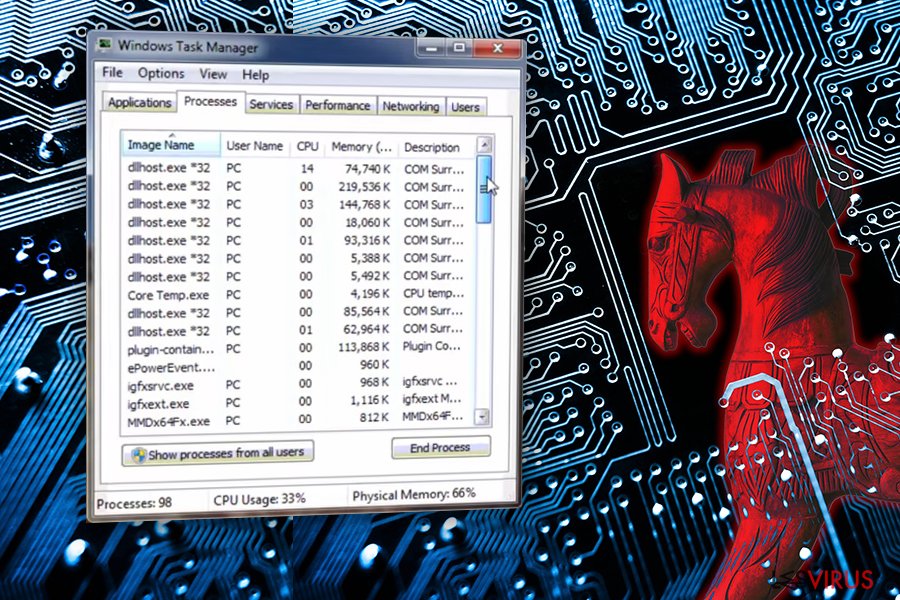

Par conséquent, du fait de sa finalité spécifique et diverse, les utilisateurs ne sont pas en mesure de le reconnaître et confondent souvent la version originale et le virus COM surrogate. Pour détecter un cheval de Troie malveillant qui se fait passer pour un processus légitime de dllhost de COM surrogate, vous devez prêter attention à ces conseils :

- Selon la version du système d'exploitation Windows, le fichier original doit être situé dans les répertoires c:\windows\system32 ou c:\winnt\system32 ;

- Le virus utilise une grande partie de la puissance de votre processeur ou de votre mémoire alors que l'utilisation du processus nécessaire est nettement inférieure ;

- Un grand nombre de processus dllhost.exe *32 qui fonctionnent dans le Gestionnaire des Tâches indique aussi que votre ordinateur est infecté par un virus COM surrogate.

L'objet COM est utilisé pour générer des images miniatures des fichiers dans le dossier et de nombreux autres processus à première vue intangibles. En raison de cette fonctionnalité, les utilisateurs se voient parfois présenter une erreur « COM Surrogate a cessé de fonctionner », ce qui signifie qu'ils doivent vérifier les pilotes d'affichage, renouveler les codecs, désactiver temporairement le logiciel anti-virus, vérifier la présence d'erreurs sur le disque, etc.

Il semble que le problème se pose généralement lors de la consultation de photos ou de la visualisation d'une vidéo, quoique dans certains cas signalés soient également lié à l'impression. Cependant, COM Surrogate est supposé vous aider à visualiser les vignettes des fichiers et, si le service échoue, les utilisateurs reçoivent le message d'erreur « COM Surrogate a cessé de fonctionner ».

Cependant, si vous avez été infecté par le logiciel malveillant qui obscurcit cette activité, vous ne devez pas essayer de l'arrêter par vous-même. Vous pourriez ainsi supprimer des fichiers essentiels et causer de graves dommages à votre ordinateur.

Pour cette raison, il est nécessaire d'utiliser un logiciel antivirus ou anti-malware, et de laisser votre logiciel préféré supprimer le virus COM surrogate de l'ordinateur.

Le cheval de Troie est de retour et cette fois, il est plus dangereux que jamais

Les développeurs du processus malveillant le distribuent via des sites web malveillants qui pourraient faire la promotion de fausses mises à jour d'applications officielles. Ainsi, les utilisateurs sont amenés à télécharger inconsciemment le fichier infecté à cause de son aspect. En outre, vous devriez éviter les téléchargements illégaux, car les escrocs les utilisent souvent pour répandre des chevaux de Troie et d'autres infections informatiques à haut risque.

Si ce n'est pas assez, les analystes de Lesvirus.fr ont remarqué que certaines victimes ont été infectées par des messages de spam envoyés sous les noms des compagnie de transport DHL ou FedEx. La société a déclaré qu'elle n'avait pas livré un paquet et a soumis une pièce jointe avec des détails supplémentaires. Une fois que l'utilisateur a ouvert une pièce jointe, le cheval de Troie s'est infiltré sur l'ordinateur et a commencé son activité malveillante.

Ainsi, si vous voulez être en sécurité, vous devriez commencer par éviter les sites web illégaux, ignorer les e-mails suspects, ne jamais télécharger leurs pièces jointes éventuellement infectées, et également fermer toutes les publicités trompeuses qui pourraient apparaître sur votre chemin en naviguant sur le web.

Si une fenêtre publicitaire vous propose de mettre à jour votre Flash Player, FLV Player ou un programme similaire, vous devez la fermer. Si vous avez des doutes quant à la nécessité de mettre à jour ces programmes, vous devriez visiter leurs sites web officiels. Comme nous l'avons déjà indiqué, vous ne devez jamais laisser ce virus particulier sur votre ordinateur. Si vous avez le moindre doute à ce sujet, suivez nos conseils ci-dessous et réparez votre ordinateur.

Mettre fin au virus COM surrogate en utilisant un logiciel anti-malware

Vous devez utiliser un logiciel de sécurité efficace pour supprimer le virus COM surrogate si vous voulez protéger vos données confidentielles telles que les identifiants bancaires, les données de carte de crédit, les mots de passe et autres informations similaires.

Rappelez-vous que si vous supprimez un fichier Windows original, vous risquez d'endommager complètement votre système d'exploitation, donc n'essayez pas de le supprimer vous-même. C'est pourquoi la suppression manuelle de COM surrogate n'est pas conseillée.

Afin d'éviter de commettre des erreurs inutiles, téléchargez un anti-malware puissant et effectuez une analyse complète du système avec celui-ci afin de supprimer le virus COM surrogate du système. Si le cheval de Troie bloque le scanner anti-virus, suivez les étapes suivantes pour y remédier :

Guide de suppression manuel de virus COM surrogate

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Une des options pour contourner les objets d'aide aux virus est de redémarrer Windows en Mode Sans Échec avec le réseau. Si cela ne vous a pas aidé, essayez une autre méthode décrite ci-dessous.

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer COM surrogate à l'aide de System Restore

La restauration du système peut également être utilisée pour éliminer le virus COM surrogate:

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de COM surrogate. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de COM surrogate et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.