Supprimer Bozon virus (virus) - Les étapes de décryptage inclues

Guide de suppression de virus Bozon

Quel est Bozon ransomware?

Bozon ransomware est une infection qui touche des victimes dans le monde entier

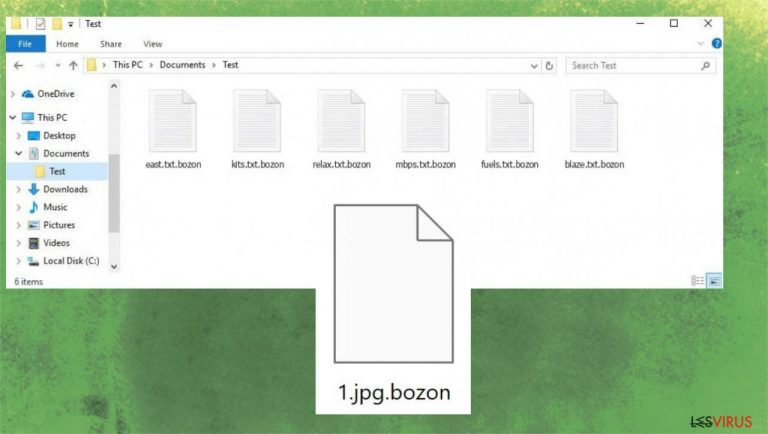

Le rançongiciel bloque l'accès aux données et les marque d'une extension .bozon pour les rendre impossibles à ouvrir. Son exécution est immédiate après l'infiltration, et elle est rapide car les fichiers malveillants sont utilisés pour la distribution via des paquets de piratage et des pièces jointes d'emails malveillants. Ces pièces peuvent être déposées à votre insu, et l'algorithme de chiffrement permet de verrouiller le fichier rapidement par la suite.

Le nom d'origine du fichier est maintenu, mais l'extension du type de fichier est étendue avec le marqueur particulier indiquant l'infection par le virus du rançongiciel Bozon. La menace peut contrôler des processus supplémentaires pour assurer sa persistance, mais son objectif principal est de verrouiller les données et de réclamer un paiement pour la prétendue récupération des fichiers. Le paiement est indiqué comme la seule option dans le message des créateurs.

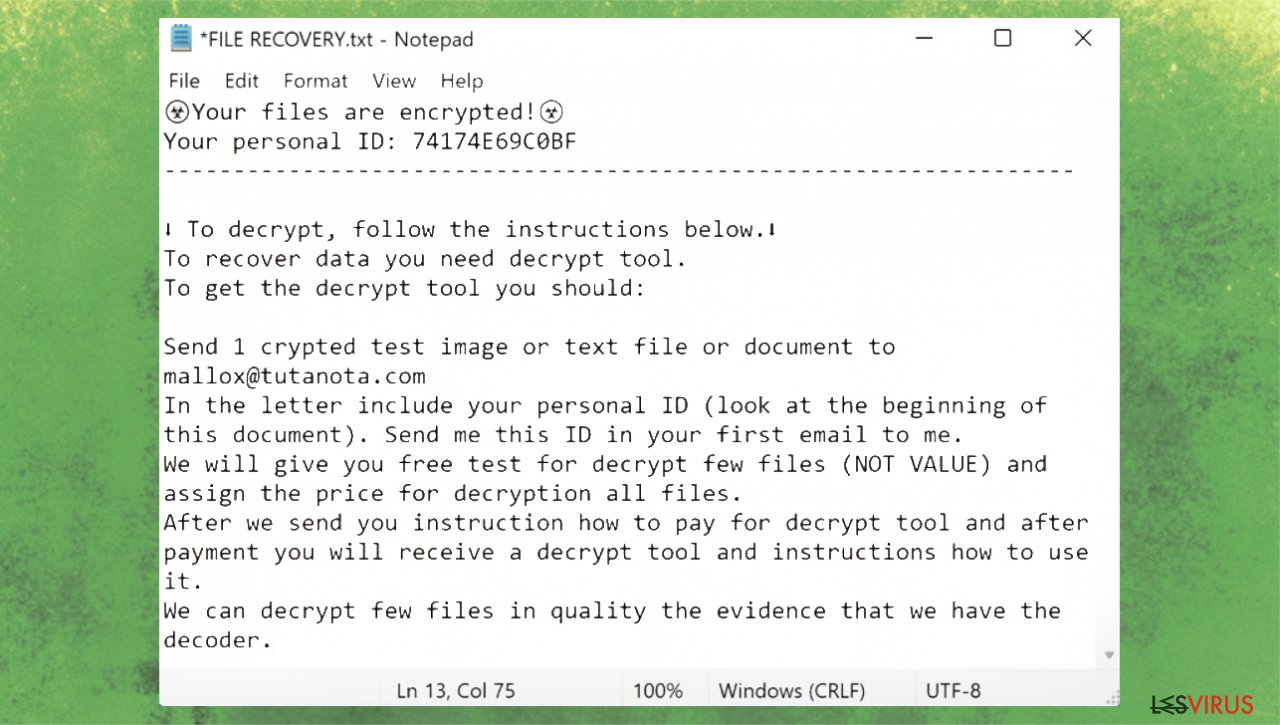

FILE RECOVERY.txt est visible sur le bureau et dans d'autres dossiers contenant des fichiers cryptés. L'ordinateur est considérablement affecté et les utilisateurs peuvent rencontrer des problèmes de vitesse ou de performances. L'objectif est de faire peur aux victimes pour qu'elles paient, alors faites appel à d'autres options et ne payez surtout pas. Cela ne vous mènera nulle part.

Informations sur le virus du fichier

| Nom | Virus du fichier Bozon |

|---|---|

| Type | Rançongiciel, crypto-virus, verrouilleur de fichiers |

| Problèmes | Les fichiers sont verrouillés, marqués d'une extension unique, les problèmes de vitesse diminuent considérablement la performance |

| Extension de fichier | .bozon |

| Note de rançon | FILE RECOVERY.txt |

| Courriel de contact | mallox@tutanota.com |

| Distribution | Pièces jointes de fichiers malveillants, plateformes de piratage, autres logiciels malveillants |

| Suppression | Des programmes anti-malware sont indiqués pour un nettoyage correct du système |

| Décryptage ? | Aucun outil officiel |

| Réparation | Le système peut être restauré avec FortectIntego ou des outils similaires |

Le virus du fichier Bozon peut se répandre à l'aide de différentes méthodes malveillantes. Les utilisateurs doivent donc prendre note qu'il s'agit d'un virus discret qui endommage la machine de manière significative et plus qu'il n'y paraît au départ. Il s'agit d'un nouveau rançongiciel dangereux. Vous devez donc supprimer l'infection et éviter les plates-formes peer-to-peer, afin que cette infiltration ne se reproduise plus jamais.

Suppression du virus actif

Vous devez nettoyer correctement la machine, afin que le virus soit éliminé et cesse de fonctionner sur la machine. La version active de cette menace peut affecter les fichiers récemment ajoutés et verrouiller les données récentes que vous avez récupérées. Ainsi, la suppression de l'infection devrait être la première mesure à prendre. Concentrez-vous sur la suppression du rançongiciel Bozon avant de penser à la restauration des fichiers.

Parmi les possibilités de décryptage des données que les créateurs de virus ont mentionnées dans la note de rançon figure celle de communiquer avec eux via mallox@tutanota.com. Les acteurs de la menace sont motivés par des raisons financières, de sorte que vos fichiers et vos données personnelles ne sont pas un souci pour les créateurs de virus. Évitez de payer la rançon à ces criminels et essayez plutôt de supprimer la menace. Cela peut être fait avec des outils antivirus qui détectent le rançongiciel Bozon.

Des applications comme SpyHunter 5Combo Cleaner ou Malwarebytes peuvent identifier tous les éléments liés au cryptovirus et mettre fin au programme nuisible et à ses activités sur la machine. Il est impossible de trouver l'infection soi-même, car il ne s'agit pas d'un programme que l'on peut trouver sur le bureau et supprimer manuellement.

Cependant, il faut savoir que la suppression de la menace n'est pas la même chose que la récupération des fichiers, la réparation du système ou le décryptage direct des fichiers. Vous devez supprimer l'infection, puis passer à la restauration des données système affectées et à la récupération des fichiers affectés par le cryptage des fichiers. Suivez les indications des sites ci-dessous pour mettre fin aux dommages causés par le rançongiciel Bozon.

Récupération après l'infection

Lorsqu'un fichier système est endommagé par un logiciel malveillant, l'antivirus ne peut rien y faire et le laisse tel qui l'est. De ce fait, les utilisateurs peuvent rencontrer des problèmes de performance, de stabilité et de facilité d'utilisation, au point qu'une réinstallation complète de Windows est nécessaire.

C'est pourquoi nous recommandons vivement l'utilisation d'une technologie brevetée unique en son genre, la réparation FortectIntego. Non seulement elle peut réparer les dommages causés par les virus après l'infection, mais elle est également capable de supprimer les logiciels malveillants qui se sont déjà introduits dans le système par le biais de plusieurs moteurs utilisés par le programme. Par ailleurs, l'application est également capable de résoudre divers problèmes liés à Windows qui ne sont pas causés par des infections de logiciels malveillants, par exemple, les erreurs d'écran bleu, les blocages, les erreurs de registre, les DLL endommagées, etc.

- Téléchargez l'application en cliquant sur le lien ci-dessus

- Cliquez sur le fichier ReimageRepair.exe

- Lorsque le Contrôle de compte d'utilisateur s'affiche, cliquez sur Oui

- Cliquez sur Installer et patientez jusqu'à ce que le programme termine le processus d'installation

- L'analyse de votre machine va commencer immédiatement

- Une fois terminée, vérifiez les résultats – ils seront listés dans le Résumé

- Vous pouvez désormais cliquer sur chacun des problèmes et les résoudre manuellement

- Si vous voyez de nombreux problèmes que vous trouvez difficiles à résoudre, nous vous recommandons d'acheter la licence et de les résoudre automatiquement.

Le virus du rançongiciel Bozon est une menace qui peut rendre les fichiers inaccessibles et les fichiers précédemment fonctionnels reçoivent une extension différente pour indiquer la procédure. Les cybercriminels réclament de l'argent après le verrouillage des fichiers, la note de rançon s'affiche donc à l'écran.

Le fichier texte se lit comme suit :

Your files are encrypted!

Your personal ID: –

–To decrypt, follow the instructions below.

To recover data you need decrypt tool.

To get the decrypt tool you should:Send 1 crypted test image or text file or document to mallox@tutanota.com

In the letter include your personal ID (look at the beginning of this document). Send me this ID in your first email to me.

We will give you free test for decrypt few files (NOT VALUE) and assign the price for decryption all files.

After we send you instruction how to pay for decrypt tool and after payment you will receive a decrypt tool and instructions how to use it.

We can decrypt few files in quality the evidence that we have the decoder.

Ne vous laissez pas duper par ces fausses allégations et veillez à récupérer la machine avec les outils appropriés. La suppression du virus est primordiale, car le cryptage peut être relancé. Le virus du rançongiciel Bozon affecte donc l'ordinateur tant qu'il est actif sur le système. Il n'existe pas d'outils de décryptage officiels, mais des alternatives sont peut-être disponibles pour vous.

Options de décryptage possibles : trouver un outil fonctionnel

Le cryptage des fichiers est un processus similaire à l'application d'un mot de passe à un fichier ou à un dossier particulier. Néanmoins, sur le plan technique, le cryptage est fondamentalement différent en raison de sa complexité. En utilisant le cryptage, les acteurs de la menace utilisent un ensemble unique de caractères alphanumériques comme un mot de passe qui ne peut pas être facilement déchiffré si le processus est effectué correctement.

Plusieurs algorithmes peuvent être utilisés pour verrouiller les données (que ce soit pour de bonnes ou de mauvaises raisons) ; par exemple, AES utilise la méthode de chiffrement symétrique, ce qui signifie que la clé utilisée pour verrouiller et déverrouiller les fichiers est la même. Malheureusement, elle n'est accessible qu'aux attaquants qui la détiennent sur un serveur distant – ils demandent un paiement en échange de celle-ci. C'est ce principe simple qui permet aux auteurs de rançongiciels de réussir dans cette activité illégale.

Si de nombreuses souches de rançongiciels très médiatisées, comme Djvu ou Dharma, utilisent des méthodes de chiffrement immaculées, de nombreuses défaillances peuvent être observées dans le code de certains développeurs de logiciels malveillants novices. Par exemple, les clés pourraient être enregistrées localement, ce qui permettrait aux utilisateurs de retrouver l'accès à leurs fichiers sans devoir payer.

Dans certains cas, les rançongiciels ne chiffrent même pas les fichiers en raison des bugs, bien que les victimes puissent croire le contraire en raison de la note de rançon qui s'affiche juste après l'infection et le chiffrement des données.

Indépendamment du crypto-malware qui affecte vos fichiers, vous devez donc essayer de trouver le décrypteur approprié, s'il existe. Les chercheurs en sécurité luttent en permanence contre les cybercriminels. Dans certains cas, ils parviennent à créer un outil de décryptage fonctionnel qui permettrait aux victimes de récupérer leurs fichiers sans contrepartie.

Une fois que vous avez identifié le rançongiciel qui vous affecte, vous devriez consulter les liens suivants pour trouver un décrypteur:

- Le projet No More Ransom

- Décrypteurs gratuits de rançongiciel par Kaspersky

- Outils gratuits de décryptage de rançongiciel d'Emsisoft

- Décrypteurs d'Avast

Au cas où vous ne trouveriez pas de décrypteur qui fonctionne pour vous, vous devriez essayer les méthodes alternatives que nous indiquons ci-dessous. En outre, il faut savoir qu'il faut parfois des années pour qu'un outil de décryptage fonctionnel soit développé, ce qui laisse toujours un espoir pour l'avenir.

La meilleure façon de supprimer le rançongiciel Bozon est de le faire avec SpyHunter 5Combo Cleaner ou Malwarebytes, car les menaces peuvent être trouvées et éliminées automatiquement. La procédure de suppression est optimale lorsque des outils aussi puissants sont utilisés. Par ailleurs, ne négligez pas les dommages causés par le virus et réparez les problèmes de performance à l'aide d'une application comme FortectIntego.

Guide de suppression manuel de virus Bozon

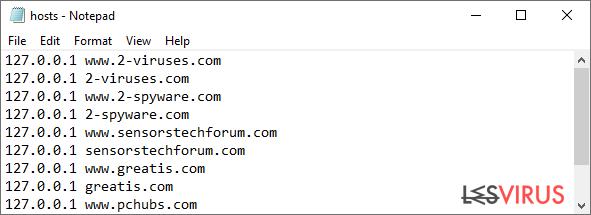

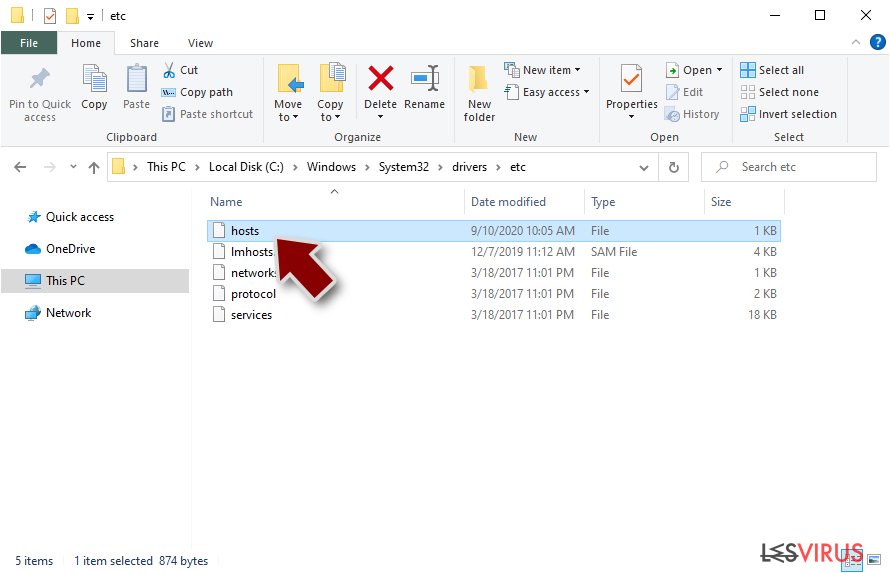

Rançongiciel : modification ou suppression du fichier hôte

Il arrive que certains rançongiciels altèrent le fichier hôte de Windows dans le but d'empêcher les utilisateurs d'accéder à certains sites Web en ligne. Par exemple, les versions du rançongiciel Djvu ajoutent des dizaines d'entrées comportant des URL de sites Web liés à la sécurité, tels que 2-spyware.com. Chacune de ces entrées signifie que les utilisateurs ne seront pas en mesure d'accéder aux adresses web indiquées et qu'au lieu de cela, ils recevront une erreur.

Ci-dessous figure un exemple d'entrées de fichier « hôte » injectées par un rançongiciel :

Pour retrouver la possibilité d'accéder à tous les sites Web sans restrictions, il faut soit supprimer le fichier (Windows le recréera automatiquement), soit supprimer toutes les entrées créées par le malware. Si vous n'avez encore jamais manipulé le fichier « hôte », il suffit simplement de le supprimer en le sélectionnant et en appuyant sur les touches Maj + Suppr de votre clavier. Pour cela, rendez-vous à l'emplacement suivant :

C:\\Windows\\System32\\drivers\\etc\\

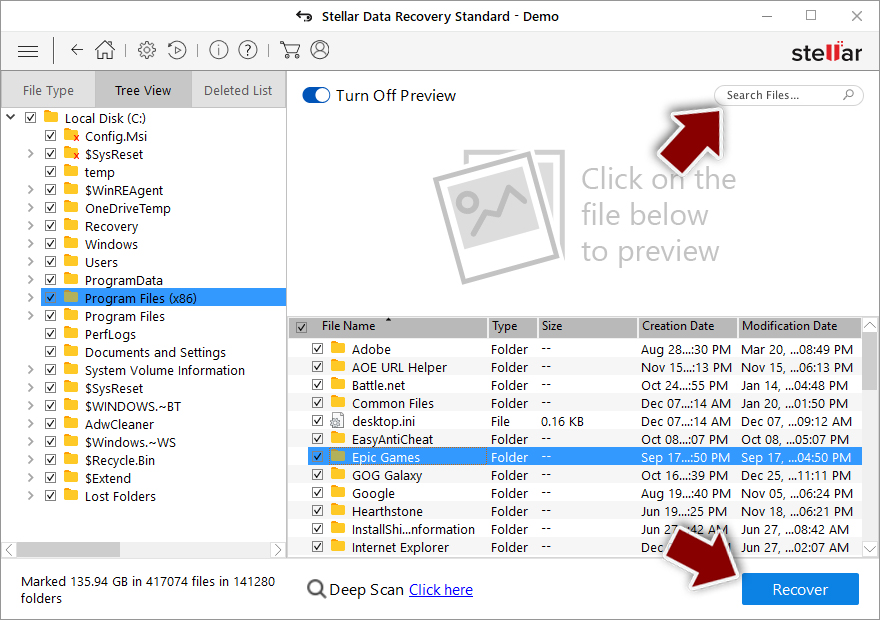

Rançongiciel : récupérer vos fichiers à l'aide d'un logiciel de récupération

Comme de nombreux utilisateurs négligent souvent de préparer des sauvegardes de données adéquates avant d'être attaqués par un rançongiciel, ils risquent de perdre définitivement l'accès à leurs fichiers. Il est également très risqué de payer les criminels, car ils risquent de ne pas tenir leurs promesses et de ne jamais renvoyer l'outil de décryptage requis.

Bien que cela puisse paraître désolant, tout n'est pas perdu : un logiciel de récupération des données peut vous aider dans certaines situations (cela dépend fortement de l'algorithme de cryptage utilisé, du fait que le rançongiciel ait réussi ou non à exécuter les tâches programmées, etc.). Puisqu'il existe des milliers de variantes de rançongiciels, il est impossible de savoir tout de suite si un logiciel tiers fonctionnera pour vous.

C'est pourquoi nous vous conseillons d'essayer, quelle que soit la forme de rançongiciel qui a attaqué votre ordinateur. Avant de commencer, vous devez prendre connaissance de plusieurs points importants pour faire face à cette situation :

- Comme les données cryptées de votre ordinateur peuvent être endommagées de façon permanente par un logiciel de sécurité ou de récupération des données, vous devez d'abord en faire des sauvegardes – utilisez une clé USB ou un autre support de stockage.

- Ne tentez de récupérer vos fichiers en utilisant cette méthode qu'après avoir effectué une analyse avec un logiciel anti-malware.

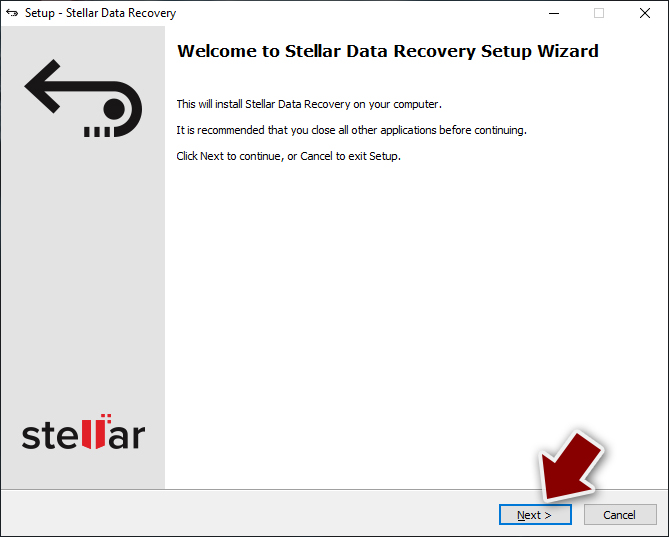

Installer un logiciel de récupération des données

- Téléchargez Data Recovery Pro.

- Faites un Double clique sur Installer pour le lancer.

- Suivez les instructions apparaissant à l'écran pour installer le logiciel.

- Dès que vous appuyez sur le bouton Terminer, vous pouvez utiliser l'application.

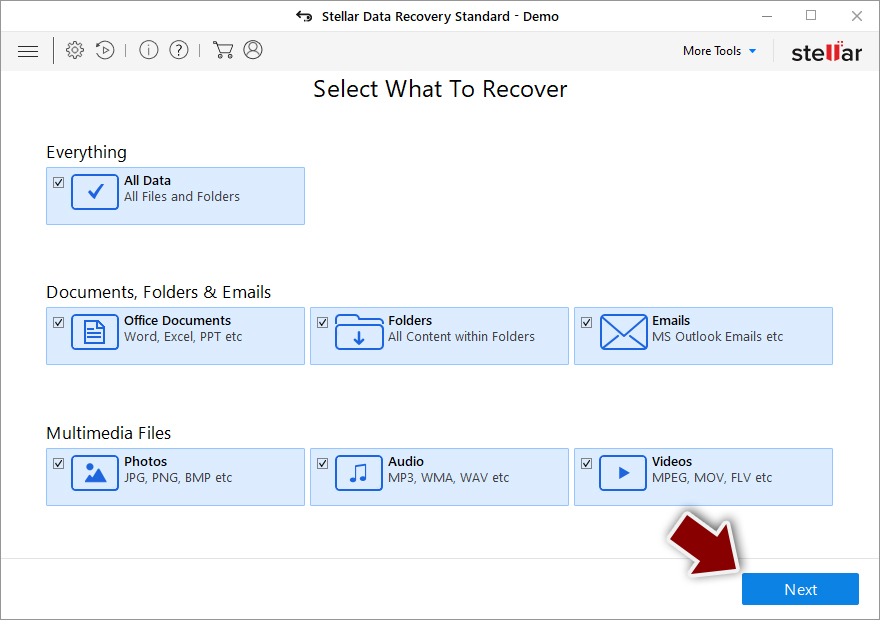

- Sélectionnez Tout ou choisissez les dossiers individuels dans lesquels vous souhaitez récupérer les fichiers.

- Appuyez sur Suivant.

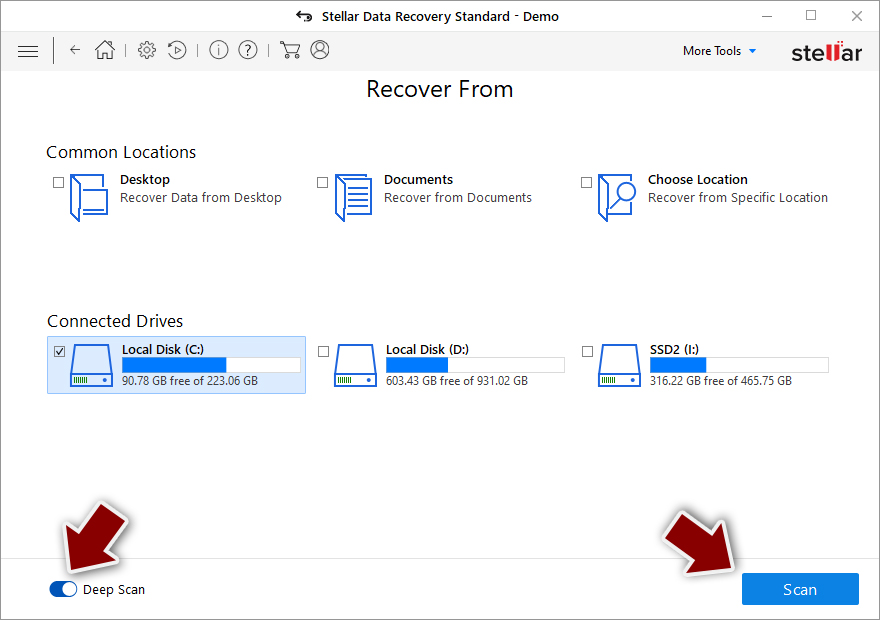

- En bas, activez la fonction Analyse approfondie et choisissez les disques que vous voulez analyser.

- Appuyez sur Analyser et attendez que l'analyse soit terminée.

- Vous pouvez maintenant choisir les dossiers/fichiers à récupérer – n'oubliez pas que vous avez aussi la possibilité de rechercher par le nom du fichier !

- Appuyez sur Récupérer pour récupérer vos fichiers.

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Bozon et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.