Supprimer Varenyky virus (Instructions libre) - Guide de suppression

Guide de suppression de virus Varenyky

Quel est Virus Varenyky?

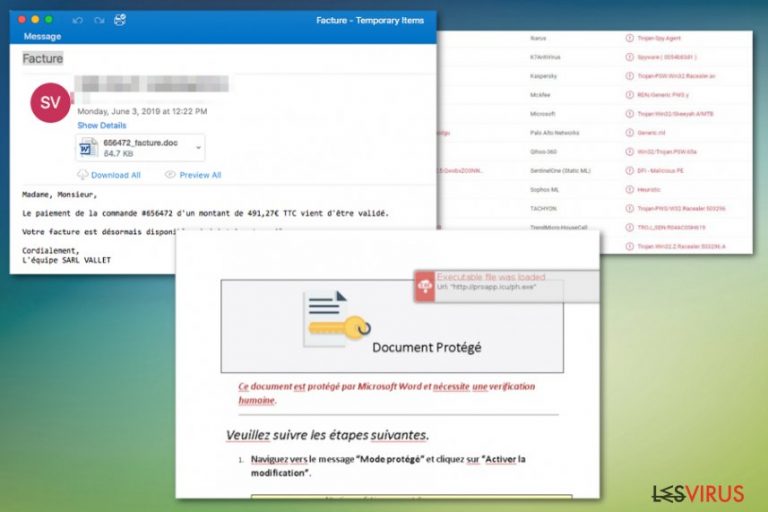

Virus Varenyky – compagne de spam qui distribue des logiciels malveillants sur des appareils situés en France via des documents Microsoft Word infectés

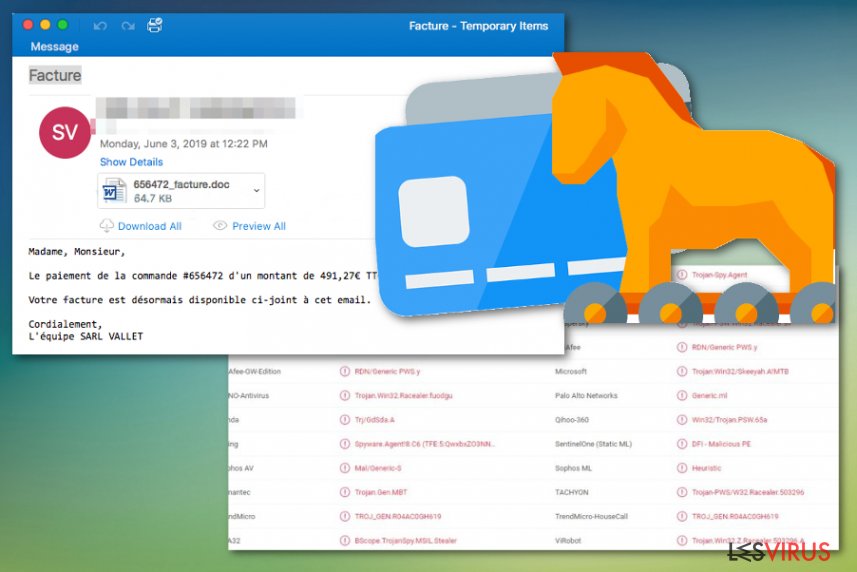

Le virus Varenyky est le cheval de Troie qui cible les Français en enregistrant l'écran de ses victimes. C'est un logiciel malveillant particulier qui prend des captures d'écran lors de la visite de sites à contenu pornographique et enregistre les mots clés que vous recherchez sur le sexe et sur le contenu pour adultes. Bien que les menaces de sextorsion soient courantes, cette campagne particulière fait appel à un cheval de Troie spambot qui collecte des informations particulière.

Il est connu que le cheval de Troie Varenyky prend principalement pour cible les personnes vivant en France et envoie les vidéos enregistrées au serveur C&C et distribue des messages de chantage aux gens. C'est ainsi que les criminels tirent leur profit en extorquant de l'argent aux victimes. Les escrocs envoient des courriers électroniques contenant des factures ou des notifications présumées et les diffusent sur les ordinateurs, proposent des redirections vers des sites douteux, des promotions et des campagnes de sextorsion. La cible principale est constituée par les utilisateurs d'Orange S.A, un fournisseur d'accès Internet Français.

| Nom | Virus Varenyky |

|---|---|

| Type | Cheval de Troie, spambot, enregistreur d'écran |

| Symptômes | Infiltre le système et enregistre des captures d'écran, des vidéos tandis que l'utilisateur navigue sur des sites pour adultes en utilisant les mots clés suivants: porno, xxx, sex, sexy, facial, webcams, lesbo, etc |

| Tactiques | Ingénierie sociale, sextorsion, fichiers infectés |

| Danger principal | Risque d'installation d'autres outils tels que WebBrowserPassView ou Mail PassView et de vol de mots de passe et d'autres données confidentielles |

| Système affecté | Système d'exploitation Windows |

| Cibles | Les francophones |

| Distribution | Emails de spam, cracks de logiciels, fausses mises à jour, fichiers infectés |

| Élimination | Éliminer le virus Varenyky avec des outils anti-malware comme FortectIntego |

Le virus Varenyky a plusieurs fonctions, notamment celle de vérificateur et d'analyseur de langue. Il s'agit d'un outil qui identifie l'emplacement et exécute le malware dans des pays particuliers. Il peut même localiser des claviers particuliers avec une disposition de clavier en anglais ou en russe et délivrer un message indiquant la fin du programme.

Le virus Varenyky cible les victimes francophones et s'exécute sur le système en question dès la seconde où il est installé. Il télécharge un fichier exécutable qui lance le malware, puis télécharge un autre EXE et remplace l'exécutable initial.

Le cheval de Troie Varenyky crée également quelques dossiers cachés ou un bureau caché pour exécuter des tâches invisibles, il extrait le WebBrowserPassView et le Mail PassView de NirSoft, les exécute et envoie les résultats au serveur C&C qui gère les autres fonctions de ce spambot.

On a observé un pic de ces activités dès le mois de Mai, mais le malware ciblant la France a été analysé et les plus récents rapports sur le virus Varnyky montrent beaucoup plus de détails sur ce spambot particulier . La fonction la plus significative est la campagne de spam au cours de laquelle des notifications prétendant avoir des factures ou des relevés de compte diffusent des pièces jointes malveillantes dans des documents Word.

Le cheval de Troie Varenyky scanne la fenêtre en question du navigateur web et vérifie le titre du site ouvert pour trouver des mots en rapport avec le porno en français, ou même des bitcoin dans le titre. D'autres mots liés à la pornographie, ainsi que le contenu recherché par les logiciels malveillants. Tous ces mots sont des éléments déclencheurs des activités d'enregistrement de l'écran. Le réseau Tor téléchargé initialement aide à exécuter la fonction d'enregistrement d'écran qui envoie la vidéo confidentielle au même serveur C&C.

C'est ce matériel qui permet plus tard aux développeurs de virus Varenyky d'extorquer de l'argent et de faire chanter les gens. La sextorsion amène ces cybercriminels à profiter des victimes. Les informations bancaires usurpées, les données confidentielles et les fonctions d'enregistrement des mots de passe peuvent également contribuer à monétiser l'activité du logiciel malveillant.

Il vous faudra supprimer le virus Varenyky avant que votre information ne soit partagée ou utilisée dans des campagnes d'extorsion et de chantage ultérieures. Les infections par des chevaux de Troie et les attaques de logiciels malveillants de ce type peuvent entraîner de nombreux dommages, des infiltrations de virus et même des problèmes de confidentialité si vous laissez agir la menace.

La suppression du virus Varenyky nécessite plus de vigilance car, comme nous l'avons mentionné, il y a trop de fonctionnalités, de fichiers et de programmes, que ce cheval de Troie charge sur l'ordinateur infecté. Vous devriez vous fier à l'outil anti-malware professionnel et lancer la vérification de l'ensemble du système pour trouver ces altérations et les dommages causés par le virus.

Quand la suppression du virus Varenyky et l'analyse du système font appel à des outils comme FortectIntego, votre appareil peut être considérablement amélioré car tous les fichiers inutiles, les programmes malveillants sont supprimés au cours de ces processus. Choisissez donc les programmes fiables, l'outil anti-malware, et nettoyez la machine.

Malware transmis via e-mail lorsque le téléchargeur est joint sous forme de fichier

La distribution de campagnes de hameçonnage par e-mail est une méthode courante, et étant donné que le cheval de Troie est l'une des menaces les plus dangereuses fondées sur l'infiltration silencieuse, la technique typique est utilisée ici aussi. Les opérateurs malveillants se servent de cette méthode pour transmettre un fichier infecté sur l'ordinateur de la victime en joignant le document à la notification qui semble légitime.

Le téléchargeur de virus est lancé en ouvrant le fichier joint et en téléchargeant le document Microsoft Word sur la machine visée. Le document en question indique qu'il s'agit d'une facture en bonne et due forme, et une fois le document ouvert, un message sur la protection et les vérifications nécessaires apparaît.

Cette alerte précise que cette vérification humaine est nécessaire pour ouvrir le contenu confidentiel. Cependant, ce fichier contient des macros malveillantes, et en les activant, vous exécutez le script malveillant. Aux yeux des experts, la qualité de la langue française est exceptionnelle, de sorte que le message et le document sont suffisamment convaincants pour faire tomber les gens dans le piège.

La suppression du virus Varenyky requiert un nettoyage complet du système

Le virus Varenyky s'installe sur la machine par le biais de diverses méthodes, de telle sorte que le malware peut s'exécuter sur le système et modifier différents paramètres sur l'ordinateur. De ce fait, le cheval de Troie s'exécute sur le système sans que l'utilisateur ne s'en aperçoive. Il vaut donc la peine d'utiliser des outils anti-malware professionnels.

Pour éliminer le virus Varenyky, vous devez vous procurer un programme anti-malware fiable et analyser le système en profondeur. Ainsi, tous les fichiers, documents et virus associés sont détectés, indiqués et supprimés automatiquement. Il y a un vérificateur de langue supplémentaire, d'autres exécutables qui doivent être trouvés et supprimés, de sorte que le cheval de Troie cesse de fonctionner en arrière-plan.

L'utilisation de FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes pour la suppression automatique du virus Varenyky permet d'améliorer les performances globales de la machine infectée car d'autres programmes, faux logiciels ou PUPs sont supprimés pendant cette vérification complète du système. Vous devez suivre les étapes suggérées et prêter attention à tous les logiciels malveillants détectés et supprimés.

Guide de suppression manuel de virus Varenyky

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Débarrassez-vous du cheval de Troie Varenyky pendant l'analyse anti-malware en redémarrant en mode sans échec avec le réseau

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Varenyky à l'aide de System Restore

Vous pouvez bénéficier de la fonction de restauration du système et éliminer les logiciels malveillants de cette manière

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Varenyky. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Varenyky et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.