Retirer Trojan.Win32.Generic (Guide de suppression de virus) - Instructions de suppression de virus

Guide de suppression de Trojan.Win32.Generic

Quel est Trojan.Win32.Generic?

Trojan.Win32.Generic été détecté en raison de ses activités malveillantes telles que des programmes d'accès à distance, des outils d'espionnage

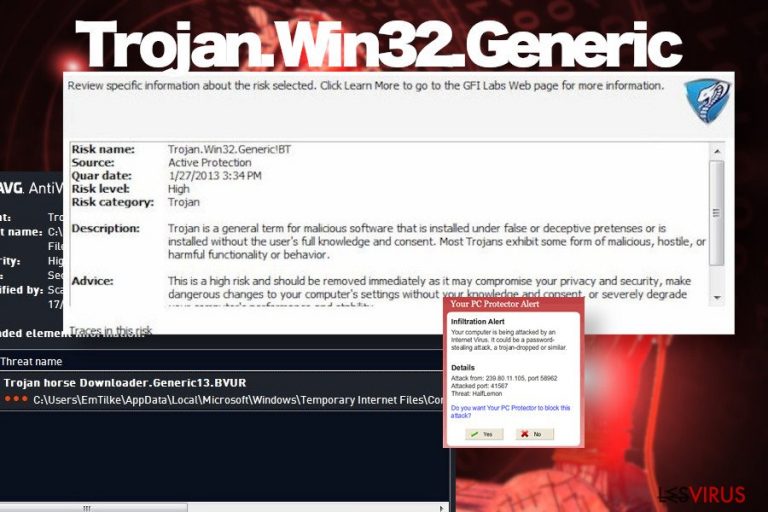

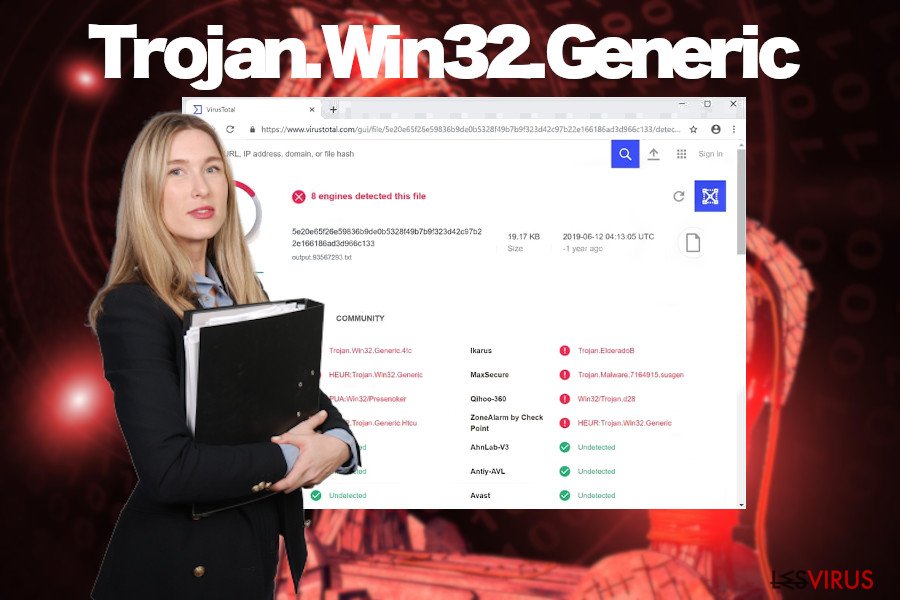

Trojan.Win32.Generic est une détection heuristique par de multiples programmes antivirus, qui peut faire référence à un cheval de Troie ou à une autre infection de virus précédemment inconnue. De nombreux sites web de cybersécurité associent cette détection à un cheval de Troie, bien qu'en fait, elle puisse être liée à tout autre type de logiciel malveillant, y compris les rançongiciels, les logiciels espions, les enregistreurs de frappe, les logiciels publicitaires, etc.

Dans la plupart des cas, cette alerte peut être accompagnée de temps de démarrage du système très long, d'une forte utilisation du processeur et d'un gel des fonctions des logiciels. Cela s'applique si Trojan.Win32.Generic détermine la respectabilité vis-à-vis de la menace d'un système particulier. Toutefois, pour certains cas, cette détection peut être un faux positif ou une fausse alerte indiquant une menace inexistante.

Également connu sous le nom de HEUR.Trojan.Win32.Generic, le virus Trojan.Win32.Generic peut indiquer un virus récemment paru qui présente des activités jamais vues auparavant et qu'un logiciel antivirus le reconnaît comme malveillant. Toutefois, il peut également désigner une nouvelle variante d'un virus qui se propage déjà. Cette détection précise est éventuellement liée aux chevaux de Troie Zeus et Andromède.

| Nom | Trojan.Win32.Generic |

| Aussi connu |

|

| Classification | Détection antivirus générique, éventuellement une infection par un cheval de Troie ou un autre logiciel malveillant |

| Symptômes | L'alerte Trojan.Win32.Generic, si elle indique une infection par un logiciel malveillant, peut être associée à une utilisation élevée du processeur, au plantage de Windows, à un temps de démarrage trop long, à la corruption du navigateur web, à des messages d'erreur et à des pop-ups régulières avertissant des activités suspectes sur le système |

| Le niveau de dangerosité | Élevé. De telles détections d'antivirus génériques sont généralement déclenchées par des chevaux de Troie ou des logiciels espions, signifiant que le système peut être infecté par un virus malveillant qui peut tenter de voler vos informations d'identification, vos informations personnelles ou des données stockées sur le disque dur |

| Provenance | Le virus Trojan.Win32.Generic peut être diffusé à travers des logiciels piratés, des sites web malveillants, des compléments de logiciels gratuits, des cracks de logiciels, des pièces jointes de pourriels et d'autres méthodes exploitées par les cybercriminels |

| Suppression | La suppression du cheval de Troie Trojan.Win32.Generic est possible uniquement avec un outil antivirus professionnel. Cette détection signale une infection malveillante, qui peut s'infiltrer dans les registres de Windows et pirater les fichiers du noyau du système. Toutefois, le logiciel antivirus ne pourra peut-être que mettre l'infection en quarantaine, mais la suppression peut nécessiter le lancement de mises à jour des bases de données et des modules |

| Réparer les dommages causés par le virus | La suppression de Trojan.Win32.Generic ne permet pas de réparer les dommages causés aux fichiers et registres internes du système Windows. Il est nécessaire de disposer d'un outil de récupération puissant, tel que FortectIntego |

Il existe de nombreuses façons pour les logiciels malveillants de Trojan.Win32.Generic d'infiltrer le système. En général, les propriétaires de PC sont amenés par la ruse à télécharger des entrées malveillantes dans les messages électroniques, qui semblent souvent inoffensifs et fiables. En outre, le cheval de Troie peut être injecté en utilisant la méthode du Téléchargement furtif, quand un programme porteur d'un cheval de Troie est automatiquement téléchargé sur le système sans que l'utilisateur ait donné son accord pour le téléchargement.

En plus des méthodes mentionnées, les logiciels malveillants peuvent être installés en même temps que des logiciels piratés, des cracks de jeux ou de fausses mises à jour. Dans ces cas, l'utilisateur est plus ou moins conscient des risques qu'il prend en se fiant à des logiciels illégaux/compromis.

Les criminels derrière le virus sont capables de lancer une multitude d'activités malveillantes, telles :

- réduire la protection du système pour ouvrir une brèche pour d'autres cyber-infections ;

- se connecter à des serveurs distants et télécharger des logiciels malveillants sans la permission de l'utilisateur ;

- entamer des activités de suivi dans l'intention de collecter des informations confidentielles, notamment les détails des cartes de crédit, les mots de passe, les données de connexion, etc.

- compromettre les paramètres du navigateur web de manière à entraîner des redirections vers des sites de hameçonnage ;

- générer des fenêtres surgissantes (pop-ups), des hyperliens, des bannières et un autre contexte agressif qui peuvent exposer une victime potentielle à des virus dangereux ou à du contenu offensant ;

Comme le signale l'équipe de cybersécurité de dieviren.de, la détection des virus par n'importe quel programme antivirus réputé peut être déclenchée par une variante de logiciel de rançon récemment publiée par des familles tristement célèbres telles que Djvu, STOP, CryptoMix, Dharma et bien d'autres. En conséquence, l'apparition de pop-ups régulières par votre logiciel antivirus qui signalent une activité malveillante de Trojan Win32 Generic doit être traitée sérieusement.

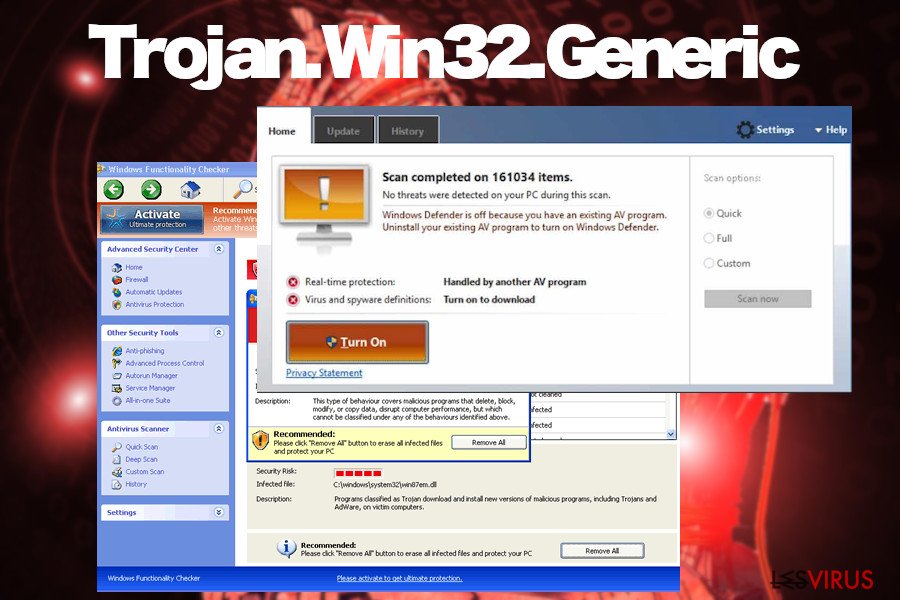

Afin d'éviter le cryptage des données, la perte de documents importants et d'informations financières, le plantage du système et d'autres problèmes similaires, il est nécessaire de supprimer immédiatement Trojan.Win32.Generic. Malgré la puissance du logiciel antivirus qui détecte et met en quarantaine l'entrée malveillante, il se peut qu'il ne soit pas en mesure de terminer le processus de suppression. C'est parce que la base de données antivirus pourrait ne pas contenir la signature de l'infection détectée. Dans ce cas, vous devrez peut-être installer les dernières mises à jour des définitions antivirus.

Il arrive en outre que le logiciel de sécurité ne parvienne pas à supprimer le virus car son analyseur est arrêté une fois lancé. Dans ce cas, afin de contourner ce blocage, tentez de redémarrer le système en mode sans échec.

Si, toutefois, le système ne montre aucune anomalie de comportement, mais que le logiciel antivirus que vous utilisez actuellement persiste à signaler un logiciel malveillant Trojan.Win32.Generic, essayez un autre logiciel antivirus et comparez leurs résultats. Comme ces détections heuristiques peuvent parfois être faussement positives, il se peut que vous cherchiez un virus inexistant.

Les fichiers et programmes malveillants sont distribués de manière virale par le biais de sites frauduleux, de logiciels ou de spams

Même s'il existe d'autres techniques de distribution de virus et de logiciels malveillants, les endroits les plus courants où les gens se font piéger pour installer des logiciels malveillants sont les sites web infectés, les sites web de téléchargement de logiciels piratés ou gratuits et les comptes de courrier électronique ayant fait l'objet d'une fuite.

Même si les victimes potentielles n'ont pas conscience d'une éventuelle attaque virale, l'installation d'un cheval de Troie, d'un logiciel espion ou d'un autre logiciel malveillant est pratiquement impossible sans l'intervention de l'utilisateur. Dans la plupart des cas, les personnes sont redirigées vers des sites de hameçonnage ou des sites web dont les liens ont été piratés après avoir cliqué sur une pop-up douteuse, un lien hypertexte ou avoir intentionnellement visité des sites web à contenu pour adultes.

La même chose s'applique aux logiciels qui véhiculent des logiciels malveillants. Hormis quelques exclusions, les logiciels authentiques distribués sur des sites web officiels ou d'autres sources fiables sont vérifiés et signés comme étant sûrs à télécharger. Toutefois, si l'utilisateur se fie à des sites web de téléchargement de logiciels gratuits considérés publiquement comme une source de logiciels malveillants, de même que s'il recherche des cracks et des Générateur de clés sur des forums douteux, l'utilisateur assume la responsabilité d'une éventuelle infection par un virus.

Le meilleur conseil est de prendre conscience des dangers en ligne. Ne comptez pas sur les logiciels gratuits justes parce qu'ils sont offerts gratuitement. N'oubliez pas que ces sites sont rémunérés d'une autre manière, par exemple en recevant des commissions pour la distribution de logiciels malveillants.

Cependant, la plus importante source de téléchargement de logiciels malveillants reste les pourriels. Les criminels exploitent les réseaux de zombies pour envoyer des milliers de courriels infectés à des adresses électroniques ayant fait l'objet d'une fuite. Généralement, ces courriels sont mal rédigés, comportent de nombreuses erreurs et proviennent d'expéditeurs suspects. En conséquence, les filtres de courrier électronique envoient par défaut ces messages dans un dossier de pourriel. Cependant, il existe de nombreuses tentatives de courrier indésirable « réussies » qui imitent au mieux des organisations bien connues comme la Croix-Rouge ou FedEx. Ce type de message peut inclure des informations fiables, une présentation soignée, des détails convaincants, et un expéditeur de confiance, etc. Il est préférable de vérifier l'expéditeur ou de configurer le logiciel antivirus pour qu'il analyse la pièce jointe du courriel afin de s'assurer qu'elle n'est pas infectée. Sinon, le mieux est de supprimer un tel message de la boîte de réception.

Vous devez supprimer Trojan.Win32.Generic immédiatement de votre système avant que d'autres dommages ne soient causés

La présence du logiciel malveillant Trojan.Win32.Generic sur le système implique une grande vulnérabilité aux cyberattaques. Cette infection peut être utilisée par des criminels pour la distribution de rançongiciels, de logiciels espions, d'enregistreurs de frappe et de virus similaires qui peuvent causer des pertes d'argent ou des vols d'identité.

Même au cas où l'appareile qui serait confrontée à cette infection générique ne présenterait pas d'activités suspectes et ne semblerait pas être infectée, il faut se méfier du fait que les chevaux de Troie et les logiciels malveillants sont exceptionnellement persistants. Les fichiers malveillants peuvent être dissimulés dans diverses zones du système et bloquer ainsi les outils d'analyse antivirus pour qu'ils passent inaperçus.

Pour garantir le succès de la suppression de Trojan.Win32.Generic, passez en mode sans échec avec la prise en charge du réseau, un guide complet sur la manière de procéder est donné ci-dessous, et essayez de mettre à jour la base de données virale pour le logiciel de sécurité que vous utilisez. Ensuite, alors que vous êtes toujours en mode sans échec, effectuez un scan approfondi du système.

Pour supprimer complètement Trojan.Win32.Generic, nous recommandons d'utiliser des programmes comme SpyHunter 5Combo Cleaner ou Malwarebytes. Les programmes cités sont en mesure de détecter les logiciels malveillants et d'éliminer toutes les entrées malveillantes associées. Outre l'élimination des logiciels malveillants, vous devez également veiller à la stabilité du système, qui peut être compromise. FortectIntego permet de réparer les entrées de registre corrompues, de supprimer les doublons et de supprimer les autres effets secondaires causés par une infection de virus.

Guide de suppression manuel de Trojan.Win32.Generic

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Trojan.Win32.Generic à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Trojan.Win32.Generic. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Trojan.Win32.Generic et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.