Supprimer PayCrypt virus (Guide amélioré)

Guide de suppression de virus PayCrypt

Quel est PayCrypt ransomware virus?

L’information importante à propos de PayCrypt virus

récemment un nouveau virus PayCrypt ransomware, appelé, a été lancé. Si vous n’êtes pas familier de ce qu’elle est capable de produire, puis nous sommes heureux d’offrir News actuelles à ce sujet depuis que le virus pourrait attaquer votre ordinateur ainsi. Le logiciel malveillant est en mesure d’serpente dans un ordinateur, rechercher des documents, des rapports, des photos privées, puis les bloquer avec l’aide d’un algorithme exquis. Dans cet article nous fournir l’information sur comment vous pouvez déposer PayCrypt virus.

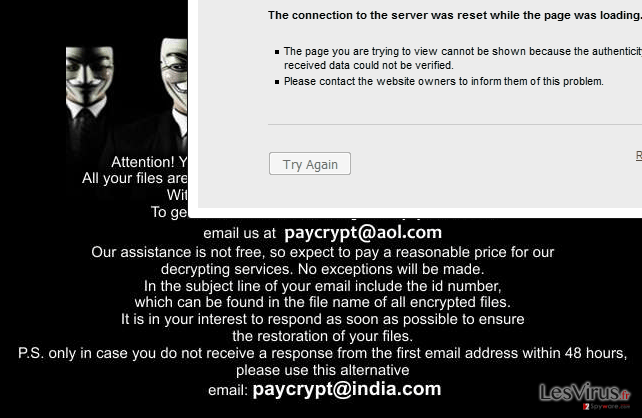

En ce qui concerne les données recueillies sur cette rasnomware, il semble que PayCrypt agit comme un virus-codeur. Ainsi, à l’instar d’autres notoire, il utilise ransomware algorithme pour coder les fichiers. D’autre part, on ignore quel algorithme particulier est utilisé. Le virus utilise une clé pour verrouiller les données. La seule façon d’y accéder semble être la réception de la clé d’origine. Les développeurs de ce malware vous propose d’acquérir ainsi que les principales décodeur afin de récupérer tous les fichiers. En comparaison avec d’autres ransomware, la cyber-criminels d’utiliser une autre méthode pour communiquer avec les victimes et obtenir l’argent. D’autres développeurs préfèrent en utilisant Anonymous Tor Browser pour obtenir de l’argent, alors que les créateurs de virus PayCrypt semblent exclure cette possibilité. Ils offrent deux e-mails pour la communication avec les victimes. Cette fonctionnalité peut être utilisée par des spécialistes de la sécurité cybernétique comme un inconvénient pour localiser le domaine source de la menace.

En outre, le virus a tendance à s’injecter des scripts spécifiques dans le registre et de ruiner les paramètres du navigateur. Pour cette raison, le virus bloque l’accès à certains sites web de sécurité. En conséquence, vous aurez peut-être du mal à trouver une solution en ligne pour cette situation apparemment désespérée. Plus tard, une fenêtre contextuelle s’affiche pour informer de l’erreur de connexion. En outre, il a été remarqué qu’une fois que le virus se retrouve dans l’ordinateur de la victime, elle met également (numéro d’identification)paycrypt@aol fichier. Un nombre élevé d’utilisateurs partout dans le monde ont été infectées avec ransomware PayCrypt. Ainsi, le numéro d’identification du fichier varie chaque fois. Dans l’ensemble, si vous n’avez FortectIntego, alors il est temps de l’utiliser pour lancer PayCrypt dépose.

Comment le virus infectent les ordinateurs ?

Le logiciel malveillant n’a été repéré répand via les logiciels malveillants et les chevaux de Troie. Ainsi, l’un d’eux disant Trojan.Ransomcrypt.L peut être liée directement à ce particulier ransomware. Après il passe votre système de sécurité, elle chute ces fichiers :

%DriveLetter%\PAYCRYPT_GMAIL_COM.txt

%UserProfile%\Desktop\PAYCRYPT_GMAIL_COM.txt

%DriveLetter%\Users\Public\Desktop\PAYCRYPT_GMAIL_COM.txt

C:\Documents and Settings\All Users\Application Data\Desktop\PAYCRYPT_GMAIL_COM.txt

Bien que le cheval de Troie lui-même a été publié il y a quelques années, nous ne devrait pas exclure la possibilité qu’il est employé comme un porteur d’PayCrypt malware. Comme vous le savez peut-être, les chevaux de Troie, en général, cause pour les utilisateurs qui ont frissons été une fois infectées avec l’une ou l’autre de son genre. Chevaux de Troie ont une horrible particularité à passer eux-mêmes comme des fichiers légitimes. Ainsi, ils pourraient être négligés par un logiciel de sécurité. Par conséquent, une fois qu’ils coulissent dans votre ordinateur, ils commencent l’enveloppant leur menace – un virus. En outre, ils peuvent se déguisent sous une forme différente : codes de macros, scripts, fichiers de mineur. C’est pourquoi il est nécessaire de conserver la réputation d’un programme anti-spyware pour bloquer leurs attaques.

Comment vous pouvez déposer PayCrypt virus ?

En raison de l’étrange comportement de cette ransomware, nous vous recommandons de ne pas s’immiscer avec la menace sur votre propre. Ainsi, si vous décidez de choisir la suppression manuelle des recommandations, nous vous conseillons fortement d’utiliser les lignes directrices créés par des spécialistes de la sécurité cybernétique. Vous pouvez aussi trouver notre PayCrypt dépose le guide ci-dessous. Par ailleurs, il y a même une plus rapidement et peut-être plus commode de mettre fin à la propagation du virus. Vous devriez installer un logiciel anti-spyware qui prendra soin de PayCrypt virus. En général, ce programme devrait fonctionner dans chaque ordinateur de l’utilisateur Internet tel qu’il est essentiel de demeurer protégés non seulement de ransomware mais fortement endommager des logiciels malveillants, tels que les chevaux de Troie, ainsi. Nous vous déconseillons de verser l’argent que vous ne pouvez pas récupérer les données codées. Enfin, après votre système retourne à son statu quo, vous devez sauvegarder vos fichiers immédiatement.

Guide de suppression manuel de virus PayCrypt

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer PayCrypt à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de PayCrypt. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de PayCrypt et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.