Supprimer CryptoLocker 5.1 virus (Guide amélioré)

Guide de suppression de virus CryptoLocker 5.1

Quel est Le virus rançongiciel CryptoLocker 5.1?

Le rançongiciel CryptoLocker 5.1 engage sa cyber campagne

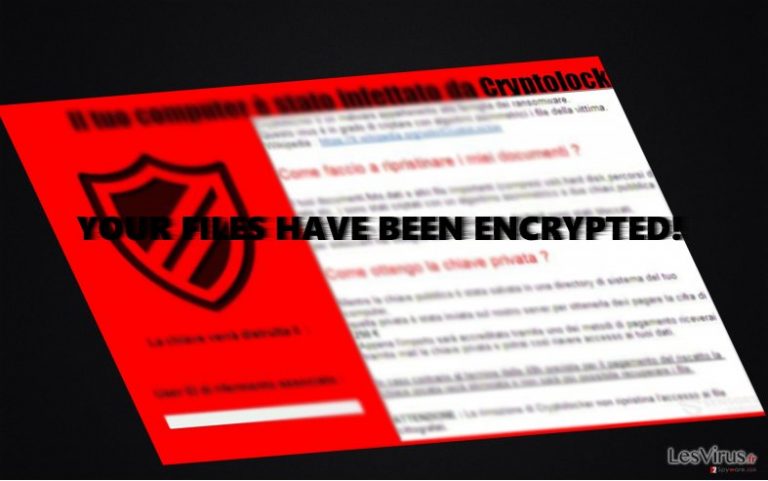

Le virus Cryptolocker 5.1 pourrait être lié à la fameuse famille du ransomware CryptoLocker. En effet, le message de ce rançongiciel ressemble à celui de la menace d’origine. Par exemple, il ajoute l’extension .locked aux fichiers affectés. Cependant, les spécialistes sont convaincus qu’il s’agit d’une imitation déguisée sous le nom du virus mentionné. En outre, il a obtenu un autre titre – Il tuo computer e stato infettato da Cryptolocker! virus. Il présente les conditions de la note de rançon dans la langue italienne. Les auteurs tentent d’effrayer les victimes avec cette menace et exigent que le transfert d’argent soit effectué dans les 48 heures pour pouvoir récupérer les fichiers. Inutile de signaler qu’il s’agit d’une stratégie commune visant à menacer les utilisateurs. Vous ne devriez pas envisager de le faire. Au lieu de cela, votre priorité actuelle devrait être la suppression de cryptolocker 5.1. Pour cela, vous pouvez utiliser une application anti-spyware pour accélérer le processus d’élimination. Dans la dernière section de cet article, vous trouverez non seulement des instructions pour supprimer cryptolocker 5.1 correctement, mais aussi vous saurez comment effectuer la récupération de vos fichiers.

Lorsque la célèbre cyber menace Crypto Locker a débarqué la scène il y a quelques années, son apparition a non seulement causé de grandes pertes de données et des pertes financières pour les utilisateurs ordinaires, mais aussi, cela a donné une source d’inspiration aux pirates aspirants. Malheureusement, les escrocs, qui se trouvent souvent être des garçons du secondaire, apprennent rapidement de leurs erreurs et exploitent leur talent dans la programmation des virus. Ainsi, ce n’était plus qu’une question de temps pour que le fameux ransomware soit accompagné de nombreux « descendants » différents . Étant donné que la version originale a réussi à soutirer d’étonnantes sommes d’argent, les créateurs de cette menace ont également eu l’inspiration pour gagner des sommes d’argent phénoménales. Suivant la tradition des rançongiciels, le malware cryptolocker 5.1 exige 250 €. La transaction devrait être effectuée dans les 48 heures. Dans le cas contraire, les cybers criminels menacent de supprimer les fichiers de façon permanente. Effrayées par ce scénario, les victimes se précipitent pour envoyer de l’argent dans le délai de temps spécifié. Cependant, une chose est sûre c’est que, ni les cybers criminels, ni vous ne pouvez pas être certain que les fichiers seront transférés même après le versement de la rançon. Ces escrocs ne se sentent pas souvent obligés de tenir leur parole. La restauration des fichiers ne dépend uniquement que de leur bon vouloir et de leur conscience. Ainsi donc, n’hésitez pas à éliminer cette menace avec l’aide du logiciel FortectIntego.

Comment ce malware s’est-il infiltré dans l’ordinateur ?

Rien d’étonnant si le rançongiciel Crypto Locker 5.1 utilise les spams pour s’infiltrer dans la machine. Tout comme avec les versions précédentes du cryptolocker original, le virus actuel tend à se propager par les messages spams déguisés en fichier pdf. Malheureusement, jusqu’à présent, cette technique se révèle être très rentable étant donné que les utilisateurs ne sont pas assez prudents lorsqu’ils ouvrent les spams. Les escrocs font preuve de créativité en déguisant ces fichiers exécutables sous la forme de faux rapports financiers ou de fausses factures. C’est ainsi que, sans l’ombre d’un doute, les utilisateurs ouvrent les fichiers joints pour se rendre compte seulement après coup qu’ils ont activé une véritable cyber menace. Si vous avez commis la même erreur, gardez à l’esprit que vous devez rester vigilant même si vous recevez un courriel supposé provenir du FBI ou d’institutions fiscales locales. Il serait sage de revérifier l’identité de l’expéditeur avant d’entreprendre une action inconsidérée qui plus tard vous coûtera non seulement en temps et en nerfs, mais aussi bien en argent.

Les étapes de l’élimination de CryptoLocker 5.1

Même si cette menace informatique n’est pas la version originale, nous ne vous recommandons pas de la prendre à la légère. Par conséquent, éliminer le virus avec une application anti-logiciels espions, tels que FortectIntego ou Malwarebytes, serait une meilleure solution. Ce logiciel peut venir à bout de cette menace complètement et sans laisser de trace de fichiers. Toutefois, aucun de ces programmes n’est capable de décrypter les fichiers. Par conséquent, vous devez restaurer vos fichiers à partir d’une sauvegarde ou utiliser des méthodes alternatives. Jetez un coup d’oeil sur nos suggestions, car elles peuvent vous être d’une grande utilité.

Guide de suppression manuel de virus CryptoLocker 5.1

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer CryptoLocker 5.1 à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de CryptoLocker 5.1. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer CryptoLocker 5.1 de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.Si vos fichiers ont été cryptés par CryptoLocker 5.1, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Comment Data Recovery Pro peut-il être bénéfique?

Cette application effectue un travail de qualité pour ce qui est de trouver et de restaurer les fichiers perdus et endommagés. EIle peut s’avérer très utile pour décoder les fichiers après l’infiltration de CryptoLocker 5.1.

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel CryptoLocker 5.1;

- Restituez-les.

Restaurer les fichiers en utilisant la fonctionnalité Windows Versions Précédentes

Vous pouuriez réussir à restaurer vos fichiers en utilisant cette option. Sachez cependant que la fonction Restauration du système doit être activée pour que la fontionnalité citée plus haut prenne effet.

- Retrouvez un des fichiers cryptés que vous souhaitez restaurer et cliquez droit dessus;

- Sélectionnez “Properties”, et allez dans l'onglet “Previous versions”;

- Là, cherchez toutes les copies disponibles du fichier dans “Folder versions”. Vous devez sélectionner la version que vous voulez restituer et cliquez sur “Restore”.

Will Shadow Explorer est-il utile?

Cette application restaure les fichiers selon le modèle des clichés instantanés de volume stockées dans l’ordinateur. À moins que le virus n’ait eu accès et supprimé ces copies, vous pouvez avoir une chance alternative de récupérer les données personnelles.

- Téléchargez Shadow Explorer à partir de http://shadowexplorer.com/;

- Suivez les étapes de l'Assistant d'installation de Shadow Explorer et installez cette application dans votre ordinateur;

- Lancez le programme et glissez sur menu déroulant qui se trouve à l'angle supérieur gauche pour sélectionner le disque des données encodées. Vérifiez bien les dossiers qui s'y trouvent;

- Cliquez droit sur le dossier que vous voulez restaurer et sélectionnez “Export”. Vous pouvez aussi sélectionner l'endroit où vous voulez le sauvegarder.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de CryptoLocker 5.1 et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.