Supprimer Anonymous virus (Guide d'élimination simple)

Guide de suppression de virus Anonymous

Quel est Le virus rançongiciel Anonymous?

Qu’est ce qui se cache derrière le virus Anonymous?

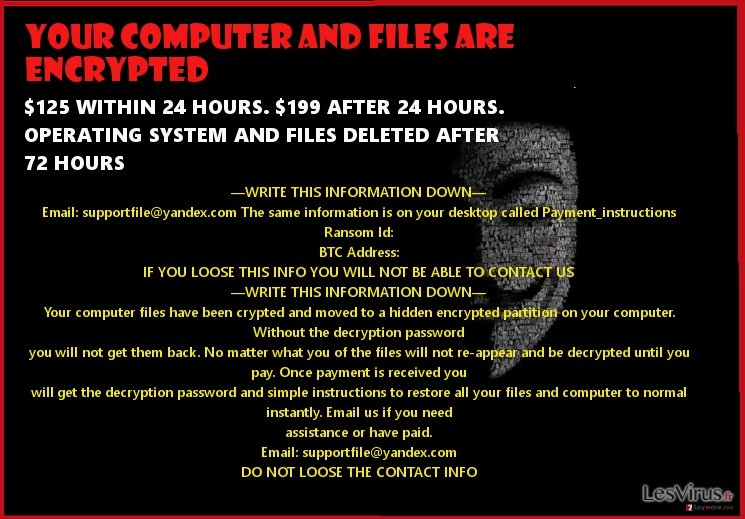

Si vous avez suivi les récentes nouvelles du domaine de l’informatique, vous avez peut-être entendu parler du récent virus Anonymous qui vient de défrayer la chronique de la scène virtuelle. Ce virus rançongiciel est encore une autre menace qui terrorise la communauté Internet en cryptant des informations personnelles. Qui plus est, il presse les victimes de transférer l’argent dans les 72 heures. Sinon, tous les fichiers encodés seront éliminés de façon permanente. Cette stratégie n’est pas une nouveauté parmi les développeurs de rançongiciels ou ransomwares. Certains pirates ont tendance à drammatiser leurs menaces pour effrayer les utilisateurs. Pour dire vrai, les fichiers cryptés pourraient être d’une importance capitale, de sorte que vous n’êtes pas prêts à risquer de les perdre. De plus, la rançon de125 $ pourrait ne pas vous sembler considérable. Malgré cela, nous aimerons vous avertir de ne pas effectuer ce paiement. Connaissant les tendances actuelles et les énormes profits que Cerber et le virus CryptXXX ont déjà fait, il n’y a aucune garantie que vous puissiez retrouver les données cryptées. Au contraire, cherchez à connaitre comment vous pouvez supprimer le virus Anonymous.

Il semble que l’organisation des pirates d’Anomymous est très connue parmi les créateurs actuels de ransomware. Bien que la version originale de cette menace spécifique avait déjà vu le jour il y a quelques mois, il y a eu une tendance croissante à partager la vedette de ce fameux groupe activiste. De la même manière, les virus ransomware MIRCOP et .Locked sont des menaces récentes, qui tentent elles aussi d’imiter le groupe en utilisant la même méthode d’écriture. En outre, tous ces trois virus utilisent l’image de la marque déposée de Guy Fawkes. En dépit de ces similitudes, il existe quelques différences sur la façon dont ces virus ont tendance à infecter les ordinateur et sur leur mode de fonctionnement. Le virus Anonymous utilise les algorithmes de chiffrement populaires AES et RSA pour s’assurer du bon déroulement du processus d’encodage, et s’assurer que les utilisateurs ordinaires ne seront pas en mesure de les déchiffrer facilement.

En outre, le logiciel malveillant utilise également la stratégie populaire basée sur les menaces pour pousser les utilisateurs de payer la rançon dans les 24 heures et 72 heures respectivement. Après l’expiration du temps indiqué, les fichiers encodés sont supprimés. En fait, une fois que le malware Anonymous a déjà infecté votre ordinateur, vous devez déjà composer avec la perte de vos données. Payer l’argent n’augmente pas les chances de récupérer les informations cryptées. Pour ce qui est du fonctionnement même de ce rançongiciel, il exécute la tâche « anonpop » dans votre gestionnaire de tâches. C’est pour cette raison que le fichier payment_instructions.jpg s’ouvre avec les instructions. Il a été observé que ce ransomware indique plusieurs emails pour les contacter: towerweb@yandex.com, supportfile@yandex.com, et websupport16@yandex.com.

En ce qui concerne ce dernier, certains soupçonnent que le rançongiciel Anonymous pourrait encore être lié à une autre menace du même genre : le virus TowerWeb. Il semble qu’il y ait quelques groupes de pirates qui dominent l’arène des ransomwares et qui sortent des versions de rançogiciels similaires. Bien que cela ne date pas de très longtemps, des virus, ayant la particularité d’ajouter l’extension .xtbl tout en fournissant une adresse @ india.com, émergeaient les uns après les autres, et à présent le marché des ransomwares ou rançongiciels est régi par les cyber criminels, qui sympathisent avec le virus Anonymous. Vous devez faire sortir ce virus de votre système d’exploitation avec force. Avant de le faire, mettez fin à la tâche « anonpop » mentionnée dans le gestionnaire de tâches. Cela peut empêcher le virus d’infliger des dégâts supplémentaires. Si vous ne l’avez pas fait à temps, concentrez-vous à présent sur l’élimination du virus Anonymous. Pour y arriver, FortectIntego peut s’avérer être l’outil idéal.

Comment cette menace est-elle véhiculée ?

Le virus Anonymous se propage par les pièces jointes aux spams. Malheureusement, les arnaqueurs sont devenus significativement experts dans l’art de convaincre les utilisateurs d’ouvrir les pièces jointes qui abritent le rançongiciel Anonymous ou d’autres ransomwares. Ne vous précipitez pas d’ouvrir des emails et surtout les fichiers joints à ceux-ci, même si vous recevez la notification d’une entreprise de télécommunications ou des douanes. Certains utilisateurs sont tentés de remplir des formulaires pour obtenir un éventuel remboursement d’impôt. Jetez un regard attentif sur l’expéditeur et sur le texte même de ces emails. Habituellement, vous remarquerez peut-être qu’il y a trop de fautes de grammaire ou d’orthographe. Les références modifiées peuvent aussi faire naître des doutes.

La suppression du virus Anonymous

En tenant compte de la complexité et du comportement agressif de ce virus, vous devez utiliser un programme anti-spyware pour supprimer le virus Anonymous sans plus perdre de temps. Vous pouvez être sûr que ce logiciel anti-spyware accomplira correctement sa tâche et nettoiera le système d’exploitation complètement. Cependant, le virus Anonymous est programmé pour ne pas vous permettre de le supprimer aussi facilement. Si vous ne parvenez à ouvrir aucune application de sécurité ou si vous ne pouvez pas accéder à Internet, suivez les instructions de récupération fournies ci-dessous. Après que la menace est anéantie, vous pouvez penser aux moyens alternatifs de protéger vos précieuses informations. Gardez-les dans plusieurs endroits. Vous pouvez utiliser plusieurs périphériques de stockage des informations.

Guide de suppression manuel de virus Anonymous

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Anonymous à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Anonymous. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Anonymous et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.