Supprimer Mado virus (Instructions libre) - Les méthodes de décryptage inclues

Guide de suppression de virus Mado

Quel est Le Ransomware Mado?

Le Ransomware Mado est le Virus Créé dans le but de Soutirer de l'Argent aux Utilisateurs en Verrouillant leurs Fichiers Sensibles

Le ransomware Mado – une menace appartenant à une famille de crypto-virus notoires, visant à dissuader les utilisateurs de payer les montants demandés. Les personnes en quête de profit qui se cachent derrière ce malware ne sont pas autres que des criminels qui ne cherchent qu'à vous soutirer des sommes d'argent. Le premier stade d'une de ces attaques par ransomware est une procédure de verrouillage des fichiers, au cours de laquelle des méthodes de cryptage de niveau militaire sont utilisées pour coder des photos, des images, des documents et même des bases de données ou des archives. Comme il s'agit d'une version du ransomware Djvu, elle est réputée pour être constamment mise à jour en matière de codage et d'autres processus de cryptage.

Les versions précédentes de la menace étaient déchiffrables à l'aide de STOPDecrypter, mais les récentes modifications ont pris en charge ces vulnérabilités et ont rendu le crypto-virus non-déchiffrable. Les clés hors ligne étaient auparavant utilisées et contribuaient au processus de décryptage, mais à partir d'août 2019, les clés en ligne deviennent le point de départ du cryptage. Lorsque la clé en ligne est établie individuellement pour chaque victime, les chercheurs n'ont aucun moyen de les trouver toutes et de développer un outil de décryptage universel. Il existe un outil de décryptage Emsisoft qui fonctionne toujours et qui permet de récupérer des fichiers pour les personnes ayant des clés hors ligne (se terminant principalement par t1), mais les versions plus récentes telles que Remk, Npsk, ou Opqz n'utilisent que des clés en ligne.

| Nom | Le Ransomware Mado |

|---|---|

| Famille | Djvu/STOP |

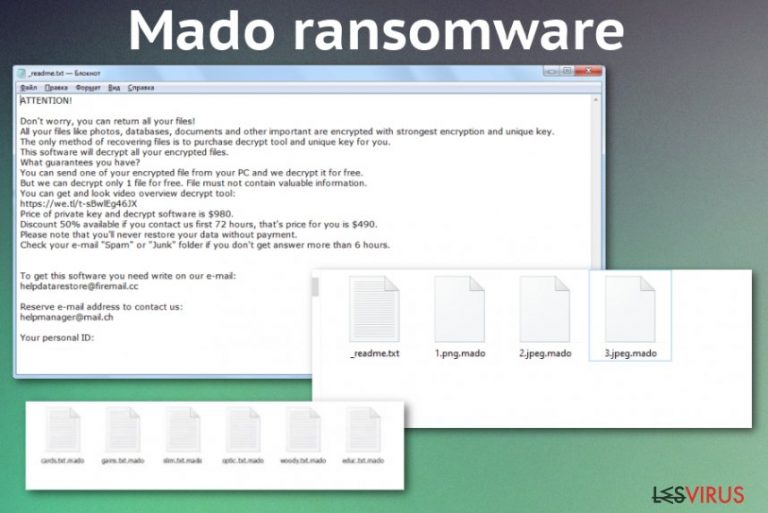

| Extension | .mado est rajoutée à la fin des fichiers encodé lorsque l'image, le document, l'archive ou le fichier d'origine est altéré |

| Demande de Rançon | _readme.txt – le fichier texte qui contient un message des criminels comprenant toutes les déclarations concernant les demandes de rançon, les actions requises et les directives pour les effectuer, les achats de Bitcoin |

| Montant de la Rançon | $980 ou $490 dans les premières 72 heures suivant la transmission de la demande de rançon. Cette réduction est un stimulant pour les victimes afin de les motiver à payer la rançon, mais il n'y a rien qui laisse penser que les criminels vont vous envoyer une clé ou un outil de décryptage lorsque vous effectuez le transfert de l'argent |

| Cordonnées de Contact | helpdatarestore@firemail.cc, helpmanager@mail.ch |

| Propagation | Cette version est propagée via les sites Web torrent et via les procédés de piratage principalement parce qu'elle utilise des fichiers malveillants pour déclencher la charge malveillante. Ces fichiers peuvent se retrouver sur les postes des utilisateurs lorsqu'ils téléchargent un jeu ou un outil de piratage sur leur poste à partir de ces plateformes |

| Élimination | Le processus de suppression du ransomware Mado peut être rapide si vous utilisez des anti-malware et que vous analysez minutieusement votre poste. Ces applications peuvent détecter, mettre en quarantaine et supprimer toutes les menaces sur votre ordinateur |

| Récupération | En ce qui concerne les fichiers directement impactés par le virus et les fonctions qui sont désactivées, vous devez vous fier aux optimiseurs du système ou aux outils de réparation tels que FortectIntego qui pourraient éventuellement récupérer les entrées du registre et d'autres parties du système pour vous |

Comme pour toutes les versions antérieures du crypto-virus Mado, le message initial des criminels et des développeurs de malware est propagé à l'aide d'un fichier de demande de rançon qui est _readme.txt. Cette page particulière n'a pas été modifiée depuis des années et contient le même texte d'incitation aux paiements ainsi que quelques informations supplémentaires concernant la communication (Emails de contact helpdatarestore@firemail.cc, helpmanager@mail.ch) et le nombre de Bitcoin que les criminels espèrent obtenir de votre part. Même si la rançon est offerte à un prix réduit dans les premières 72 heures, il n'est pas évident que les criminels récupèrent vos fichiers. Dans la plupart des cas, lorsque les victimes décident de payer, les personnes subissent davantage des pertes au lieu de se procurer l'outil de décryptage.

Le virus Mado utilise diverses méthodes pour compromettre les ordinateurs et systèmes ciblés, de sorte que vous ne pouvez pas décrypter ou récupérer vos fichiers facilement. Ce malware parvient à supprimer et à ajouter des fichiers sur l'ordinateur, de sorte que vous ne pouvez pas accéder ou utiliser les fonctions nécessaires. Le ransomware peut injecter du code JavaScript et charger une charge utile supplémentaire de logiciels malveillants, de chevaux de Troie, et de voleurs de données. Il est connu que les versions du ransomware DJVU et STOP propagent AZORult en étant la deuxième étape de l'attaque.

Vous devez disposer d'anti-malware appropriés avant même de penser à la récupération des données, car tant que le ransomware Mado n'est pas complètement éliminé, les données risquent d'être endommagées de manière permanente par le biais d'un cryptage secondaire ou à l'aide d'un malware supplémentaire. Malheureusement, payer la rançon n'est pas non plus la meilleure option, et vous devez vous tenir à l'écart de tout contact entre vous et ces acteurs malveillants derrière l'extorsion de devises et de la menace basée sur le chantage.

Des Caractéristiques Supplémentaires du Virus Mado Pouvant Endommager votre Poste de Façon Permanente

N'oubliez pas que l'argent est le principal objectif de ces malfaiteurs, vous devez donc supprimer le ransomware Mado dès que vous voyez le fichier de demande d'argent à l'écran. Ce virus peut altérer plusieurs composantes de votre poste, vous avez donc des options limitées pour la suppression des malware et pour la récupération des données. Ces altérations comprennent :

- l'ajout de fichiers ou la suppression de données dans les dossiers système;

- désactivation des programmes de sécurité ou des fonctions de récupération des données;

- des applications installées ou même les logiciels malveillants;

- des entrées de registre Windows affectées.

Ces modifications peuvent affecter le poste de manière significative, et les données de celui-ci peuvent ne jamais être récupérées lorsque le ransomware Mado est en cours d'exécution pendant une longue période. Vous devez mettre fin à la menace et vous assurer de restaurer tous les fichiers système et ses fonctions lors de la restauration de données affectées. En optant pour FortectIntego ou tout autre outil de réparation pour PC, vous pouvez réparer les dommages causés par le virus et corriger les problèmes de performances si nécessaire, de sorte qu'il existe davantage d'options pour la restauration des fichiers.

L'infection par le virus Mado est complexe en raison de tous les processus en arrière-plan et des charges supplémentaires se produisent lorsque l'ordinateur est infiltré. Cependant, l'infiltration est furtive et toutes les activités se déroulent en silence. En tant que victime, vous ne pouvez pas remarquer le processus de vol de vos données, mais vous remarquez la lenteur et les déclin des performances de votre poste. C'est ce qui indique la présence d'un virus sur votre système.

Veillez à réagir le plus rapidement possible et vérifiez votre poste à l'aide d'un outil de sécurité ou d'un anti-malware pour obtenir les meilleurs résultats de la suppression du ransomware Mado. Il existe de nombreuses options pour ce type de logiciel, assurez-vous de choisir un utilitaire fiable et, si nécessaire, redémarrez le poste en mode sans échec ave prise en charge réseau. C'est l'une des options supplémentaires que nous énumérons en dessous de l'article, qui pourrait aider à améliorer les résultats de la procédure de nettoyage.

Les créateurs du ransomware Mado délivrent le message suivant aux victimes dans le fichier texte _readme.txt qui encourage les paiements par Bitcoin :

ATTENTION!

Ne vous inquiétez pas, vous pouvez récupérer tous vos fichiers !

Tous vos fichiers tels que les photos, les bases de données et les documents importants sont chiffrés d'un cryptage puissant et une clé unique.

La seule méthode de récupération de ces fichiers consiste à acheter un outil de décryptage et une clé unique pour vous.

Ce logiciel décryptera tous vos fichiers chiffrés.

Quelles sont vos garanties ?

Vous pouvez envoyer un de vos fichiers cryptés depuis votre ordinateur et nous le décrypterons gratuitement.

Mais nous ne pouvons décrypter qu'un seul fichier gratuitement. Le fichier ne doit pas contenir d'informations de valeur.

Vous pouvez obtenir et consulter l'outil de décryptage :

https://we.tl/t-7YSRbcuaMa

Le prix de la clé privée et du logiciel de décryptage est de 980 dollars.

Une réduction de 50% est accordée si vous nous contactez dans les 72 heures, soit un prix de 490$.

Veuillez noter que vous ne restaurerez jamais vos données sans paiement.

Vérifiez le dossier « Spam » ou « Junk » de votre E-mail si vous ne recevez pas de réponse au bout de 6 heures.

Dès que vous aurez reçu le message des développeurs de Mado, vous devrez ignorer ces affirmations et passer directement à la suppression du malware. Il n'est pas nécessaire d'attendre d'autres messages contenant des menaces ou des demandes d'argent, vous devez donc vous fier aux utilitaires anti-malware et éliminer le virus immédiatement. C'est seulement à ce moment-là que vous pourrez réfléchir aux possibilités de récupération des données.

Comme nous l'avons mentionné, il n'existe pas beaucoup de versions de la même famille que le ransomware Mado qui pourraient être décryptées à l'aide d'outils actuellement disponibles et un programme de recherche officiel n'est pas encore entamé. Les options qu'offre votre système restent faisables, mais le virus peut endommager des fichiers spécifiques pour entraver cela, alors allez à la fin de cet article pour consulter nos directives de manière plus minutieuse.

Les Fichiers Malveillants Dissimulent la Charge Malveillante des Ransomware

Les crypto-virus constituent l'une des infections les plus puissantes et les plus complexes dans le sphère des cyber-menaces, car ils parviennent à s'infiltrer dans votre poste et le font furtivement. Cela est possible grâce à des fichiers et des données malveillants injectés qui sont soit joints aux Emails, soit inclus dans les fichiers torrent pour l'installation de divers outils dont un crack est appliqué :

- des installateurs;

- cracks;

- des patchs d'applications;

- des keygens;

- correctifs;

- les activateurs de certificats.

Quant aux services liées aux systèmes d'exploitation et aux sites Web torrent, vous ne pouvez pas remarquer ces ajouts si vous ne faites pas attention au contenu du paquet que vous téléchargez initialement. En ce qui concerne les Emails non sollicités, ces infections peuvent être arrêtées à l'avance lorsque vous devenez suspect à la réception d'un courrier électronique inattendu contenant des informations financières, etc. Soyez prudents et essayez de prêter une attention particulière aux sources de ses fichiers sur Internet, afin d'éviter toute cyber-infection, et pas seulement les ransomware.

La Suppression du Ransomware Mado Nécessite une Assistance Professionnelle

Le ransomware Mado peut masquer les activités à l'aide de faux messages Windows Update et des fenêtres qui s'affichent comme étant en cours d'exécution. Vous ne pensez donc pas que les problèmes de vitesse ou de performances sont associés à autre chose. Il s'agit d'une menace complexe qui ne montre que les résultats du processus de cryptage, mais toutes les autres caractéristiques d'un malware ne sont pas aussi manifeste.

C'est pourquoi nous vous recommandons de vous procurer des anti-malware fiables pour la suppression du ransomware Mado et d'effectuer une analyse intégrale du système qui puisse vous indiquer toutes les menaces et supprimer tout intrus ou fichier malveillant éventuel. Seules des applications de sécurité fiables telles que SpyHunter 5Combo Cleaner ou Malwarebytes peuvent le faire pour vous automatiquement. Les experts conseillent de se tenir à l'écart de toute interférence manuelle avec les dossiers système ou d'autres parties critiques de l'ordinateur.

Il n'est pas si difficile de supprimer le ransomware Mado à l'aide d'un anti-malware lorsque l'outil peut détecter et indiquer tous les fichiers et programmes associés. Une fois la liste des applications malveillantes affichée, vous devez accepter le processus et l'outil supprimera tout ce qui est dangereux. La seule chose que vous devez faire vous-même est de réparer les fichiers système et de remédier aux dommages causés par les virus à l'aide d'un utilitaire d'optimisation tel que FortectIntego.

Guide de suppression manuel de virus Mado

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Redémarrez votre poste en mod sans échec avec prise en charge réseau et assurez-vous de supprimer le ransomware Mado à l'aide d'un antivirus fiable

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer Mado à l'aide de System Restore

La fonction de Restauration du Système permet aux utilisateurs de récupérer les données de leur poste en se servant d'un état antérieur lorsque le virus n'était pas actif sur le PC

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de Mado. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Bonus: Récupérer vos données

Le guide présenté ci-dessus peut vous permettre de supprimer Mado de votre ordinateur. Pour récupérer vos données cryptées, nous vous recommandons d'utiliser le guide détaillé suivant lesvirus.fr préparé par les experts en cyber sécurité.Si vos fichiers ont été cryptés par Mado, vous pouvez utiliser plusieurs méthodes pour les récupérer:

Data Recovery Pro est le programme tiers capable de restaurer les fichiers cryptés

Les fichiers supprimés accidentellement ou les données encodées peuvent être récupérés à l'aide de cette application lorsque vous n'avez pas d'autres choix tels que les sauvegardes de données

- Téléchargez Data Recovery Pro;

- Suivez les étapes contenues dans la section Data Recovery et installez ce programme

- Lancez le programme et analysez votre ordinateur pour retrouver les fichier cryptés par le rançongiciel Mado;

- Restituez-les.

Windows Previous Versions est la fonction système qui permet de restaurer les fichiers après une attaque virale de type Mado

Lorsque la restauration du système est activée au préalable, vous pouvez vous appuyer sur les versions précédentes et récupérer les fichiers nécessaires

- Retrouvez un des fichiers cryptés que vous souhaitez restaurer et cliquez droit dessus;

- Sélectionnez “Properties”, et allez dans l'onglet “Previous versions”;

- Là, cherchez toutes les copies disponibles du fichier dans “Folder versions”. Vous devez sélectionner la version que vous voulez restituer et cliquez sur “Restore”.

ShadowExplorer est la fonction particulière du système qui parvient à offrir la possibilité de restaurer les données

Si le ransomware Mado n'a pas touché aux Clichés Instantanées de Volume, vous pouvez utiliser ShadowExplorer et réparer les fichiers cryptés pour vous-même

- Téléchargez Shadow Explorer à partir de http://shadowexplorer.com/;

- Suivez les étapes de l'Assistant d'installation de Shadow Explorer et installez cette application dans votre ordinateur;

- Lancez le programme et glissez sur menu déroulant qui se trouve à l'angle supérieur gauche pour sélectionner le disque des données encodées. Vérifiez bien les dossiers qui s'y trouvent;

- Cliquez droit sur le dossier que vous voulez restaurer et sélectionnez “Export”. Vous pouvez aussi sélectionner l'endroit où vous voulez le sauvegarder.

Les possibilités de décryptage sont limitées pour le ransomware Mado

Vous pouvez vous servir de l'utilitaire de décryptage du ransomware Djvu, mais Emsisoft decrypter n'est efficace qu'avec les versions disposant de clés hors ligne

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de Mado et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.