Supprimer .ccc File Extension virus (tutoriel)

Guide de suppression de virus .ccc File Extension

Quel est .ccc extension de fichier virus?

Que fait .ccc extension de fichier virus à la fin du fichier noms signifient?

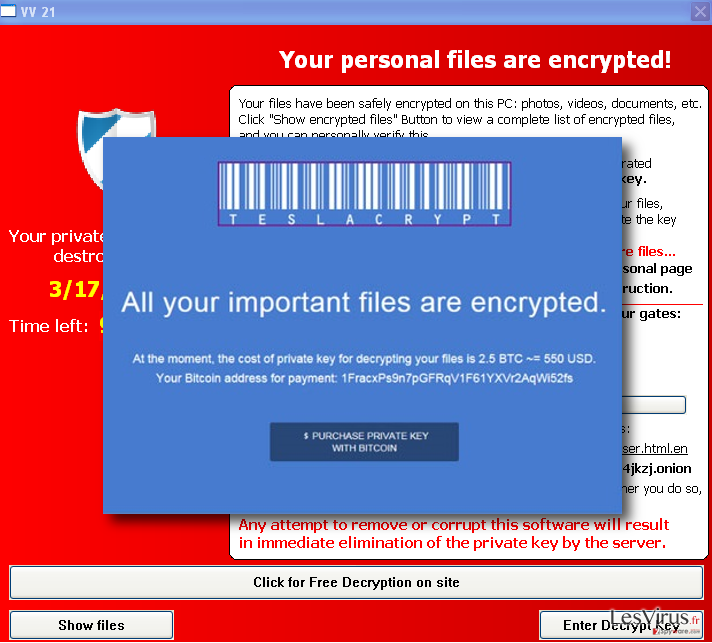

À la fin du mois d’octobre, les fournisseurs de sécurité ont commencé à avertir les gens au sujet d’une nouvelle version du ransomware TeslaCrypt . Cette menace nouvellement libérés se démarque de son ancêtre, parce qu’il ajoute un ‘.ccc extension de fichier virus’ pour les dossiers personnels qui sont stockés sur votre PC. Ainsi, si vous voyez les fichiers, y compris .docx, .docm, .xls, .xlsx, .ppt, .pptx, .pptm, .pdf, .eps, .ai, .indd, .cdr, .dng, .lnk, .jpg, .png, .pdd, .doc, .jfif, .jpeg, .gif, .bmp, .exif, .txt, .wps, .mp3., et bien d’autres ont une extension .CCC, il signifie que vous avez été infecté avec un ransomware.

Comment pouvez ransomware .ccc extension de fichier virus infecter mon PC ?

Tout comme sa précédente version, .ccc extension de fichier virus virus est propagé à l’aide d’un cheval de Troie. Il peut être caché sous le spam e-mail pièces jointes, mise à jour de faux invites, illégale et moyens similaires pages. Par conséquent, il est vital d’encourager les habitudes de navigation web sécuritaire. Nous vous recommandons de :

- Installer un programme anti-logiciels espions et fiable la tenir à jour;

- ne pas ouvrir les e-mails que vous n’êtes pas d’attendre. Peu importe que le titre peut informer sur la pré-payé d’achats, paiements manquants, taxes, et même d’importantes questions, d’abord si tous les coup d’oeil sur la grammaire et typo. Si vous remarquez des erreurs, rapport l’e-mail comme spam immédiatement parce que les messages officiels par courrier électronique ne peut pas être envoyé avec les éventuelles erreurs!

- Si vous croyez que votre PC ne dispose pas des mises à jour logicielles (Java, Flash Player, un lecteur multimédia, etc.), visitez les pages officielles et les télécharger directement. Ne cliquez jamais sur dans la mise à jour de logiciel qui invite au hasard pop-ups sur l’écran car ils sont souvent abusivement par

Quels sont les signes qui révèlent que cette ransomware est déjà tapi dans le système?

.ccc extension de fichier virus virus appartient au plus haut degré de danger car elle peut nuire à la plus importante de données, telles que les photos, vidéos, documents, etc. qui sont stockés sur votre système du PC. Par conséquent, il mai être votre pire expérience si vous n’avez pas de sauvegardes. Une fois la mise à jour de cette version ransomware TeslaCrypt 2.0 est exécutée, toutes les données que les fonctionnalités Extensions de fichiers énumérés ci-dessus sont intégrés avec .ccc extension de fichier virus. En outre, il génère une rançon note qu’en général nommé en tant que howto_recover_file_.txt et howto_recover_file_.html. La victime est exigé à payer 2 bitcoin ou environ $500 USD pour obtenir une clé de déchiffrement privée. Ces notes seront visibles dans chaque dossier qui contient des fichiers cryptés. Les experts en sécurité avertir qu’il est pratiquement impossible de récupérer les fichiers endommagés en raison TeslaCpryt ccc version d’extension de fichier utilise un délicat code de cryptage AES-256-CBC et « enregistre uniquement une clé publique de SHA256 de clé privée générée de ». Ainsi, bitcoinaddress il semble que le seul moyen de décrypter les données est de payer l’argent exigé. Toutefois, une longue expérience dans le traitement des menaces cybernétiques dirigées contre comme virus .ccc extension de fichier virus a montré que le fait de payer la rançon des subventions sans rien sauf perdre une grosse somme d’argent. Bien sûr, rançon paiement jusqu’à fin mai avec une clé privée dans votre adresse e-mail et la réussite de la restauration des données. Toutefois, vous ne pouvez jamais savoir cela. En divulguant les détails de votre carte de crédit, vous avez également risquent de connaître des vols à partir de votre compte bancaire. Par conséquent, nous vous recommandons fortement de déposer à l’aide de virus .ccc extension de fichier virus FortectIntego et puis essayez de récupérer des données perdues en utilisant un fichier Outils de restauration. Si vous souhaitez en savoir plus sur .ccc extension de fichier virus dépose, vous devriez aller à la page suivante.

Comment puis-je déposer cette infection ransomware malveillant?

Si vous avez déjà trouvé toutes les données chiffrées par .ransomware ccc Extension de fichier, vous devez supprimer l’infection immédiatement. Bien sûr, si vous n’avez pas de sauvegardes de fichiers mais votre PC était remplie de documents importants, plus probablement vous envisager de payer la rançon. Toutefois, comme nous venons de le dire, ce n’est pas accorder que vous recevrez une clé privée de déchiffrement et permettra de restaurer les données avec succès. Pour réparer votre ordinateur et obtenir des données, nous vous recommandons d’utiliser FortectIntego ou Malwarebytes anti-malware qui contribuera à éliminer la ransomware. Pour effectuer le décryptage de fichiers, vous pouvez compter sur l’un des programmes suivants : Kaspersky virus-fighting utilities, Photorec, ou R-Studio

, vous pouvez également supprimer .vvv Extension de fichier en utilisant le virus guide fourni ci-dessous. Toutefois, suppression manuelle n’est pas recommandé dans ce cas particulier, car vous risquez d’endommager d’autres importants fichiers PC.

Also, you can also remove .vvv File Extension virus using the guide provided down below. However, manual removal is NOT recommended in this particular case because you may damage other important PC files.

Guide de suppression manuel de virus .ccc File Extension

Rançongiciel : Suppression manuelle des rançongiciels en Mode sans échec

Important! →

Le guide de suppression manuelle risque de se révéler trop compliqué pour les utilisateurs ordinaires d'ordinateurs. Une connaissance avancée en informatique est nécessaire pour l'exécuter correctement (si des fichiers vitaux du système sont supprimés ou endommagés, cela pourrait compromettre complètement Windows), et cela pourrait également prendre des heures. C'est pourquoi nous vous conseillons fortement d'utiliser plutôt la méthode automatique fournie ci-dessus.

Étape 1. Accéder au Mode sans échec avec la mise en réseau

La suppression manuelle des logiciels malveillants doit être effectuée de préférence dans le cadre du Mode sans échec.

Windows 7 / Vista / XP

- Cliquez sur Démarrer > Arrêter > Redémarrer > OK.

- Lorsque votre ordinateur est actif, commencez à appuyer sur la touche F8 (si cela ne fonctionne pas, essayez F2, F12, Suppr, etc. – tout dépend du modèle de votre carte mère) plusieurs fois jusqu'à ce que la fenêtre Options avancées de démarrage s'affiche.

- Sélectionnez le Mode sans échec avec mise en réseau dans la liste.

Windows 10 / Windows 8

- Faites un clic droit sur le bouton Démarrer et sélectionnez Paramètres

- Faites défiler vers le bas pour choisir Mise à jour et sécurité.

- Sur le côté gauche de la fenêtre, choisissez Récupération.

- Faites maintenant défiler vers le bas pour trouver la section Démarrage avancé.

- Cliquez à présent sur Redémarrer.

- Sélectionnez Résolution des problèmes

- Allez à la section Options avancées.

- Sélectionnez Paramètres de démarrage.

- Cliquez sur Redémarrer.

- Appuyez maintenant sur 5 ou cliquez sur 5) Activer le Mode sans échec avec la mise en réseau..

Étape 2. Mettre fin aux processus suspects

Le Gestionnaire de tâches Windows est un outil pratique qui montre tous les processus en cours d'exécution en arrière-plan. Si un logiciel malveillant exécute un processus, vous devez l'arrêter :

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Cliquez sur Plus de détails.

- Faites défiler vers le bas jusqu'à la section Processus en arrière-plan, et recherchez tout ce qui est suspect.

- Faites un clic droit et sélectionnez Ouvrir l'emplacement du fichier.

- Retournez au processus, faites un clic droit et choisissez Fin de la tâche.

- Supprimez le contenu du dossier malveillant.

Étape 3. Vérifier le Démarrage du programme

- Appuyez sur Ctrl + Maj + Échap sur votre clavier pour ouvrir le Gestionnaire des tâches de Windows.

- Allez à l'onglet Démarrage.

- Faites un clic droit sur le programme suspect et choisissez Désactiver.

Étape 4. Supprimer les fichiers de virus

Les fichiers liés aux logiciels malveillants peuvent être trouvés à différents endroits de votre ordinateur. Voici des instructions qui pourraient vous aider à les repérer :

- Tapez Nettoyage de disque dans la barre de recherche Windows et appuyez sur Entrée.

- Sélectionnez le lecteur que vous souhaitez nettoyer (C : est votre lecteur principal par défaut, il est probablement celui qui contient les fichiers malveillants).

- Faites défiler la liste des Fichiers à supprimer et sélectionnez ce qui suit :

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Choisissez Nettoyer les fichiers système

- Vous pouvez également rechercher d'autres fichiers malveillants cachés dans les dossiers suivants (tapez ces entrées dans la barre de recherche Windows et appuyez sur Entrée) :

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Une fois que vous avez terminé, redémarrez le PC en mode normal.

Supprimer .ccc File Extension à l'aide de System Restore

-

Étape 1: Redémarrer votre ordinateur pour Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliquez sur Start → Shutdown → Restart → OK.

- Lorsque votre ordinateur devient actif, commencez à appuyer sur F8 plusieurs fois jusqu'à ce que vous voyez la fenêtre Advanced Boot Options.

-

Sélectionnez Command Prompt à partir de la liste

Windows 10 / Windows 8- Appuyez sur le bouton Power à Windows'écran de connexion. Appuyez maintenant sur et maintenez Shift, qui est sur votre clavier, puis cliquez sur Restart..

- Maintenant, sélectionnez Troubleshoot → Advanced options → Startup Settings et enfin appuyez sur Restart.

-

Une fois votre ordinateur devient actif, sélectionnez Enable Safe Mode with Command Prompt dans Startup Settings fenêtre.

-

Étape 2: Restaurer vos paramètres et fichiers système

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

-

Maintenant, tapez rstrui.exe et appuyez sur Enter de nouveau..

-

Lorsqu'une nouvelle fenêtre apparaît, cliquez sur Next et sélectionnez votre point de restauration qui est antérieure à l'infiltration de .ccc File Extension. Après avoir fait cela, cliquez sur Next.

-

Maintenant, cliquez sur Yes pour lancer la restauration du système.

-

Une fois la fenêtre Command Prompt'affiche, saisissez cd restore et cliquez sur Enter.

Enfin, vous devriez toujours penser à la protection de crypto-ransomwares. Afin de protéger votre ordinateur de .ccc File Extension et autres ransomwares, utiliser un anti-spyware de bonne réputation, telles que FortectIntego, SpyHunter 5Combo Cleaner ou de Malwarebytes

Recommandé pour vous

Ne vous faites pas espionner par le gouvernement

Le gouvernement dispose de plusieurs outils permettant de suivre les données des utilisateurs et d'espionner les citoyens. Vous devriez donc en tenir compte et en savoir plus sur les pratiques douteuses de collecte d'informations. Évitez tout suivi ou espionnage non désiré de la part du gouvernement en restant totalement anonyme sur Internet.

Vous pouvez choisir un emplacement différent que le vôtre lorsque vous êtes en ligne et accéder à tout matériel que vous souhaitez sans restrictions particulières de contenu. Vous pouvez facilement profiter d'une connexion Internet sans risque de piratage en utilisant le VPN Private Internet Access.

Gérez les informations auxquelles peut accéder le gouvernement ou toute autre partie indésirable et naviguez en ligne sans être espionné. Même si vous n'êtes pas impliqué dans des activités illégales ou si vous pensez que les services et les plateformes que vous choisissez sont fiables, soyez vigilant pour votre propre sécurité et prenez des mesures de précaution en utilisant le service VPN.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.