Retirer « It’s Unpleasant To Start The Conversation With Bad News » email scam (Instructions libre)

Guide de suppression de « It’s Unpleasant To Start The Conversation With Bad News » email scam

Quel est « It’s Unpleasant To Start The Conversation With Bad News » email scam?

« It's Unpleasant To Start The Conversation With Bad News » est une escroquerie par courriel qui vise à soutirer des bitcoins à des utilisateurs innocents

« It's Unpleasant To Start The Conversation With Bad News » (Il est désagréable de commencer la conversation par une mauvaise nouvelle) est une forme d'escroquerie typique qui se répand par courrier électronique. Les malfrats à l'origine de cette campagne affirment avoir piraté les ordinateurs des utilisateurs et avoir désormais un accès total à diverses informations personnelles, notamment l'historique de navigation et même l'accès à la caméra. Bien entendu, le courriel n'est rien de plus qu'un simple bluff, tandis que l'objectif principal des cybercriminels est d'inciter les gens à leur transférer des devises numériques.

Ce message fait partie de la catégorie d'escroqueries connue sous le nom de sextorsion. Le but principal est de faire honte aux victimes en leur faisant croire qu'un enregistrement a été effectué sur elles chaque fois qu'elles ont visité un site Web destiné aux adultes. S'ils refusent de payer, une copie de la vidéo serait envoyée à tous leurs contacts afin que tout le monde puisse la voir.

Cette arnaque par courrier électronique n'est ni la première ni la dernière à utiliser cette technique – « Unfortunately, there are some bad news for you » ou« Your device was compromised » sont juste quelques exemples que nous avons déjà traités. Au cas où vous auriez reçu un tel courriel, ne paniquez pas et allez jeter un coup d'œil aux indications ci-dessous qui devraient vous aider à faire face à cette situation.

| Nom | « It's Unpleasant To Start The Conversation With Bad News » |

| Type | Hameçonnage, escroquerie, fraude, courriel frauduleux, sextorsion |

| Distribution | Malspam – les auteurs de l'attaque envoient en masse des milliers de courriels pour soutirer un maximum d'argent |

| Fonctionnement | Les cybercriminels affirment avoir réussi à pirater le système et à obtenir l'accès à des informations personnelles. Ils affirment avoir réalisé une vidéo montrant les victimes en train de visiter des sites pornographiques. Si les victimes ne souhaitent pas que cette vidéo soit rendue publique, elles doivent transférer des bitcoins vers un portefeuille de crypto-monnaie contrôlé par les cybercriminels |

| Montant de la rançon | 1 370 $, à envoyer en bitcoins au portefeuille cryptographique fourni |

| Risques | Pertes financières, infections virales |

| Suppression | Comme mesure de précaution, faites un scan de votre appareil avec un logiciel anti-malware |

| Autres conseils |

|

Comment fonctionne tout cela, et pourquoi vous ne devriez pas répondre / payer

L'escroquerie par sextorsion a une longue histoire – elle existait déjà avant l'utilisation courante de l'internet. Les criminels ont pour principal objectif de s'emparer du matériel compromis des victimes, ce qui leur permettrait de les soumettre à un chantage en prétendant qu'il serait exposé à leurs proches ou à leurs collègues/amis.

Nous avons déjà assisté à de nombreuses tentatives de tirer profit de l'anxiété des utilisateurs à ce sujet. Ces courriels sont rédigés de différentes manières, mais le principe de base reste le même et consiste à faire croire aux gens qu'une vidéo les montrant en train de visiter des sites web classés a été enregistrée et qu'ils sont tenus de verser une certaine somme d'argent en bitcoins pour éviter que la vidéo soit rendue publique.

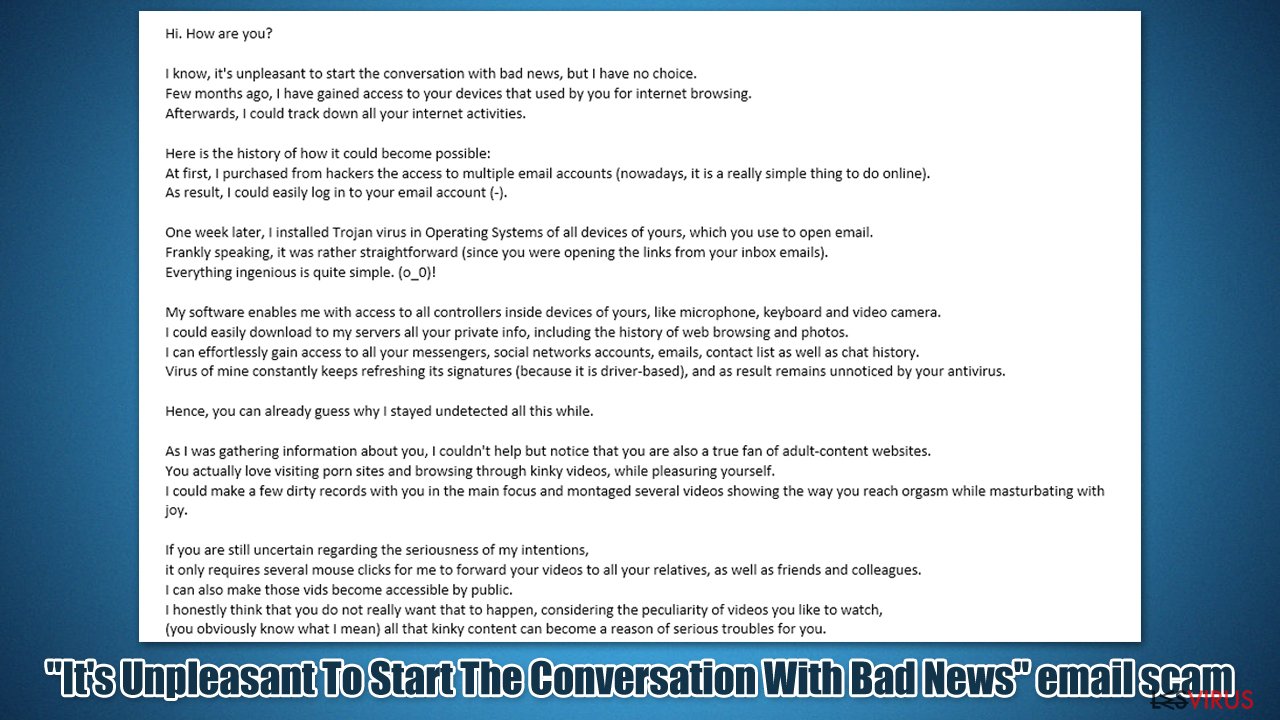

Ces courriels frauduleux sont souvent assez longs et comprennent de nombreuses informations sur le virus censé être installé et son fonctionnement. Ci-dessus, vous trouverez un exemple du message électronique d'escroquerie « It's Unpleasant To Start The Conversation With Bad News » :

Subject: Don't forget to pay the tax within 2 days!

Hi. How are you?

I know, it's unpleasant to start the conversation with bad news, but I have no choice.

Few months ago, I have gained access to your devices that used by you for internet browsing.

Afterwards, I could track down all your internet activities.Here is the history of how it could become possible:

At first, I purchased from hackers the access to multiple email accounts (nowadays, it is a really simple thing to do online).

As result, I could easily log in to your email account (-).One week later, I installed Trojan virus in Operating Systems of all devices of yours, which you use to open email.

Frankly speaking, it was rather straightforward (since you were opening the links from your inbox emails).

Everything ingenious is quite simple. (o_0)!My software enables me with access to all controllers inside devices of yours, like microphone, keyboard and video camera.

I could easily download to my servers all your private info, including the history of web browsing and photos.

I can effortlessly gain access to all your messengers, social networks accounts, emails, contact list as well as chat history.

Virus of mine constantly keeps refreshing its signatures (because it is driver-based), and as result remains unnoticed by your antivirus.Hence, you can already guess why I stayed undetected all this while.

As I was gathering information about you, I couldn't help but notice that you are also a true fan of adult-content websites.

You actually love visiting porn sites and browsing through kinky videos, while pleasuring yourself.

I could make a few dirty records with you in the main focus and montaged several videos showing the way you reach orgasm while masturbating with joy.If you are still uncertain regarding the seriousness of my intentions,

it only requires several mouse clicks for me to forward your videos to all your relatives, as well as friends and colleagues.

I can also make those vids become accessible by public.

I honestly think that you do not really want that to happen, considering the peculiarity of videos you like to watch,

(you obviously know what I mean) all that kinky content can become a reason of serious troubles for you.However, we can still resolve this situation in the following manner:

Everything you are required to do is a single transfer of $1370 USD to my account (or amount equivalent to bitcoin depending on exchange rate at the moment of transfer),

and once the transaction is complete, I will straight away remove all the dirty content exposing you.

After that, you can even forget that you have come across me. Moreover, I swear that all the harmful software will be removed from all devices of yours as well.

Make no doubt that I will fulfill my part.This is really a great deal that comes at a reasonable price, given that I have used quite a lot of energy to check your profile as well as traffic over an extended period of time.

If you have no idea about bitcoin purchase process – it can be straightforwardly done by getting all the necessary information online.Here is my bitcoin wallet provided below: 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo, 1CDLcxiYqWBhDsxriEP92aFTLe9gyyRS4L

You should complete the abovementioned transfer within 48 hours (2 days) after opening this email.

The following list contains actions you should avoid attempting:

#Do not try replying my email (email in your inbox was generated by me alongside with return email address).

#Do not try calling police as well as other security forces. In addition, abstain from sharing this story with your friends.

After I find out (be sure, I can easily do that, given that I keep complete control of all your devices) – your kinky video will end up being available to public right away.

#Do not try searching for me – there is absolutely no reason to do that. Moreover, all transactions in cryptocurrency are always anonymous.

#Do not try reinstalling the OS on your devices or throwing them away. It is pointless as well, since all your videos have already been uploaded to remote servers.The following list contains things you should not be worried about:

#That your money won't reach my account.

– Rest assured, the transactions can be tracked, hence once the transaction is complete,

I will know about it, because I continuously observe all your activities (my trojan virus allows me to control remotely your devices, same as TeamViewer).

#That I still will share your kinky videos to public after you complete money transfer.

– Trust me, it's pointless for me to continue troubling your life. If I really wanted, I would make it happen already!Let's make this deal in a fair manner!

Owh, one more thing…in future it is best that you don't involve yourself in similar situations any longer!

One last advice from me – recurrently change all your passwords from all accounts.

En décortiquant ce message, on s'aperçoit qu'il y a beaucoup de choses dont parlent les escrocs et qui pourraient effectivement se produire dans certaines circonstances. À titre d'exemple, certains programmes malveillants sont capables de fonctionner semblablement à un pilote – au niveau du noyau, ce qui les rend indétectables par les antivirus dans la plupart des cas – ce genre de programmes malveillants sont connus sous le nom de rootkit. Cependant, de nombreux outils de sécurité sont spécialement conçus pour analyser les rootkits et les supprimer efficacement.

L'aspect surveillance est également bien décrit, car certains programmes malveillants ont pour objectif de récolter différentes données sur les utilisateurs, voire de voler des fichiers ou des courriels personnels. Mais la grande différence dans ce cas c'est le fait que toutes ces affirmations sont du bluff et que les responsables de l'arnaque « It's Unpleasant To Start The Conversation With Bad News » ne cherchent qu'à effrayer les utilisateurs et à les inciter à payer.

Les utilisateurs obtiennent de nombreuses informations pour leur faire croire que c'est un véritable pirate qui a compromis leur système. Parfois, il arrive même que l'on montre aux gens le mot de passe (généralement obsolète) d'un compte donné comme «preuve» que le piratage est réel. En vérité, les escrocs se procurent ces mots de passe sur les forums clandestins contre quelques dollars, sans vraiment connaître le mot de passe.

De ce fait, lorsque vous recevez un courrier électronique ou que vous rencontrez un message similaire sur un site Web quelconque, n'y répondez jamais et ne soyez pas effrayé – le plus souvent, toutes ces affirmations sont totalement fausses et les escrocs ne disposent d'aucun élément compromettant vous concernant. Il suffit d'ignorer complètement le message et de le rapporter aux autorités locales chargées de la cybercriminalité :

- Etats-Unis – Internet Crime Complaint Center IC3

- Royaume-Uni – ActionFraud

- Canada – Canadian Anti-Fraud Centre

- Australie – ScamWatch

- Nouvelle-Zélande – ConsumerProtection

- Allemagne – Polizei

- France – Ministère de l'Intérieur

Si le pays où vous vous trouvez ne figure pas dans la liste ci-dessus, vous devez contacter le service de police ou le centre de communication local.

Assurez-vous de nettoyer vos navigateurs et de scanner votre système

Comme nous l'avons déjà souligné à maintes reprises, les escrocs à l'origine de ce courriel ne font que bluffer, et il est peu probable qu'ils aient des vidéos vous concernant. Toutefois, par mesure de précaution, il est crucial de s'assurer que le système est vérifié de manière approfondie, car des logiciels malveillants peuvent être impliqués dans certains cas (par exemple, il se peut que votre adresse électronique ait été divulguée en raison d'une infection par un logiciel malveillant).

Avant toute chose, vous devez analyser votre système à l'aide d'un logiciel de sécurité puissant, tel que SpyHunter 5Combo Cleaner ou Malwarebytes. Cela permet de s'assurer que l'ensemble des logiciels malveillants et de leurs composants malveillants, éventuellement existants, sont détectés et supprimés efficacement. Pensez aussi à nettoyer votre navigateur Web, dans la mesure où dans certains cas, les escrocs risquent de détourner les cookies, et donc de compromettre des comptes personnels et d'autres problèmes de confidentialité. Le fait de supprimer les cookies mettrait également fin à tout type de suivi par des tiers.

Grâce au logiciel de réparation FortectIntego, vous avez la possibilité de supprimer rapidement et facilement les cookies et de réparer les dommages causés par les logiciels malveillants. si vous souhaitez procéder vous-même à cette étape, procédez comme suit pour accéder aux paramètres de votre navigateur :

Google Chrome

- Cliquez sur Menu et sélectionnez Paramètres.

- Dans la section Sécurité et confidentialité, sélectionnez Effacer les données de navigation.

- Cochez la case Historique de navigation, Cookies et autres données du site, ainsi que Images et fichiers en cache.

- Cliquez sur Effacer les données.

Mozilla Firefox

- Cliquez sur Menu et sélectionnez Paramètres.

- Allez dans la section Vie privée et sécurité.

- Descendez jusqu'à la rubrique Cookies et données du site.

- Cliquez sur Effacer les données…

- Sélectionnez Cookies et données du site, ainsi que Contenu Web en cache, et appuyez sur Effacer.

MS Edge (Chromium)

- Cliquez sur Menu et sélectionnez Paramètres.

- Sélectionnez Confidentialité, recherche et services.

- Dans la section Effacer les données de navigation, sélectionnez Choisir les éléments à effacer.

- Dans la section Plage de temps, choisissez À tout moment.

- Cliquez sur Effacer maintenant.

Safari

- Cliquez sur Safari > Effacer l'historique…

- Dans le menu déroulant sous Effacer, choisissez Tout l'historique.

- Confirmez avec Effacer l'historique.

Internet Explorer

- Cliquez sur l'icône d'engrenage et sélectionnez Options Internet.

- Dans la rubrique Historique de navigation, cliquez sur Supprimer…

- Sélectionnez les cases concernées et appuyez sur Supprimer.

Recommandé pour vous

Optez pour un bon navigateur web et améliorez votre sécurité grâce à un outil VPN

L'espionnage en ligne a connu ces dernières années une forte montée en puissance et les gens se montrent de plus en plus intéressés par les moyens de protéger leur vie privée en ligne. Le choix du navigateur le plus sûr et le plus confidentiel est l'un des moyens les plus simples afin de renforcer la sécurité.

Toutefois, il est possible de renforcer la protection et de créer une pratique de navigation totalement anonyme à l'aide du VPN Private Internet Access. Ce logiciel réachemine le trafic à travers différents serveurs, dissimulant ainsi votre adresse IP et votre géolocalisation. Grâce à la combinaison d'un navigateur web sécurisé et d'un VPN d'accès privé à Internet, vous pourrez naviguer sur Internet sans avoir le sentiment d'être espionné ou ciblé par des criminels.

Sauvegarder les fichiers pour une utilisation ultérieure, en cas d'attaque par un malware

Les problèmes de logiciels générés par des logiciels malveillants ou la perte directe de données due au cryptage peuvent entraîner des problèmes avec votre appareil voire des dommages permanents. Lorsque vous disposez de sauvegardes adéquates et à jour, vous pouvez facilement récupérer après un tel incident et reprendre le travail.

Il est crucial de créer des mises à jour de vos sauvegardes après toute modification sur l'appareil, afin de pouvoir revenir au point sur lequel vous travailliez lorsque des logiciels malveillants ont modifié quoi que ce soit ou que des problèmes avec l'appareil ont entraîné une corruption des données ou des performances.

Lorsque vous disposez de la version précédente de chaque document ou projet important, vous évitez ainsi toute frustration et toute panne. Cela s'avère pratique lorsque des logiciels malveillants surgissent de nulle part. Utilisez Data Recovery Pro pour la restauration du système.